¿Alguna vez te has preguntado cómo saben los sitios web dónde estás o cómo las empresas detectan actividades sospechosas en línea? La red IP2 hace todo esto posible. Al analizar direcciones IP, proporciona a las empresas información valiosa sobre el comportamiento de los usuarios, la ubicación y los posibles riesgos. Ya sea que busques mejorar la seguridad, ofrecer experiencias personalizadas o mejorar estrategias de marketing, la red IP2 puede ayudarte. En esta guía, desglosaremos cómo funciona, los beneficios que ofrece y cómo puedes aprovecharlo para tener éxito. ¿Listo para ver cómo puede transformar tu enfoque digital? ¡Vamos a explorar!

¿Qué es la red IP2?

La red IP2 es un sistema que ayuda a ordenadores y servicios a conocer mejor la dirección IP de un usuario en línea. Una dirección IP es un número que indica dónde un dispositivo se conecta a internet. La red IP2 asigna estas direcciones a detalles útiles como ubicación, proveedor de servicios de Internet (ISP), tipo de conexión y nivel de riesgo. Esto hace que internet sea más inteligente y seguro para las personas y las empresas en línea.

Por ejemplo, las tiendas online pueden mostrar precios en la moneda local, o los bancos pueden detectar fraudes comprobando si los inicios de sesión provienen de lugares inusuales. La red IP2 desempeña un papel vital para hacer que internet sea más seguro e inteligente tanto para usuarios como para empresas.

Características clave de la red IP2

- Geolocalización IP: Identifica la ubicación física de un usuario.

- ISP y datos de conexión: Muestra si el usuario está en móvil o en banda ancha.

- Análisis sobre riesgos: Señala direcciones IP de alto riesgo para prevenir fraudes.

- Detección de Proxy: Identifica a los usuarios que ocultan su ubicación.

Estas características ayudan a las empresas a personalizar los servicios, mejorar la seguridad y cumplir con las normativas regionales.

¿Cómo funciona la red IP2?

Mecanismos técnicos detrás de la red IP2

La red IP2 asigna las direcciones IP a datos esenciales como ubicación, proveedor de internet y nivel de riesgo. Funciona comprobando una dirección IP con una base de datos grande y actualizada. Esta base de datos contiene información obtenida de ISP, escaneos de red y comentarios de usuarios. El sistema devuelve datos rápidamente, permitiendo a las empresas actuar con rapidez y tomar decisiones informadas.

Papel de las Alianzas con ISP y Contribuciones de los Usuarios

La precisión de la red IP2 está respaldada por las asociaciones con ISP y las contribuciones de los usuarios. Los ISP proporcionan actualizaciones sobre rangos de IP y cambios de ubicación, manteniendo la fiabilidad de los datos. Los usuarios también pueden contribuir compartiendo información de ubicación a través de aplicaciones, ayudando a mejorar la precisión de la base de datos con el tiempo. Esta colaboración garantiza que la red ip2 se mantenga actualizada y precisa.

Empezando con la red IP2

Guía paso a paso para acceder a la red IP2

Para empezar a usar la red IP2, primero necesitas acceso a un servicio o API online IP2 . Muchos proveedores ofrecen herramientas web que te proporcionan datos IP en tiempo real sin una configuración pesada. Por ejemplo, algunas APIs de geolocalización IP permiten enviar una dirección IP y devolver detalles como país, ciudad, ISP y estado del proxy a través de internet.

Aquí tienes una secuencia sencilla para empezar:

1. Elige un proveedor de servicios IP2 de confianza. Busca uno con buena precisión y documentación clara.

2. Regístrate para crear una cuenta. Muchos servicios ofrecen planes gratuitos o pruebas para empezar.

3. Obtén tu clave API o token de acceso. Esta clave te permite hacer consultas a los servicios de red IP2 .

4. Conéctate al endpoint de la API. Usa una herramienta o código para enviar la IP que quieres comprobar.

5. Revisa los resultados en línea. La respuesta muestra las banderas de geolocalización, información de red y seguridad en un formato sencillo.

Este proceso pone la red IP2 a disposición de tu aplicación o sitio web de forma rápida y segura.

Consejos para la instalación y configuración

Una vez que tengas acceso a un servicio online IP2 , necesitas configurarlo según tus necesidades. Primero, lee la documentación del proveedor. Explica cómo construir peticiones y cómo formatear respuestas.

Aquí tienes consejos prácticos:

- Mantén tu clave API segura. No lo compartas públicamente.

- Prueba primero con algunas IPs. Prueba con IPs locales y extranjeras para ver qué datos te devolven.

- Revisa los límites de tarifa. Los planes gratuitos suelen limitar las consultas diarias. Actualiza si necesitas más acceso.

- Utiliza ayudas de código sencillas. Muchos proveedores ofrecen librerías o código de ejemplo para facilitar la configuración.

Ventajas de la red IP2

Alta precisión de los datos y cobertura global

La red IP2 proporciona datos IP precisos, incluyendo ubicación, ISP y tipo de conexión. Estos datos se actualizan con frecuencia, asegurando que las empresas dispongan de información fiable y actualizada. Con cobertura global, la red IP2 ayuda a las empresas a llegar a usuarios de todo el mundo y a tomar decisiones informadas. Su alta precisión reduce errores en la localización y en las comprobaciones de identidad, lo que la hace ideal para la prevención de seguridad y fraudes.

Capacidades Mejoradas de Toma de Decisiones

La red IP2 permite una mejor toma de decisiones entre industrias. Permite a las empresas:

- Identifica y bloquea el tráfico arriesgado para mejorar la seguridad.

- Personaliza el contenido para los usuarios según su región y preferencias.

- Asegurarse de cumplir con las leyes regionales y evitar sanciones.

- Optimiza las estrategias de marketing enfocándote en los usuarios de forma más eficaz.

Con información precisa sobre propiedad intelectual del servicio online de IP2 , las empresas pueden mejorar el rendimiento y reducir riesgos.

Aplicaciones reales de la red IP2

La red IP2 desempeña un papel clave en ciberseguridad, marketing y cumplimiento. Al proporcionar datos de IP precisos, ayuda a las empresas a tomar decisiones más inteligentes y proteger a los usuarios.

Casos de uso en ciberseguridad

La red IP2 ayuda a los equipos de seguridad a detectar y bloquear amenazas. Verifica la fuente de las direcciones IP y señala actividades sospechosas, como inicios de sesión desde ubicaciones inusuales o proxies. Esto previene el fraude y refuerza las capas de seguridad.

Aplicaciones en Análisis de Marketing y Cumplimiento

En marketing, los datos de redes IP2 ayudan a personalizar el contenido según la ubicación y el comportamiento del usuario, mejorando la interacción y el rendimiento. También garantiza el cumplimiento restringiendo el acceso a los servicios según las leyes regionales, evitando así problemas legales.

Desafíos y limitaciones de la red IP2

Aunque la red IP2 proporciona datos valiosos, tiene algunas limitaciones que pueden afectar su precisión y efectividad.

- La precisión puede variar

La red IP2 ofrece buenos datos de localización, pero no siempre es preciso. Las direcciones IP suelen agruparse en rangos amplios, lo que significa que la ubicación exacta puede no ser siempre precisa, especialmente a nivel de ciudad o calle.

Muchos dispositivos utilizan IPs dinámicas que cambian con frecuencia, especialmente en redes móviles. Esto puede llevar a datos de localización inexactos o desactualizados al usar la red IP2.

- Retrasos en la actualización

La red IP2 depende de actualizaciones regulares de diversas fuentes. Sin embargo, puede haber retrasos entre los cambios en las asignaciones de IP y cuando esas actualizaciones se reflejan en la base de datos.

- Privacidad y restricciones legales

El uso de datos de red IP2 debe cumplir con leyes de privacidad como el RGPD. Las organizaciones deben tener cuidado con cómo utilizan y almacenan la información de ubicación e IP para evitar problemas legales.

Consideraciones legales y éticas

A medida que la red IP2 se vuelve más común en sistemas empresariales y online, es importante comprender las cuestiones legales y éticas que conlleva el uso de datos IP. Esto ayuda a los equipos a utilizar los datos online de IP2 de una manera segura, justa y conforme a la ley.

Comprendiendo las áreas grises legales

Las leyes sobre ubicación y datos IP varían según la región. En Europa, las direcciones IP suelen tratarse como datos personales bajo el RGPD cuando pueden vincularse a una persona real. Esto implica que las empresas deben proteger los datos de IP y seguir normas estrictas sobre cómo se recopilan y utilizan. El incumplimiento del RGPD puede conllevar multas y desafíos legales.

En Estados Unidos, leyes estatales como la Ley de Privacidad del Consumidor de California (CCPA) incluyen los datos de ubicación bajo la información personal. Las empresas deben revelar qué datos recopilan y cómo los utilizan. Algunos estados ahora exigen un consentimiento claro del usuario antes de usar datos precisos de ubicación.

Dado que los estándares legales aún están evolucionando, la red IP2 puede caer en "zonas grises" legales donde las normas aún no están claras. Las empresas deben mantenerse informadas y ajustar sus prácticas de privacidad a medida que surjan nuevas leyes.

Implicaciones éticas del uso de la red IP2

Más allá de las normas legales, existen preocupaciones éticas con el uso de datos de propiedad intelectual. Incluso cuando la ley permite la recopilación de direcciones IP, usar esos datos sin transparencia puede perjudicar la confianza de los usuarios. Los usuarios pueden sentirse incómodos si no saben cómo se utiliza su información de IP. El uso ético significa ser claro con los usuarios sobre el seguimiento de la IP y darles control siempre que sea posible.

Otro problema ético es la minimización de datos. Recoge solo lo necesario para la tarea. Mantener datos IP excesivos puede aumentar el riesgo si se produce una brecha de datos. Los equipos deberían limitar la retención y proteger la información IP almacenada. Este enfoque no solo se alinea con muchas leyes de privacidad, sino que también muestra respeto por la privacidad de los usuarios.

Comprender tanto las responsabilidades legales como éticas ayuda a las empresas a utilizar la red IP2 de una manera que proteja a los usuarios y fomente la confianza a largo plazo.

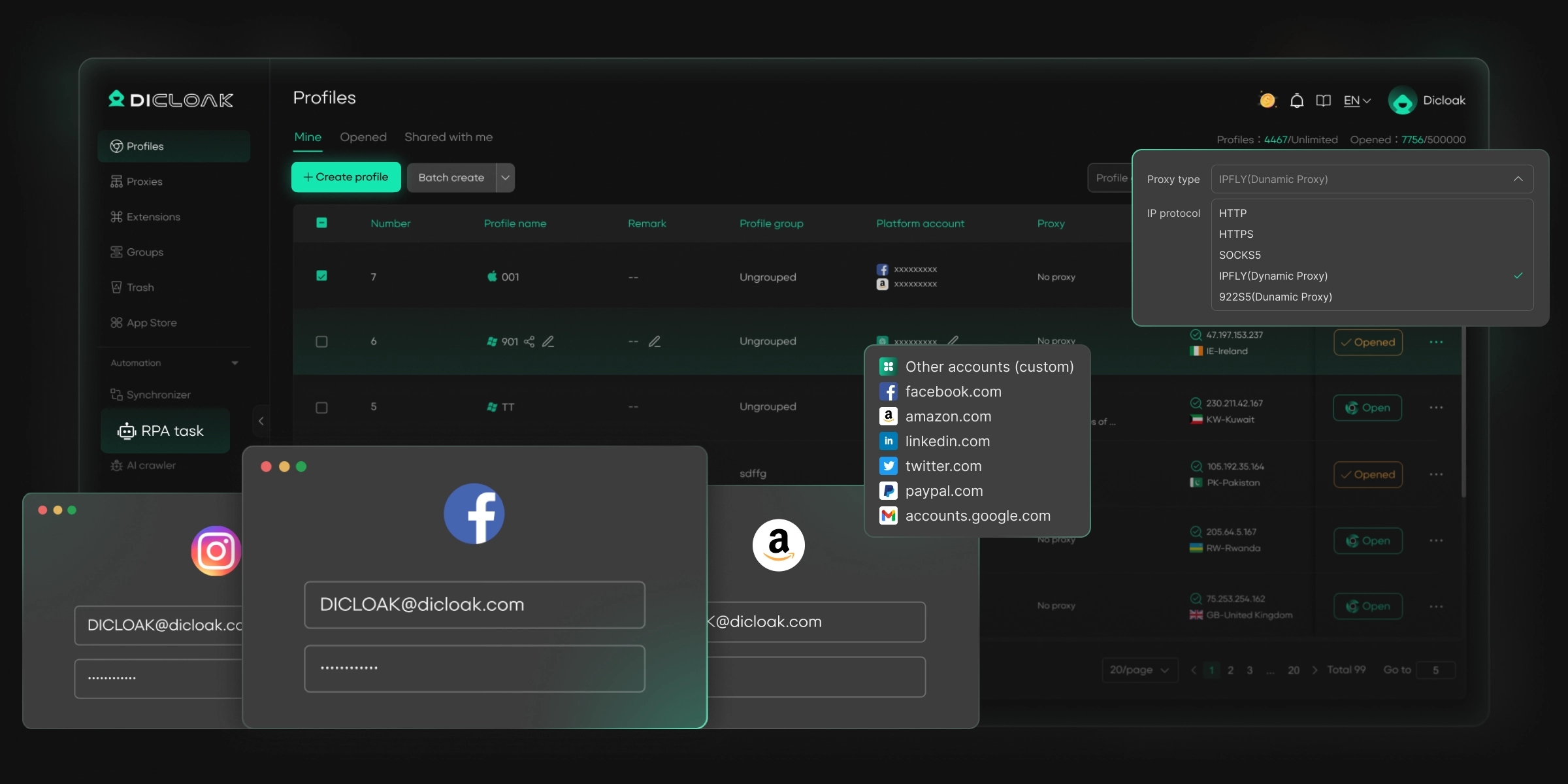

¿Por qué elegir los navegadores DICloak Antidetect para tu negocio?

⚡El Navegador Antidetección DICloak se ha convertido en un favorito mundial por su capacidad inigualable para gestionar múltiples cuentas de forma eficiente y segura. Diseñado para profesionales en airdrops, DICloak ofrece potentes funciones como automatización RPA, operaciones a granel y sincronizador. Además, permite personalizar las huellas digitales e integrar proxies para cada perfil, garantizando seguridad y eficiencia operativa de primer nivel. Es la herramienta definitiva para operaciones fluidas, seguras y escalables.

¿Qué hace que DICloak destaque?

✅ Gestiona 1.000+ cuentas en un solo dispositivo: ¡Deja de malgastar dinero en hardware extra! DICloak te permite gestionar varias cuentas en un solo dispositivo, reduciendo costes y aumentando la eficiencia.

✅ Seguridad garantizada de la cuenta, sin riesgos de baneo: Cada cuenta tiene su propio perfil aislado de navegador con huellas dactilares y IPs personalizadas, reduciendo drásticamente el riesgo de baneos. ¡Tus cuentas, tu control!

✅ Configuración flexible de proxy para máximo rendimiento: Intégrate sin problemas con todos los protocolos proxy principales (HTTP/HTTPS, SOCKS5) y gestiona tu pool de proxy con operaciones masivas. No más problemas con la gestión de IP: DICloak te cubre.

Colaboración de equipo optimizada para mejores resultados: Gestiona fácilmente a tu equipo con herramientas avanzadas como compartir perfiles, ajustes de permisos, aislamiento de datos y registros de operaciones. ✅ Tu equipo trabaja de forma más inteligente, no más dura.

✅ Automatiza el farmeo con RPA: El RPA integrado de DICloak te ahorra horas de trabajo manual. Automatiza tareas repetitivas, optimiza los flujos de trabajo y céntrate en lo que realmente importa: hacer crecer tu negocio.

✅ Herramientas potenciales para escalar tus operaciones: Crea, importa y lanza varios perfiles de navegador con un solo clic. DICloak hace que escalar tu negocio sea lo más fácil posible.

✅ Compatible con todos los principales sistemas operativos: Basado en el núcleo de Chrome, DICloak soporta simular sistemas operativos Windows, Mac, iOS, Android y Linux. No importa qué plataforma necesites, DICloak te cubre.

🔗 ¿Listo para empezar?

Visita la web de DICloak para obtener más detalles y elegir el plan que mejor se adapte a ti. ¡Empieza gratis hoy mismo y experimenta el poder de la gestión multicuenta segura, eficiente y escalable!

El futuro de la red IP2

La red IP2 está evolucionando rápidamente. A medida que avanza la tecnología, los datos de IP serán aún más importantes para las empresas, ofreciendo soluciones más inteligentes para la seguridad, el marketing y el cumplimiento normativo.

Tendencias e innovaciones en el horizonte

- IA y aprendizaje automático: La IA mejorará la precisión y velocidad de los datos IP, haciendo que los insights en tiempo real sean más valiosos.

- 5G y el crecimiento móvil: El auge del 5G y de más dispositivos conectados aumentará la demanda de datos IP rápidos y precisos.

- Expansión de dispositivos IoT: Con miles de millones de dispositivos nuevos en línea, la red IP2 rastreará y gestionará IPs dinámicas.

- Computación en el borde: El procesamiento de datos más cercano a los usuarios requerirá análisis de IP más rápidos, mejorando el rendimiento.

Predicciones para la evolución de la red IP2

- Más integración: Los datos IP se integrarán en más plataformas, desde seguridad hasta marketing.

- Precisión de los datos híbridos: Combinar datos IP con conocimientos conductuales aumentará la fiabilidad.

- Mayor cumplimiento: Las herramientas evolucionarán para ayudar a las empresas a cumplir con las leyes de privacidad a nivel global.

- Perspectivas predictivas: Los sistemas futuros no solo mostrarán datos, sino que también predecirán el comportamiento y los riesgos de los usuarios en tiempo real.

Red IP2 vs. Tor: Una visión comparativa

La red IP2 y Tor cumplen funciones muy diferentes en línea. Esta comparación ayuda a los lectores a ver dónde encaja cada tecnología en el mundo digital.

| Función |

IP2 Network |

Tor |

| Gol |

Proporciona datos sobre direcciones IP (ubicación, ISP, riesgo) |

Oculta la identidad y actividad del usuario en línea |

| Función |

Búsqueda y análisis de datos IP |

Enrutamiento anónimo del tráfico de internet |

| Uso típico |

Controles de seguridad, marketing, cumplimiento |

Navegación privada y servicios ocultos |

| Tipo de datos |

Inteligencia IP estructurada en tiempo real |

Enrutamiento de tráfico cifrado |

| Público |

Empresas y promotores |

Personas que necesitan privacidad |

| Ejemplo de salida |

Información sobre ciudad, región y red |

Conexión cifrada y anónima |

Diferencias clave explicadas

- Propósito: La red IP2 está diseñada para el análisis de datos. Te indica de dónde proviene una IP y qué probablemente representa. Tor está diseñado para proteger quién usa una IP y qué hacen en línea.

- Casos de uso: Las empresas utilizan datos en línea de IP2 para tomar decisiones sobre seguridad y contenido. Los usuarios de Tor buscan evitar el seguimiento y mantener su comportamiento en línea privado.

- Salida: La red IP2 devuelve datos claros y estructurados sobre las direcciones. Tor no devuelve datos sobre la ubicación del usuario; en su lugar, lo oculta y crea un camino cifrado a través de las máquinas de los voluntarios.

En resumen, la red IP2 te ayuda a entender el tráfico de internet. Tor te ayuda a esconderte de ese análisis de tráfico. No son competidores, sino herramientas para necesidades muy diferentes en el espacio digital.

Conclusión

La red IP2 es una herramienta poderosa para empresas y desarrolladores que buscan aprovechar los datos IP en tiempo real para mejorar la seguridad, el marketing y el cumplimiento normativo. Al ofrecer información detallada sobre direcciones IP, como ubicación, proveedor de internet y factores de riesgo, la red IP2 permite tomar decisiones más inteligentes y mejorar la experiencia del usuario. A pesar de algunos desafíos, como la precisión variable y las IP dinámicas, sus beneficios superan con creces las limitaciones. A medida que la tecnología evoluciona, la red IP2 seguirá desempeñando un papel fundamental en la configuración de la seguridad digital, la gestión de datos y la privacidad.

Preguntas frecuentes sobre la red IP2

¿Qué es la red IP2 y cómo funciona?

La red IP2 es un sistema que asigna direcciones IP a datos clave, como ubicación, proveedor de internet y tipo de dispositivo. Ayuda a las empresas a comprender el tráfico online proporcionando datos IP precisos y en tiempo real para mejorar la seguridad, el cumplimiento y las estrategias de marketing.

¿Cómo pueden beneficiarse las empresas del uso de la red IP2?

La red IP2 ofrece a las empresas valiosas información sobre la ubicación de los usuarios, el comportamiento de la red y los niveles de riesgo. Estos datos ayudan a mejorar la toma de decisiones en áreas como la prevención del fraude, la localización de contenidos y el marketing dirigido, mejorando en última instancia la experiencia y seguridad del usuario.

¿Cuáles son los retos de usar la red IP2?

Aunque la red IP2 proporciona datos útiles, su precisión puede variar. Factores como direcciones IP dinámicas, cambios frecuentes de ubicación y el uso de proxies pueden afectar la precisión de la geolocalización. Las empresas también deben tener en cuenta las leyes de privacidad al utilizar datos de IP.

¿Cómo puedo empezar con la red IP2?

Para empezar a usar la red IP2, elige un proveedor de servicios de confianza, regístrate para una cuenta y obtén una clave API. Una vez configurado, puedes integrar datos IP en tus sistemas para seguimiento de ubicación en tiempo real, comprobaciones de seguridad y más.

¿En qué se diferencia la red IP2 de Tor?

La red IP2 proporciona datos sobre direcciones IP para su análisis, como la ubicación y el proveedor de Internet (ISP). En cambio, Tor es una herramienta de privacidad diseñada para ocultar la identidad y las actividades en línea de los usuarios. Mientras que la red IP2 se centra en entender el tráfico, Tor se centra en el anonimato y la seguridad.

Herramientas gratuitas

Complemento de cookies

Generador UA

Cuál es el User Agent de mi navegador

Generador de direcciones MAC

Generador de IP

Lista de direcciones IP

Generador de código 2FA

Reloj Mundial

Cheque Anónimo

WebRTC Leak Test

Generador UUID

Verificador de Proxy

Verificador de anuncios de Facebook

Raspado web con IA

Herramientas SMM Gratis

Verificador de Sombreado de Twitter