¿Tiene dificultades para acceder a contenido restringido, salvaguardar su privacidad en línea o administrar varias cuentas? Ya sea que desee evitar las restricciones geográficas o proteger sus datos personales, la configuración de proxy es la solución que necesita.

La configuración del proxy implica configurar su dispositivo para enrutar el tráfico de Internet a través de un servidor intermediario, lo que oculta su dirección IP real y aumenta su privacidad y seguridad en línea. Esta configuración no solo permite el acceso a contenido restringido por ubicación, sino que también mejora la velocidad de navegación y protege la información confidencial.

En esta guía, exploraremos los conceptos básicos de la configuración de proxy, incluidos sus tipos, ventajas y desventajas. También lo guiaremos a través de cómo configurar los ajustes de proxy en diferentes dispositivos y navegadores. Ya sea que sea nuevo en la configuración de proxy o tenga algo de experiencia, esta guía le proporcionará conocimientos útiles para ayudarlo a navegar por Internet de manera segura y eficiente.

¿Qué es la configuración de proxy?

La configuración de proxy son configuraciones que permiten que su dispositivo se conecte a Internet a través de un servidor intermediario. Este servidor actúa como puerta de enlace entre su dispositivo y los sitios web que visita. Mediante la configuración de proxy, el dispositivo envía solicitudes al servidor proxy, que luego las reenvía al sitio web de destino. La respuesta del sitio web se envía de vuelta al servidor proxy, que la transmite a su dispositivo. Este proceso ayuda a enmascarar su dirección IP, mejorar la privacidad y controlar el tráfico de Internet.

Tipos de configuración de proxy

Hay varios tipos de configuraciones de proxy, cada una de las cuales tiene diferentes propósitos:

1. Proxy HTTP

Este tipo de proxy se utiliza para el tráfico web. Comprende y procesa las solicitudes HTTP, lo que lo hace adecuado para navegar por sitios web. Los proxies HTTP pueden almacenar contenido en caché, filtrar solicitudes y proporcionar anonimato básico al ocultar su dirección IP.

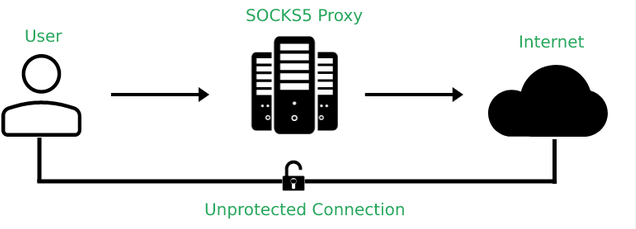

2. Proxy SOCKS

A diferencia de los proxies HTTP, los proxies SOCKS operan a un nivel inferior y pueden manejar cualquier tipo de tráfico de Internet, incluidos HTTP, FTP y P2P. SOCKS5, la última versión, es compatible con los protocolos TCP y UDP, lo que ofrece una mayor flexibilidad. Sin embargo, los proxies SOCKS no interpretan los datos que transmiten, lo que puede ser tanto una ventaja como una desventaja según el caso de uso.

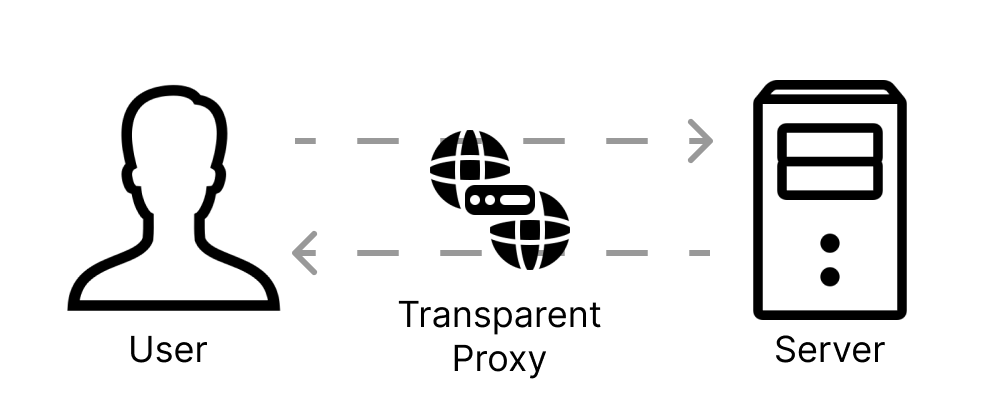

3. Proxy transparente

Un proxy transparente intercepta su tráfico de Internet sin modificarlo. A menudo se utiliza para filtrar contenido y almacenar en caché. Si bien no proporciona anonimato, puede ser útil para la administración y el monitoreo de la red.

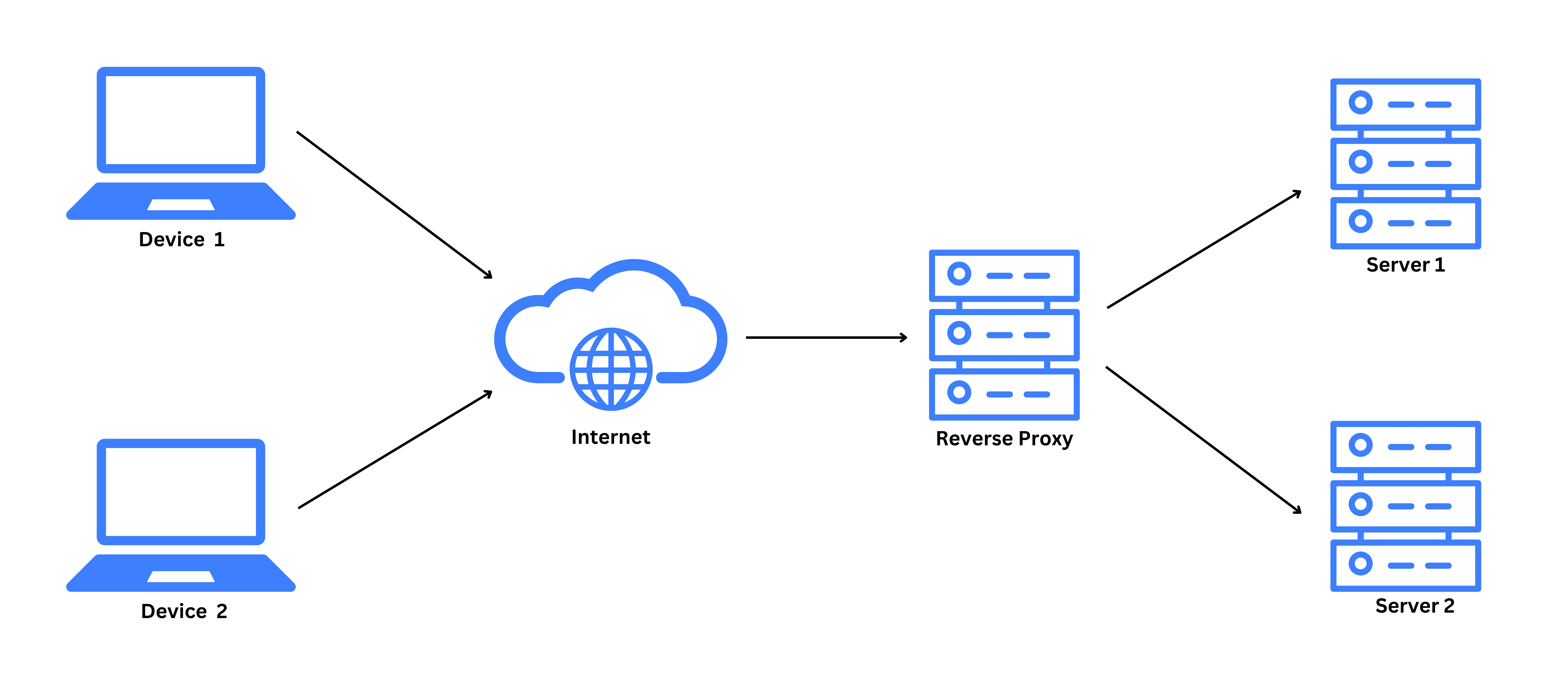

4. Proxy inverso

Este tipo de proxy se encuentra entre Internet y un servidor web, reenviando las solicitudes al servidor apropiado. Se usa comúnmente para distribuir la carga, mejorar la seguridad y proporcionar servicios de almacenamiento en caché para servidores web.

Cada tipo de configuración de proxy tiene sus propias ventajas y es adecuado para tareas específicas. Comprender estas diferencias puede ayudarlo a elegir el proxy adecuado para sus necesidades.

Ventajas y desventajas de la configuración de proxy

La configuración de proxy ofrece varios beneficios, pero también tiene ciertos inconvenientes. Comprenderlos puede ayudarlo a decidir cuándo y cómo usarlos de manera efectiva.

Ventajas de la configuración de proxy

1. Protección de privacidad mejorada

Al configurar los ajustes de proxy, su dirección IP real se enmascara, lo que dificulta que los sitios web rastreen sus actividades en línea. Esta capa adicional de privacidad es particularmente útil cuando se navega de forma anónima o se accede a información confidencial.

2.Omitir restricciones geográficasLa configuración de proxy le permite acceder a contenido que puede estar restringido en su región. Por ejemplo, los servicios de transmisión a menudo limitan el contenido según la ubicación geográfica. Al utilizar un servidor proxy ubicado en una región diferente, puede acceder a este contenido como si estuviera en esa área.

3. Rendimiento de red mejorado

Ciertas configuraciones de proxy permiten el almacenamiento en caché de las páginas web a las que se accede con frecuencia. Esto significa que cuando vuelve a visitar un sitio, la página puede cargarse más rápido, mejorando su experiencia de navegación.

Desventajas de la configuración de proxy

1. Potencial para velocidades de conexión más lentas

Enrutar su tráfico de Internet a través de un servidor proxy a veces puede resultar en velocidades de conexión más lentas. Esto se debe a que sus datos tienen que viajar a través de un servidor adicional antes de llegar a su destino.

2. Riesgos de seguridad

No todos los servidores proxy ofrecen cifrado. Sin cifrado, sus datos pueden ser interceptados por actores maliciosos, lo que lleva a posibles violaciones de datos. Es esencial asegurarse de que el servicio de proxy que utiliza proporcione las medidas de seguridad adecuadas.

3. Funcionalidad limitada

Algunos sitios web y servicios pueden detectar y bloquear el tráfico procedente de servidores proxy conocidos. Esto puede limitar su capacidad para acceder a ciertos contenidos o servicios mientras usa un proxy.

¿Cómo configurar los ajustes de proxy en varios sistemas?

La configuración de los ajustes de proxy le permite enrutar su tráfico de Internet a través de un servidor intermediario, mejorando la privacidad, evitando las restricciones geográficas y administrando varias cuentas de forma segura. A continuación se muestran instrucciones paso a paso para configurar la configuración de proxy en diferentes sistemas operativos y navegadores.

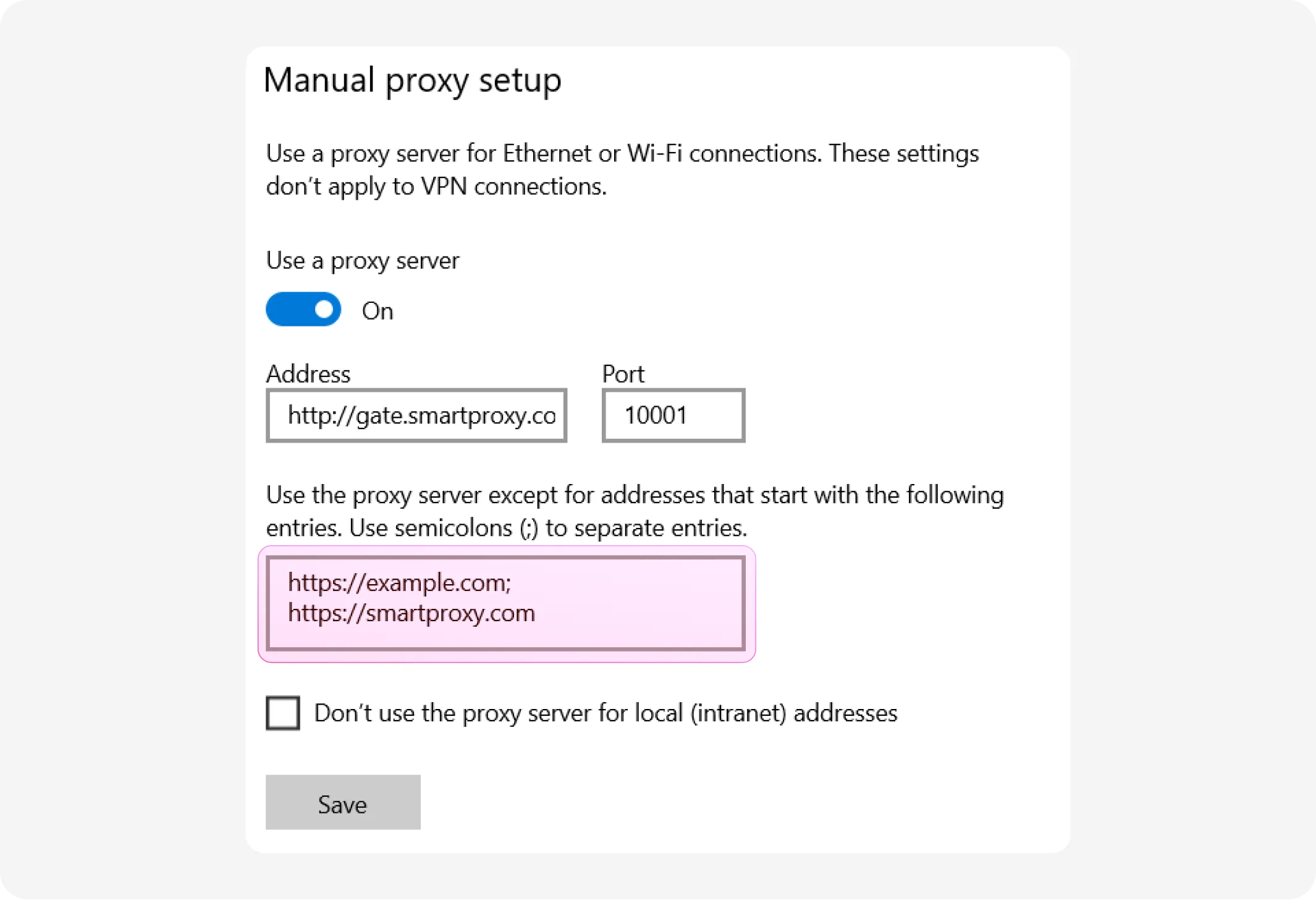

1. Ventanas

1. Presione Windows + I para abrir Configuración.

2.Navegue a Proxy de > de red e Internet.

3.En Configuración manual del proxy, cambie Usar un servidor proxy a Activado.

4.Ingrese la dirección y el puerto del proxy proporcionados por su servicio de proxy.

5.Si se requiere autenticación, ingrese el nombre de usuario y la contraseña.

6.Haga clic en Guardar para aplicar la configuración.

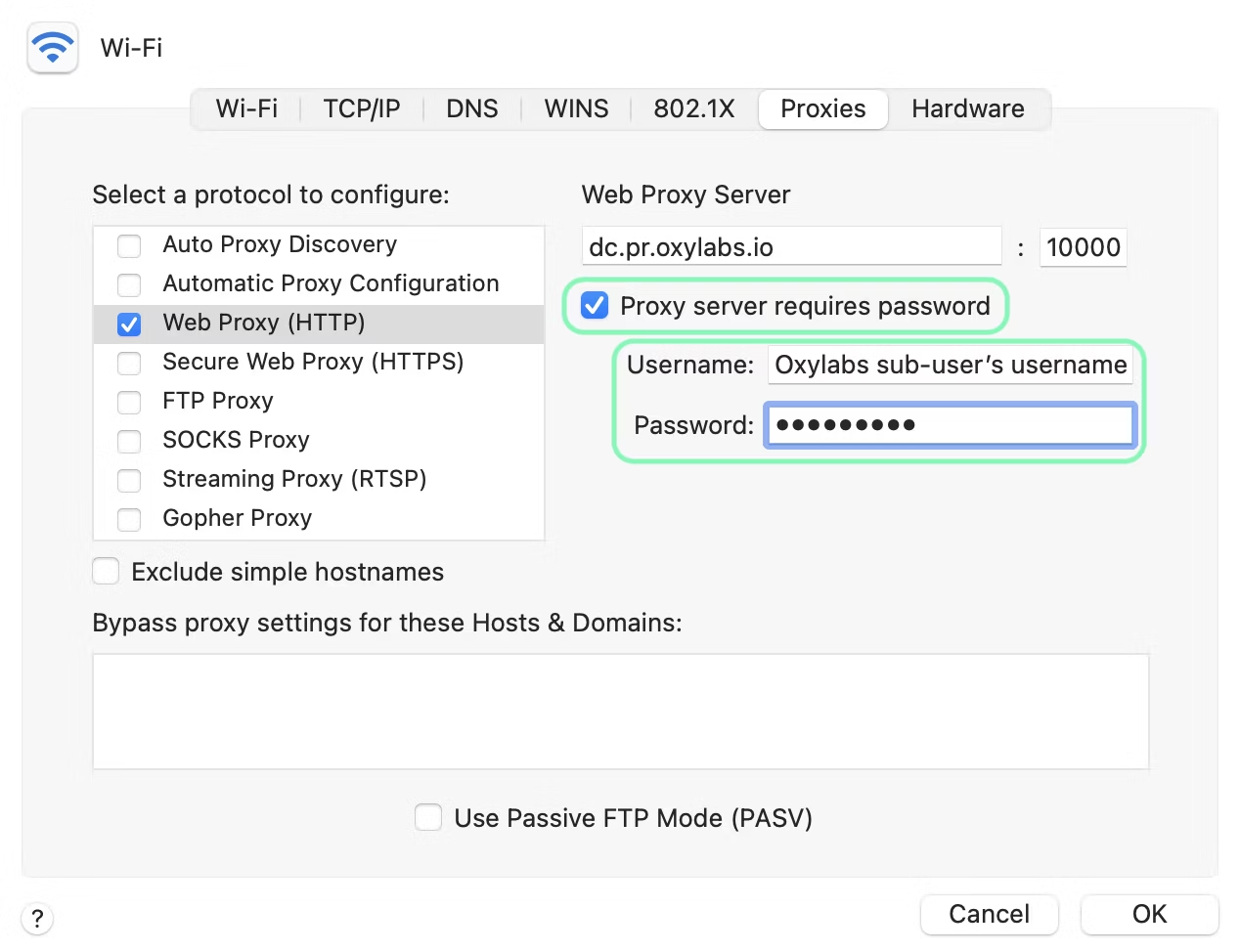

2. macOS

1.Haga clic en el menú Apple y seleccione Preferencias del sistema.

2.Elija Red y, a continuación, seleccione su conexión de red activa (por ejemplo, Wi-Fi).

3.Haga clic en Avanzado, luego vaya a la pestaña Proxies .

4.Seleccione los protocolos de proxy que desea configurar (por ejemplo, Proxy web (HTTP), Secure Web Proxy (HTTPS) o SOCKS Proxy).

5.Introduzca la dirección del servidor proxy y el número de puerto.

6.Si es necesario, marque El servidor proxy requiere contraseña e ingrese sus credenciales.

7.Haga clic en Aceptar y, a continuación, en Aplicar para guardar los cambios.

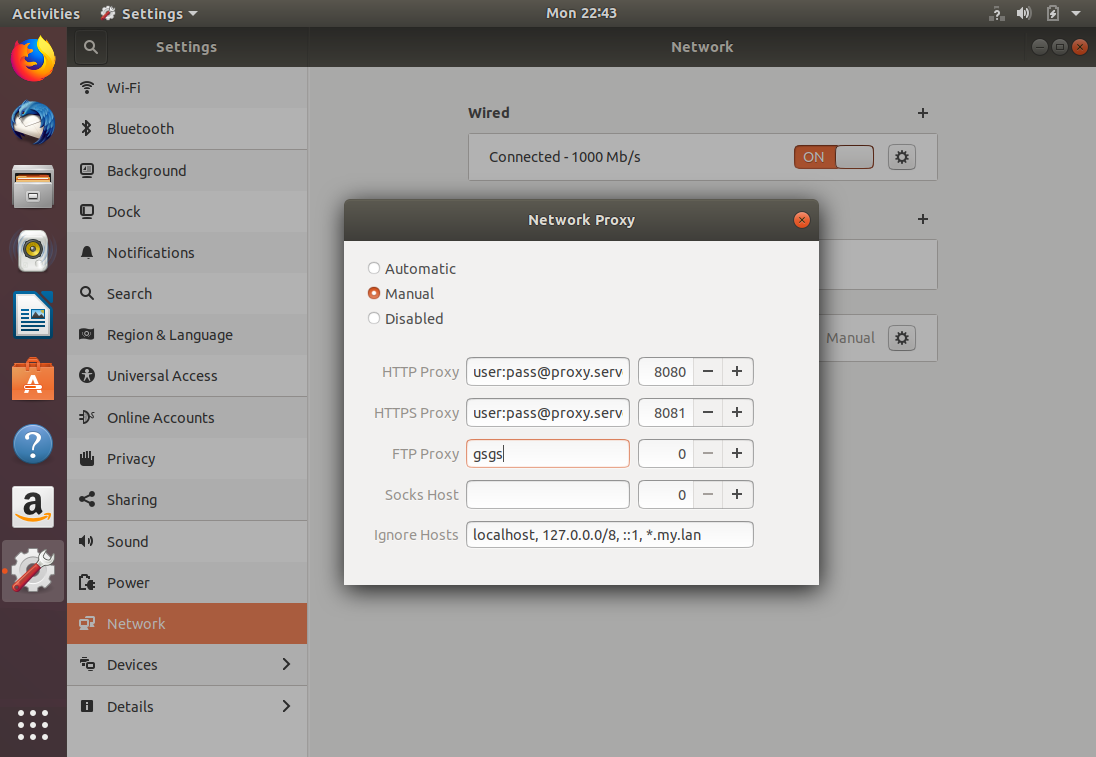

3. Linux (Ubuntu / Debian)

1.Abra Configuración y vaya a Red.

2.Seleccione Proxy de red.

3.Elija Manual en el menú desplegable.

4.Ingrese la dirección de proxy y el puerto para HTTP, HTTPS y FTP según sea necesario.

5.Si se requiere autenticación, proporcione el nombre de usuario y la contraseña.

6.Haga clic en Aplicar para guardar la configuración.

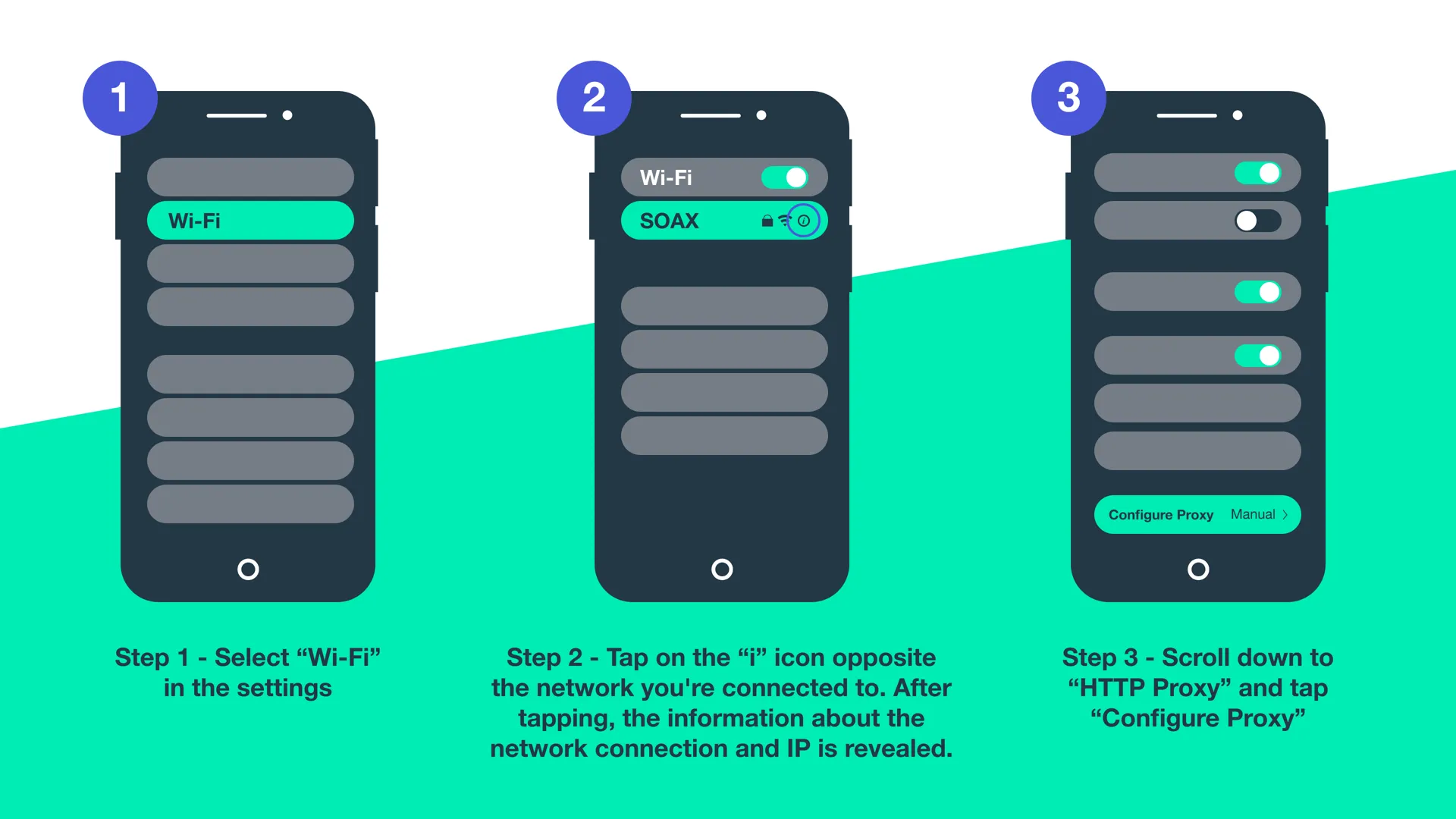

4. iOS (iPhone / iPad)

1.Abra Configuración y toque Wi-Fi.

2.Seleccione su red Wi-Fi conectada.

3.Desplácese hacia abajo hasta Proxy HTTP y toque Manual.

4.Introduzca la dirección del servidor y el número de puerto.

5.Si se requiere autenticación, cambie Autenticación a Activado e ingrese sus credenciales.

6.Toque Guardar para aplicar la configuración.

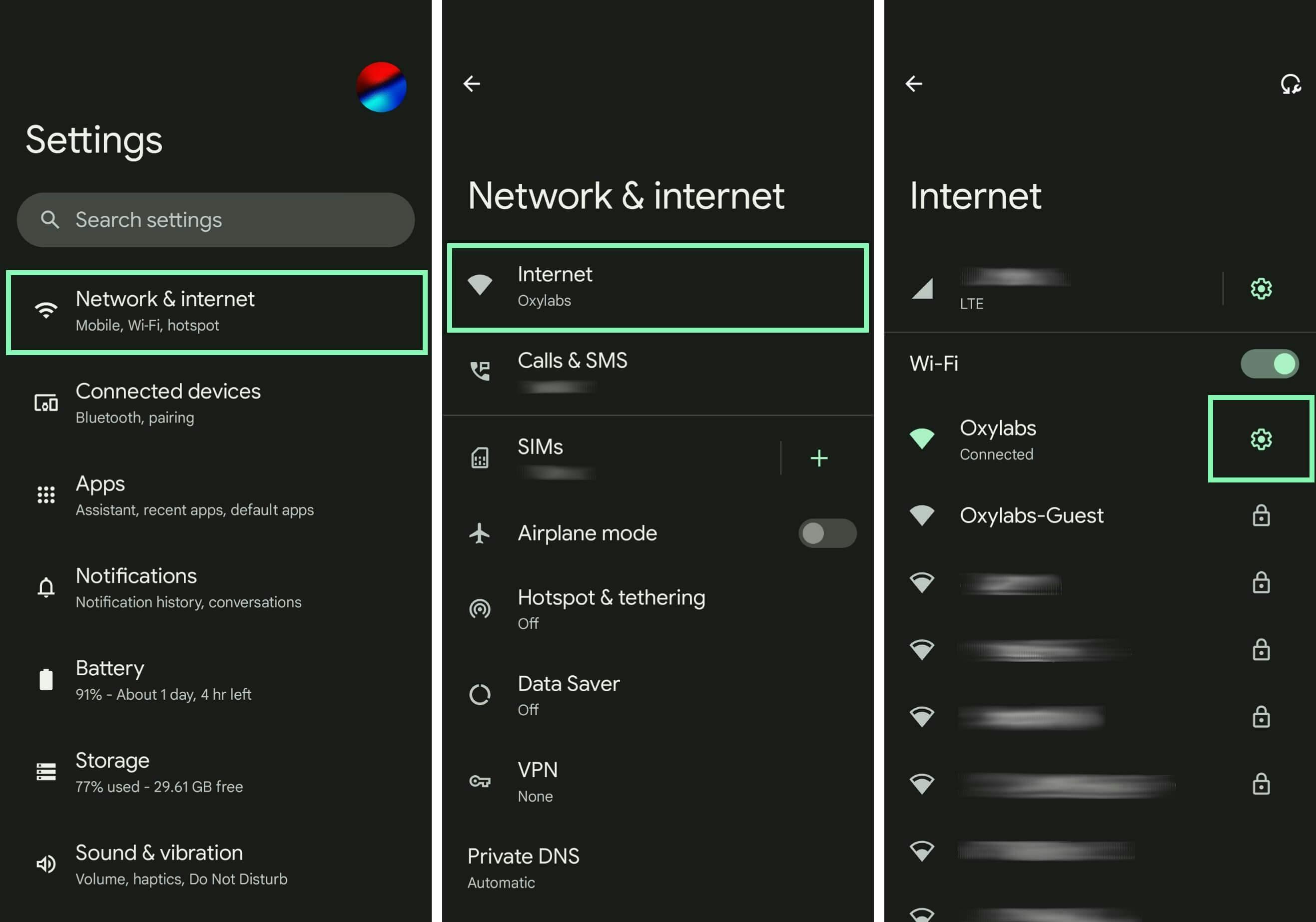

5. Android

1.Abra Configuración y toque Red e Internet.

2.Selecciona Wi-Fi, luego toca tu red conectada.

3.Toque Avanzado > Proxy.

4.Elija Manual.

5.Introduzca el nombre de host y el puerto del proxy.

6.Si se requiere autenticación, ingrese el nombre de usuario y la contraseña.

7.Toque Guardar para aplicar la configuración.

¿Cómo configurar los ajustes de proxy en varios navegadores?

1. Google Chrome

Google Chrome utiliza la configuración de proxy del sistema. Para configurarlos:

1.Windows: Siga los pasos descritos en la sección de Windows anterior.

2.macOS: Siga los pasos descritos en la sección macOS anterior.

2. Mozilla Firefox

1. Abra Firefox y haga clic en el botón de menú (tres líneas horizontales).

2.Seleccione Configuración.

3.Desplácese hacia abajo hasta la sección Configuración de red y haga clic en Configuración.

4.Elija Configuración manual del proxy.

5.Introduzca la dirección y el puerto del proxy.

6.Si se utiliza el mismo proxy para todos los protocolos, marque Usar este servidor proxy para todos los protocolos.

7.Haga clic en Aceptar para guardar la configuración.

3. Safari (macOS)

Safari utiliza la configuración de proxy del sistema. Para configurarlos:

1.Haga clic en el menú Apple y seleccione Preferencias del sistema.

2.Elija Red y, a continuación, seleccione la conexión de red activa.

3.Haga clic en Avanzado, luego vaya a la pestaña Proxies .

4.Seleccione los protocolos proxy que desea configurar.

5.Introduzca la dirección del servidor proxy y el número de puerto.

6.Si es necesario, marque El servidor proxy requiere contraseña e ingrese sus credenciales.

7.Haga clic en Aceptar y, a continuación, en Aplicar para guardar los cambios.

Cómo eliminar la configuración del proxy

Cuando utilices un servidor proxy, es posible que tengas que desactivar o eliminar la configuración de proxy para restaurar una conexión directa a Internet. A continuación se detallan los pasos para eliminar la configuración de proxy en diferentes plataformas y navegadores.

1. Ventanas

1. Abra Configuración: presione windows + I para abrir el menú de configuración.

2. Vaya a Configuración de red: haga clic en "Red e Internet".

3. Navegue a Configuración de proxy: En el menú de la izquierda, seleccione "Proxy".

4. Deshabilite el proxy: en "Configuración manual del proxy", desactive la opción "Usar un servidor proxy". En "Configuración automática del proxy", desactiva la opción "Detectar configuración automáticamente".

5.Guardar cambios: Cierre la ventana de configuración y los cambios se guardarán automáticamente.

2. Mac

1. Abra Preferencias del sistema: haga clic en el icono de Apple en la esquina superior izquierda y seleccione "Preferencias del sistema".

2.Elija Red: Seleccione "Red" en el menú de la izquierda.

3.Seleccione la conexión de red actual: haga clic en su conexión activa (por ejemplo, Wi-Fi).

4. Vaya a Configuración avanzada: haga clic en el botón "Avanzado".

5.Deshabilitar proxy: Cambie a la tabla "Proxies". Desmarque todos los protocolos, como Web Proxy y Secure Web Proxy.

6.Guardar cambios: Haga clic en "Aceptar" para guardar la configuración.

3. Dispositivos Android

1. Abra Configuración: Abra la aplicación "Configuración" desde su pantalla de inicio o cajón de aplicaciones.

2. Vaya a Configuración de Wi-Fi: toque "Wi-Fi" o "Red e Internet".

3. Seleccione su red actual: toque la red Wi-Fi conectada.

4.Modificar la configuración de red: Toque "Modificar red" o "Configuración avanzada".

5. Deshabilitar proxy: expanda "Opciones avanzadas. Establezca el "Proxy" en "Ninguno".

6. Guardar cambios: toque "Guardar" o "Listo".

4. Dispositivos iOS

1. Abra Configuración: Abra la aplicación "Configuración" desde su pantalla de inicio.

2. Vaya a Configuración de Wi-Fi: Toque "Wi-Fi".

3.Seleccione su red actual: toque el ícono "i" junto a su red Wi-Fi conectada.

4.Configurar proxy: Toque "Configurar proxy".

5. Deshabilitar proxy: seleccione "Desactivado".

6.Guardar cambios: Regrese al menú anterior y la configuración se guardará automáticamente.

Navegadores antidetección y configuración de proxy: mejorando la privacidad y la seguridad juntas

Un navegador antidetección es una herramienta especializada diseñada para proteger tu huella digital mientras navegas. A diferencia de los navegadores normales, que pueden dejar rastros identificables como huellas dactilares del navegador, un navegador antidetección altera los atributos clave de su dispositivo y navegador. Esto garantiza que los sitios web no puedan rastrear sus actividades ni vincular sus sesiones, lo que proporciona un mayor nivel de anonimato.

Cómo funcionan los navegadores antidetect con la configuración de proxy

Cuando combina la configuración de proxy con un navegador antidetección, logra una poderosa solución de privacidad. Así es como funciona:

1. La configuración de proxy enmascara su dirección IP real, ocultando su ubicación y enrutando su tráfico a través de un servidor.

2. Un navegador antidetección va más allá al modificar la huella digital de su navegador. Altera factores como:

- Resolución de pantalla, fuentes, extensiones, cadenas de agente de usuario y configuración del dispositivo.

Juntas, estas dos herramientas garantizan que tanto su dirección IP como la huella digital del navegador estén ocultas, lo que dificulta que los sitios web detecten la automatización o lo identifiquen en varias sesiones. Esta combinación es ideal para administrar varias cuentas, raspado web o realizar actividades confidenciales en línea sin ser detectadas.

¿Cómo funciona DICloak de manera efectiva con la configuración de proxy?

Configuración de proxy:

DICloak es un excelente navegador antidetección, su función de configuración de proxy permite a los usuarios personalizar su experiencia de navegación seleccionando diferentes configuraciones de proxy para cada perfil. Las opciones incluyen "Sin proxy", "Proxy personalizado" y "Proxies guardados". Al habilitar esta configuración de proxy, los usuarios pueden enrutar su tráfico a través de servidores proxy específicos para enmascarar sus direcciones IP reales y garantizar una mayor seguridad y anonimato.

Cuando se utiliza DICloak con la configuración de proxy, los usuarios pueden administrar sin problemas múltiples direcciones IP, evitar las restricciones geográficas y proteger eficazmente sus actividades en línea. La función de configuración de proxy también permite la integración de diferentes tipos de proxy, lo que brinda flexibilidad y garantiza que sus sesiones de navegación permanezcan privadas y seguras, especialmente cuando se administran datos confidenciales o se realizan tareas automatizadas.

Huellas dactilares simuladas:

Además, la simulación de huellas dactilares de DICloak permite a los usuarios personalizar configuraciones como el sistema operativo, el agente de usuario, el idioma, la zona horaria, la geolocalización y la resolución de la pantalla. Esto ayuda a enmascarar su identidad real, lo que dificulta que los sitios web lo rastreen y garantiza una mejor privacidad al administrar varias cuentas.

Casos de uso comunes para la configuración de proxy

Aprovechar la configuración de proxy puede mejorar significativamente sus operaciones en línea en varios dominios. Así es como se pueden aplicar los proxies de manera efectiva en diferentes escenarios:

Compra de entradas

Al asegurar boletos para eventos de alta demanda, los sitios web a menudo implementan medidas para evitar la compra al por mayor. Al utilizar la configuración de proxy, puede simular múltiples usuarios desde diferentes ubicaciones, lo que aumenta sus posibilidades de transacciones exitosas. El empleo de proxies residenciales rotativos puede reducir aún más el riesgo de detección y bloqueo.

Agricultura de airdrop en criptomonedas

Participar en lanzamientos aéreos de criptomonedas a menudo requiere múltiples registros de billetera. La configuración de proxy permite que cada registro aparezca como un usuario único, minimizando el riesgo de descalificación debido a múltiples entradas desde la misma dirección IP. El uso de proxies móviles puede mejorar la autenticidad de cada entrada.

Raspado web

Para tareas de recopilación de datos como el raspado web, la configuración de proxy le permite distribuir solicitudes a través de varias direcciones IP, evitando prohibiciones de IP y asegurando una extracción de datos ininterrumpida. La integración de proxies con herramientas como Puppeteer o Scrapy puede agilizar el proceso de raspado.

Arbitraje de tráfico

En el arbitraje de tráfico, comprar tráfico de bajo costo y redirigirlo a ofertas de mayor pago requiere la capacidad de simular tráfico de diferentes regiones. Al configurar los ajustes de proxy, puede enrutar el tráfico a través de varias ubicaciones, optimizando los flujos de ingresos.

Operaciones de comercio electrónico

Las empresas de comercio electrónico pueden utilizar la configuración de proxy para monitorear los precios de la competencia, realizar estudios de mercado y administrar múltiples cuentas de vendedor sin activar medidas de seguridad. Los proxies residenciales son particularmente efectivos para mantener el anonimato y prevenir prohibiciones de cuentas.

Marketing en redes sociales

La administración de múltiples cuentas de redes sociales con fines de marketing requiere el uso de configuraciones de proxy para evitar suspensiones de cuentas. Al asignar proxies únicos a cada cuenta, puede simular el comportamiento individual del usuario, mejorando la efectividad de sus campañas de marketing.

Preguntas Frecuentes

1.¿Por qué sigo teniendo problemas de conexión de red después de eliminar la configuración del proxy?

Podría deberse a que su dispositivo o navegador todavía está usando la configuración de proxy anterior. Asegúrese de deshabilitar la configuración de proxy en todas las aplicaciones y navegadores relevantes.

2.¿Cómo desactivo la configuración de proxy en el navegador?

Google Chrome: Abra Chrome, haga clic en el ícono de menú en la esquina superior derecha, vaya a "Configuración" > "Sistema" > "Abra la configuración de proxy de su computadora" y siga los pasos del sistema operativo para deshabilitar la configuración de proxy.

Mozilla Firefox: Abra Firefox, haga clic en el ícono de menú en la esquina superior derecha, vaya a "Configuración" > "General" > "Configuración de red" y seleccione "Sin proxy" o "Usar configuración de proxy del sistema".

Safari: Abra Safari, haga clic en el menú "Safari" en la esquina superior izquierda, vaya a "Preferencias" > "Avanzado" > "Cambiar configuración" (junto a "Proxies") y desmarque todos los protocolos.

3.¿Cómo puedo asegurarme de que se eliminen todas las configuraciones de proxy?

Después de eliminar la configuración del proxy, puede usar herramientas en línea (como WhatIsMyIP.com) para verificar su dirección IP. Asegúrese de que muestre su ubicación real y no la dirección IP del servidor proxy.

Herramientas gratuitas

Complemento de cookies

Generador UA

Cuál es el User Agent de mi navegador

Generador de direcciones MAC

Generador de IP

Lista de direcciones IP

Generador de código 2FA

Reloj Mundial

Cheque Anónimo

WebRTC Leak Test

Generador UUID

Verificador de Proxy

Verificador de anuncios de Facebook

Raspado web con IA

Herramientas SMM Gratis

Verificador de Sombreado de Twitter