La importancia estratégica del acceso a cuentas de Google en 2026

En el entorno digital hiperconectado de 2026, tu cuenta de Google es mucho más que un simple inicio de sesión; Es tu identidad digital principal. Sirviendo como el sistema nervioso central de Gmail, Drive y YouTube, contiene las claves de tu reputación profesional e historial. Para un especialista o propietario de negocio, perder este acceso no es solo una molestia: es una crisis estratégica que puede frenar la productividad, poner en peligro las relaciones con los clientes y provocar la pérdida permanente de datos propietarios. Navegar eficazmente por el Formulario de Recuperación de Cuentas de Google es ahora una habilidad obligatoria para cualquier profesional que opere en la economía digital. Esta guía sirve como la hoja de ruta autorizada para utilizar la red de seguridad final de Google y recuperar el control de tu vida digital.

Comprendiendo el propósito del formulario de recuperación de cuentas de Google

Google ofrece el Formulario de Recuperación de Cuentas de Google como un riguroso sistema de verificación en línea de último nivel. Está diseñado para evaluar la propiedad legítima cuando protocolos estándar —como la 2FA o el simple restablecimiento de contraseña— ya no son viables.

El "¿Y qué?" Factor: Por qué esta herramienta es esencial

- Profundidad algorítmica: A diferencia de los resets estándar, el formulario emplea algoritmos complejos que analizan tus respuestas con años de metadatos históricos de cuentas para determinar si eres el verdadero propietario.

- La Red de Seguridad Definitiva: Sirve como la única vía a seguir cuando has perdido el acceso a tu correo electrónico secundario y tu número de teléfono registrado ya no está activo.

- Validación de la propiedad: Traslada la carga de verificación de "lo que tienes" (un teléfono físico) a "lo que sabes" (el historial íntimo de la cuenta).

Este Formulario de Recuperación de Cuenta de Google es tu última oportunidad para demostrar tu identidad ante los sistemas de seguridad automatizados de Google cuando las puertas principales estén cerradas con llave.

Escenarios críticos: cuándo usar el formulario de recuperación de cuentas de Google

Las "crisis digitales" pueden presentarse en muchas formas, y reconocer cuándo pasar a la forma de recuperación es vital para el éxito.

Credenciales olvidadas y copias de seguridad fallidas

Este escenario ocurre cuando tanto la contraseña principal como los métodos de recuperación de copia de seguridad no son accesibles.

Por ejemplo, un consultor freelance que creó una cuenta en 2018 puede descubrir que ya no puede acceder al correo electrónico heredado de "Outlook" o "Yahoo" que originalmente asignó como respaldo, dejándole sin una forma automática de restablecer su contraseña.

Información de seguridad desactualizada

Los fallos en el mantenimiento proactivo de cuentas suelen llevar aquí. Si cambias de proveedor sin actualizar tus ajustes, tu seguridad se convierte en tu obstáculo.

Por ejemplo, un expatriado que se mudó recientemente a un nuevo país y desechó su antigua tarjeta SIM de repente se ve bloqueado porque Google exige que se envíe un código 2FA a un número de teléfono que ya no existe.

Cuentas comprometidas y secuestro de sesiones

En 2026, amenazas sofisticadas como el secuestro de sesiones permiten a los hackers eludir las protecciones estándar robando cookies de navegador. Una vez dentro, el primer movimiento de un hacker es cambiar el teléfono y el correo electrónico de recuperación.

Por ejemplo, un gestor de redes sociales descubre que su cuenta fue vulnerada por una extensión maliciosa del navegador; el hacker cambió inmediatamente los datos de recuperación por los suyos, dejando el Formulario de Recuperación de la Cuenta de Google como la única forma de demostrar la propiedad original y anular al intruso.

Guía paso a paso para rellenar el formulario de recuperación de cuenta de Google

La precisión y la consistencia son las únicas métricas que importan durante este proceso. Debes proporcionar un "patrón de verdad" que el algoritmo de Google pueda reconocer.

Paso 1: Iniciar la solicitud

Accede directamente a la página oficial de recuperación de Google. Debes evitar enlaces no oficiales o sitios de "soporte de terceros" que aparecen en los resultados de búsqueda, ya que suelen ser portales de phishing diseñados para robar los metadatos que vas a proporcionar. Introduce tu correo electrónico o número de teléfono y haz clic en "Siguiente".

Paso 2: Responder preguntas sobre verificación de identidad

Proporciona la última contraseña que recuerdes. Aunque la contraseña tenga varios años, cualquier contraseña anterior actúa como una señal poderosa de propiedad legítima. Si no recuerdas ni uno, selecciona "Prueba de otra manera".

Paso 3: Proporcionar metadatos críticos de la cuenta

Debes estar preparado para proporcionar los siguientes datos con la mayor precisión posible:

- Fecha de creación: El mes y año específicos en que se abrió la cuenta.

- Último inicio de sesión exitoso: La fecha aproximada en la que tuviste acceso legítimo por última vez.

- Contraseñas anteriores: Una lista de cualquier contraseña antigua usada en la cuenta.

- Servicios Usados: Identificación de servicios específicos de Google que usaste con frecuencia (por ejemplo, Gmail, YouTube o Drive).

- Correo electrónico de recuperación histórica: Una dirección de correo electrónico de recuperación que antes estaba asociada a la cuenta, aunque esté cambiada o inaccesible.

Consejo profesional: Debes completar el Formulario de Recuperación de Cuenta de Google usando un dispositivo familiar (como tu estación de trabajo principal) y una red Wi-Fi familiar (en casa u oficina). Google prioriza las huellas digitales "conocidas", y hacerlo desde una IP y un perfil de hardware reconocidos aumenta significativamente tu tasa de éxito.

Después de la entrega: ¿Qué ocurre después de usar el formulario?

Una vez enviados, tus datos pasan por una revisión que equilibra las comprobaciones algorítmicas automatizadas con una posible supervisión manual.

- Tiempos de respuesta variables: Aunque la respuesta puede llegar en pocas horas, la ventana estándar de procesamiento es de 3 a 5 días laborables. No envíes varios formularios durante este periodo, ya que podría marcar tu solicitud como spam.

- La regla de las 24 horas: Si tu solicitud inicial es rechazada, no te asustes. Algunos usuarios reportan resultados significativamente mejores tras esperar 24 horas entre intentos. Este periodo de enfriamiento puede a veces reiniciar ciertos umbrales de seguridad.

- La perseverancia paga: Un rechazo rara vez es definitivo. El éxito suele llegar en el segundo o tercer intento, cuando recuerdas fechas más precisas o contraseñas antiguas que cumplen mejor con los requisitos del algoritmo.

Mejores prácticas 2026: Evitar el formulario de recuperación de cuentas de Google

En 2026, la "seguridad proactiva" es la única forma de garantizar un acceso ininterrumpido. Implementa estas medidas de inmediato:

- Habilitar la 2FA avanzada: Ir más allá de la verificación basada en SMS y usar claves de seguridad físicas o aplicaciones autenticadoras.

- Auditorías de seguridad semestrales: Establece un recordatorio recurrente de seis meses para verificar que tu teléfono de recuperación y tus direcciones de correo secundarias siguen activas y accesibles.

- Almacenamiento cifrado sin conexión: Guarda la fecha de creación de tu cuenta y un registro de contraseñas antiguas en un lugar seguro y offline o en una bóveda cifrada con contraseñas.

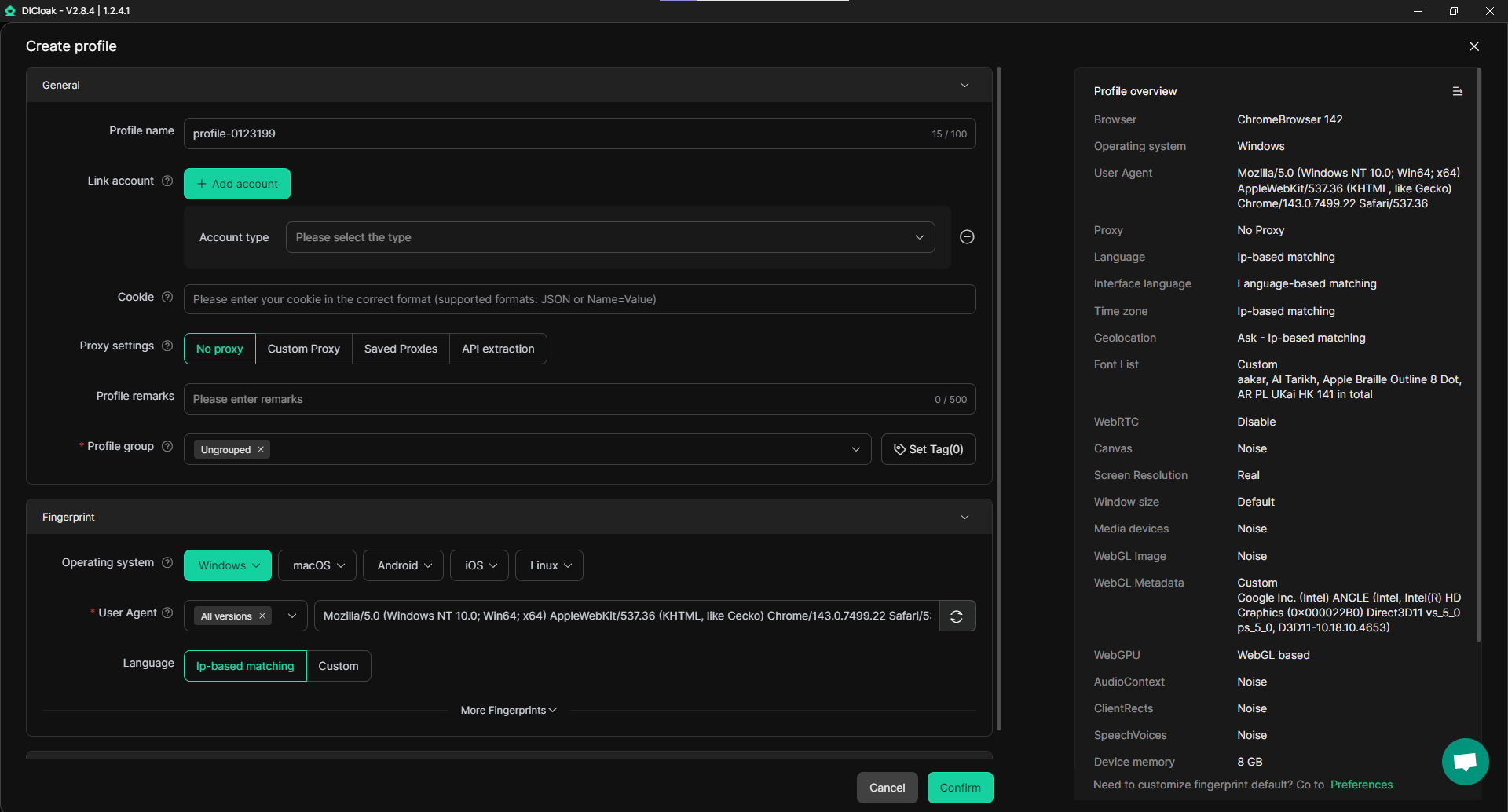

Protección estratégica: Por qué DICloak previene crisis de recuperación

Para los profesionales que gestionan cuentas de alto valor o múltiples, los navegadores estándar son una carga. DICloak Antidetect Browser ofrece protección a nivel de hardware que evita problemas de recuperación antes de que comiencen.

Prevención de banderas de "actividad inusual"

Google suele activar el formulario de recuperación cuando detecta una ubicación o dispositivo de "inicio de sesión inusual". El principal diferenciador de DICloak es su capacidad para mantener una huella dactilar consistente. Al suplantar y bloquear elementos clave como la dirección IP, WebGL, WebGPU y datos de Canvas, DICloak ayuda a que Google vea a un usuario estable y reconocido cada vez.

Aislamiento similar a una máquina virtual

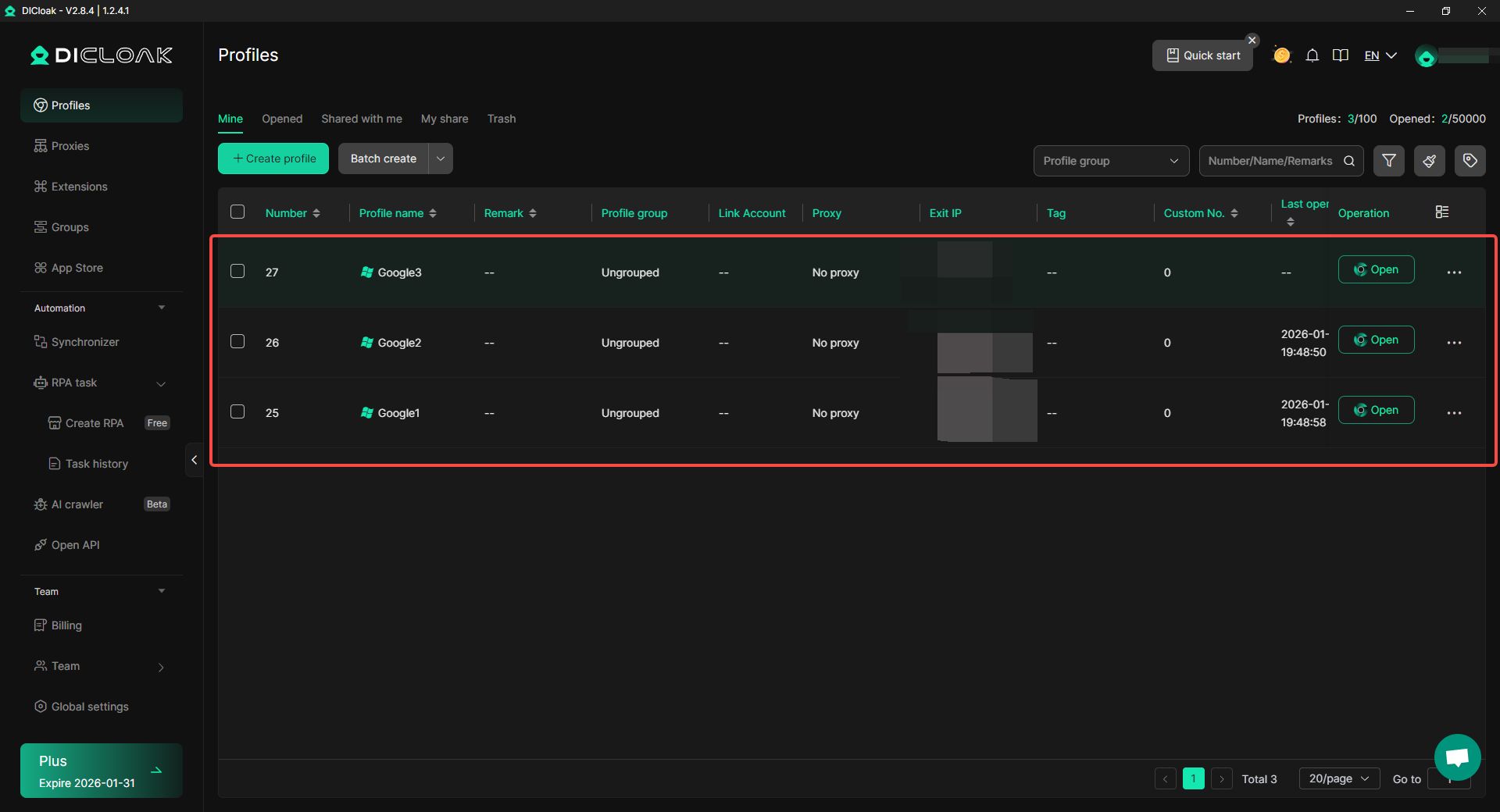

Cada perfil DICloak ofrece aislamiento similar a una máquina virtual , pero a una fracción del coste de recursos. Esto evita prohibiciones de "reacción en cadena"; Si una cuenta enfrenta un problema de seguridad, tus otras identidades permanecen completamente aisladas e intactas.

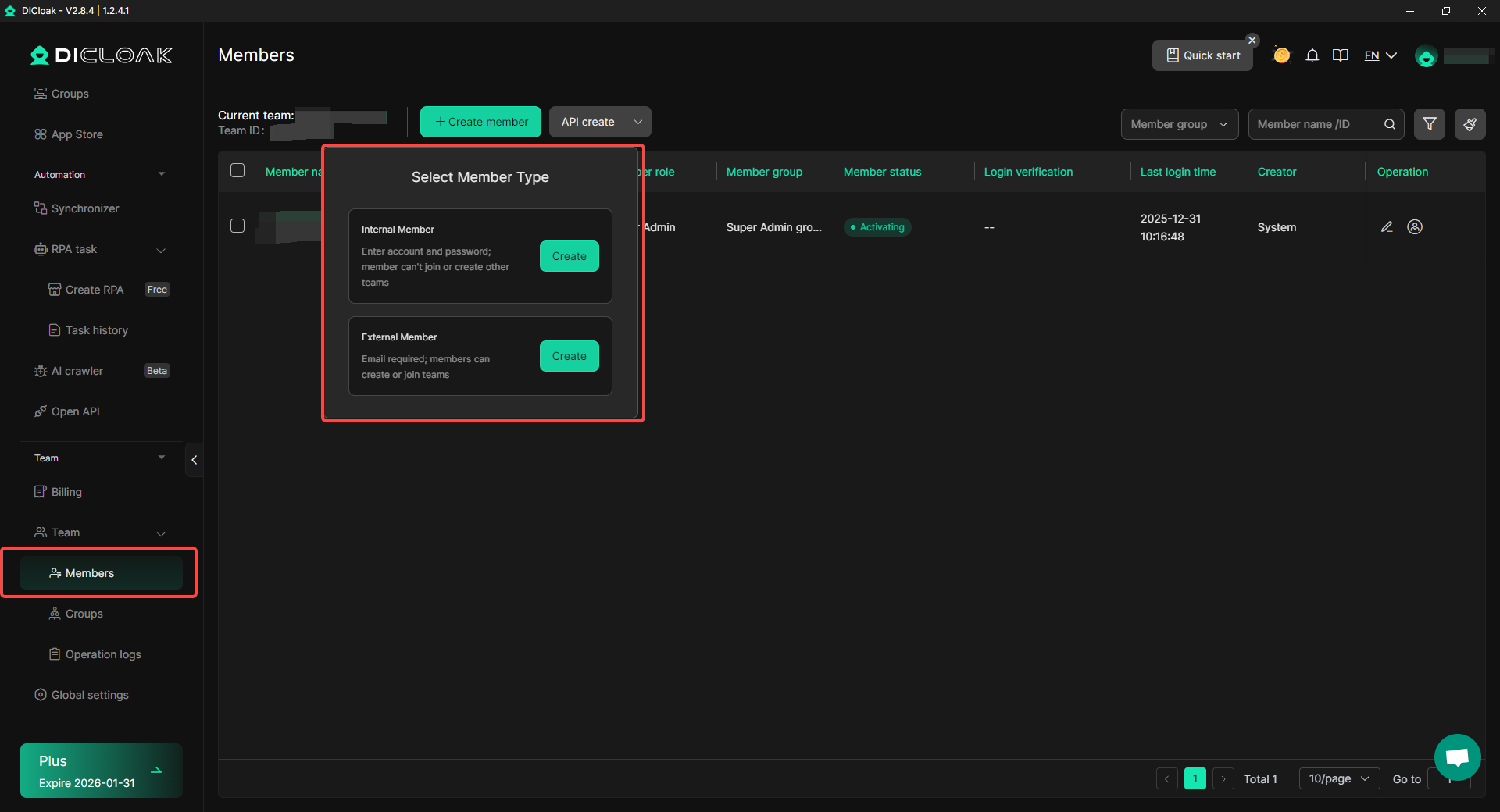

Colaboración segura en equipo

En lugar de compartir contraseñas en bruto —lo que suele activar alertas de "inicio de sesión inusual" y obliga a usar el Formulario de Recuperación de Cuentas de Google— DICloak permite a los equipos compartir perfiles completos de navegador. Esto mantiene la sesión activa y la huella digital idéntica en los dispositivos de los distintos miembros del equipo.

Conclusión: Asegurando tu futuro digital

El Formulario de Recuperación de Cuentas de Google es una herramienta poderosa para la gestión de crisis, pero la verdadera seguridad digital en 2026 depende de la prevención. Combinando el conocimiento de los sistemas de recuperación de Google con la protección técnica a nivel de hardware que ofrece DICloak, puedes proteger tu identidad digital de los riesgos de bloqueos y hackeos.

Protege tu futuro profesional hoy. Visita DICloak ahora para comenzar tu prueba gratuita y proteger tus cuentas con la tecnología antidetección más avanzada del sector.

Preguntas frecuentes

¿Cuánto tarda el proceso del Formulario de Recuperación de Cuenta de Google?

Aunque puedas recibir una respuesta en pocas horas, el periodo típico de revisión es de 3 a 5 días laborables. Los casos más complejos que involucran secuestro de sesiones o cuentas hackeadas pueden tardar más.

¿Y si no recuerdo la fecha de creación de mi cuenta para el formulario?

Busca en tus otras cuentas de correo el mensaje original de "Bienvenido a Google". Si eso no es posible, un mes y año aproximados suelen ser suficientes para que el algoritmo verifique la propiedad.

¿Puedo usar el Formulario de Recuperación de Cuenta de Google si mi cuenta fue hackeada?

Sí. Es la herramienta principal para recuperar el acceso cuando un intruso ha cambiado tu correo electrónico o número de teléfono de recuperación.

¿Cómo me ayuda DICloak a evitar el Formulario de Recuperación de Cuenta de Google?

DICloak previene los disparadores de "actividad sospechosa" manteniendo huellas dactilares consistentes del navegador (IP, WebGL, cookies). Esto garantiza que Google reconozca tu inicio de sesión como legítimo, evitando la necesidad de comprobaciones avanzadas de recuperación.

¿El formulario es la única forma de recuperar una cuenta sin número de teléfono?

Aunque el formulario de recuperación de cuentas de Google es la opción principal, también deberías consultar el Centro de Ayuda de Google para recursos de soporte alternativos si el formulario falla tras varios intentos.

Herramientas gratuitas

Complemento de cookies

Generador UA

Generador de direcciones MAC

Generador de IP

Lista de direcciones IP

Generador de código 2FA

Reloj Mundial

Cheque Anónimo

Verificador de Proxy

Verificador de anuncios de Facebook

Raspado web con IA

Herramientas SMM Gratis

Verificador de Sombreado de Twitter