Wollten Sie schon immer im Internet surfen, ohne Ihre echte IP-Adresse preiszugeben? Oder vielleicht waren Sie aufgrund Ihres Standorts mit Einschränkungen beim Zugriff auf bestimmte Websites konfrontiert? Ganz gleich, ob Sie Ihre Privatsphäre schützen, Tracking vermeiden oder geografische Grenzen umgehen möchten, ein Proxy-Browser könnte die perfekte Lösung sein.

Ein Proxy-Browser fungiert als Vermittler zwischen Ihnen und den von Ihnen besuchten Websites. Es verbirgt Ihre tatsächliche IP-Adresse und ersetzt sie durch eine andere von einem Proxy-Server. Dieser Prozess trägt dazu bei, Ihre Online-Aktivitäten anonym und sicher zu halten und bietet einen Schutz vor Überwachung und potenziellen Cyber-Bedrohungen. Dies ist besonders nützlich für Benutzer, die ihre Privatsphäre wahren müssen, während sie sensible Daten verwalten oder standortbezogene Beschränkungen umgehen.

In diesem Artikel werden wir die Kernfunktionen eines Proxy-Browsers, seine Vorteile und seine Funktionsweise zum Schutz Ihrer Online-Präsenz untersuchen. Machen Sie sich bereit zu entdecken, wie dieses Tool Ihr Surferlebnis verbessern und Ihnen den ultimativen Schutz vor unerwünschtem Tracking bieten kann!

Was ist ein Proxy-Browser?

Ein Proxy-Browser ist ein spezieller Webbrowser, der Ihren Internetverkehr über einen Proxy-Server leitet, anstatt eine direkte Verbindung zu den von Ihnen besuchten Websites herzustellen. Diese Methode hilft dabei, Ihre echte IP-Adresse zu verbergen und so Ihre Privatsphäre und Online-Sicherheit zu verbessern.

Hauptfunktionen eines Proxy-Browsers:

- Verbergen der echten IP-Adresse: Durch die Verwendung eines Proxy-Servers kann die Website nur die IP-Adresse des Proxy-Servers sehen, nicht Ihre echte, was zum Schutz Ihrer Identität beiträgt.

- Umgehung von geografischen Beschränkungen: Proxy-Browser ermöglichen Ihnen den Zugriff auf Websites, die aufgrund Ihres Standorts eingeschränkt sind, indem Sie einen Proxy-Server aus einer anderen Region auswählen.

- Verbesserte Sicherheit: Sie können Sie auch vor bösartigen Websites schützen und das Risiko von Datenschutzverletzungen verringern.

Cybersicherheit und Proxy-Browser

1. Arten von Proxy-Browsern

Proxy-Browser gibt es in verschiedenen Formen, die jeweils unterschiedlichen Zwecken dienen. Das Verständnis dieser Typen ist entscheidend, um potenzielle Bedrohungen zu erkennen.

- Anonyme Proxy-Browser: Diese verbergen die echte IP-Adresse des Benutzers, identifizieren sich aber dennoch als Proxys. Sie werden häufig zum allgemeinen Schutz der Privatsphäre verwendet.

- Rotierende Proxy-Browser: Diese ändern häufig die IP-Adressen, was es schwierig macht, bösartige Aktivitäten zu erkennen und zu blockieren. Sie werden häufig bei Web Scraping und automatisierten Angriffen eingesetzt.

- Mobile Proxy-Browser: Durch die Verwendung echter mobiler Geräte und Netzwerke ahmen diese Proxys das legitime Verhalten mobiler Benutzer nach und erschweren so die Erkennungsbemühungen.

- Browserbasierte Proxy-Erweiterungen: Hierbei handelt es sich um leichtgewichtige Tools, die in Browser integriert sind und es Benutzern ermöglichen, den Datenverkehr einfach über Proxys zu leiten. Sie sind zwar praktisch, können aber für böswillige Zwecke ausgenutzt werden.

2. Herausforderungen bei der Erkennung

Die Erkennung der Nutzung von Proxy-Browsern stellt aufgrund mehrerer Faktoren eine große Herausforderung dar:

- Nachahmung des Traffic-Verhaltens: Bösartiger Proxy-Traffic ähnelt oft dem legitimen Benutzerverhalten, was es schwierig macht, zwischen den beiden zu unterscheiden.

- Gemeinsame Infrastruktur: Angreifer nutzen häufig eine Infrastruktur, die mit legitimen Benutzern geteilt wird, was die Erkennungsbemühungen erschwert.

- Verschlüsselter Datenverkehr: Viele Proxy-Browser verwenden Verschlüsselung, die verhindert, dass herkömmliche Methoden zur Analyse des Datenverkehrs bösartige Aktivitäten identifizieren.

- Fortschrittliche Umgehungstechniken: Angreifer verwenden ausgeklügelte Methoden, wie z. B. das Rotieren von IPs und die Verwendung von Proxys für Privathaushalte, um der Erkennung zu entgehen.

3. Abwehrmaßnahmen

Um die mit dem Missbrauch von Proxy-Browsern verbundenen Risiken zu mindern, können sowohl Unternehmen als auch Einzelpersonen mehrere Strategien implementieren:

- Erweiterte Traffic-Analyse: Nutzen Sie fortschrittliche Analysen, um ungewöhnliche Traffic-Muster zu erkennen, die auf die Proxy-Nutzung hinweisen.

- Implementierung von CAPTCHA-Herausforderungen: Setzen Sie CAPTCHA-Systeme ein, um zwischen menschlichen Benutzern und automatisierten Skripten zu unterscheiden.

- Überwachen des Benutzerverhaltens: Verfolgen Sie Benutzeraktivitäten, um Anomalien zu identifizieren, die auf die Verwendung von Proxys hindeuten könnten.

- Führen Sie Multi-Faktor-Authentifizierung (MFA) ein: Implementieren Sie MFA, um eine zusätzliche Sicherheitsebene hinzuzufügen, die es unbefugten Benutzern erschwert, Zugriff zu erhalten.

- Benutzer schulen: Führen Sie Schulungen durch, um das Bewusstsein für die Risiken von Proxy-Browsern und das Erkennen potenzieller Bedrohungen zu schärfen.

- Regelmäßige Sicherheitsüberprüfungen: Führen Sie routinemäßige Sicherheitsbewertungen durch, um Schwachstellen zu identifizieren und zu beheben, die über Proxy-Browser ausgenutzt werden könnten.

Durch das Verständnis der Arten von Proxy-Browsern, das Erkennen von Erkennungsherausforderungen und die Implementierung wirksamer Abwehrmaßnahmen können sich Einzelpersonen und Organisationen besser vor dem Missbrauch von Proxy-Browsern in der Cyberkriminalität schützen.

Die besten Proxy-Browser für mehr Datenschutz und Sicherheit im Jahr 2025

Wenn Sie Ihre Privatsphäre maximieren und Ihre Surfsicherheit erhöhen möchten, ist ein guter Proxy-Browser ein unschätzbares Werkzeug. Hier sind einige der besten Browser, die heute verfügbar sind:

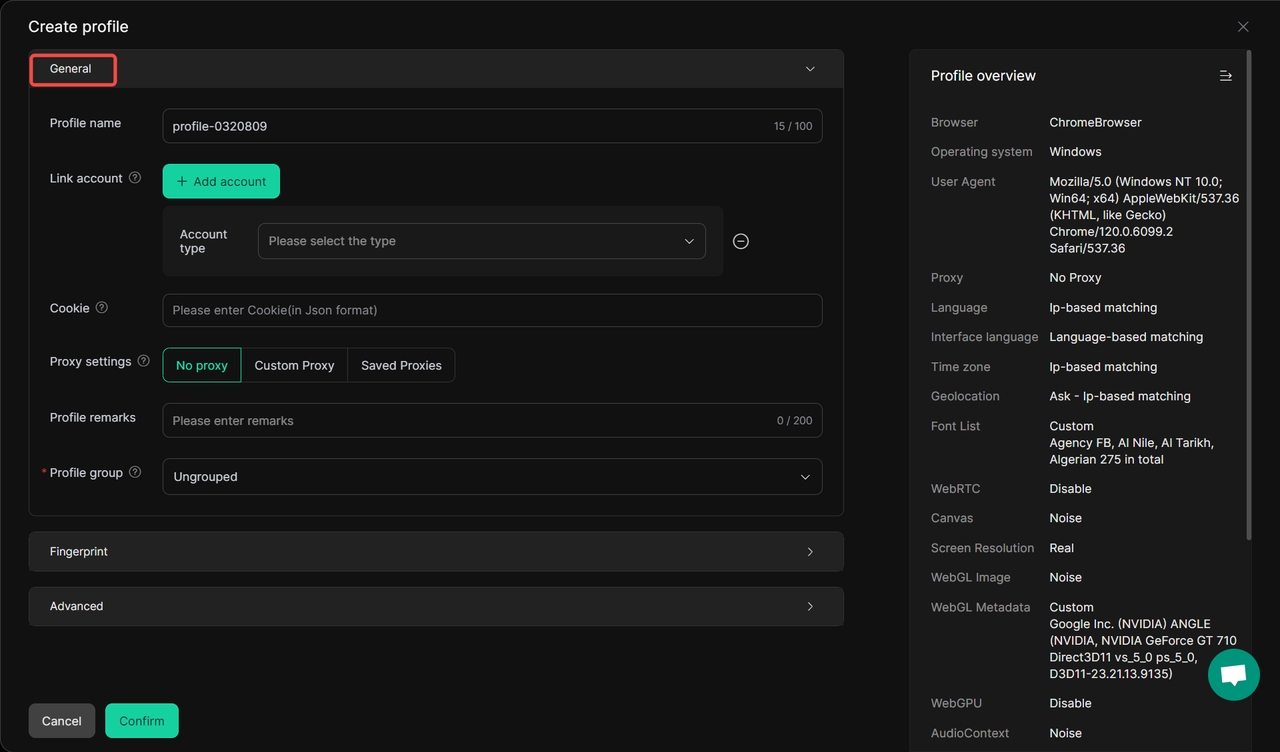

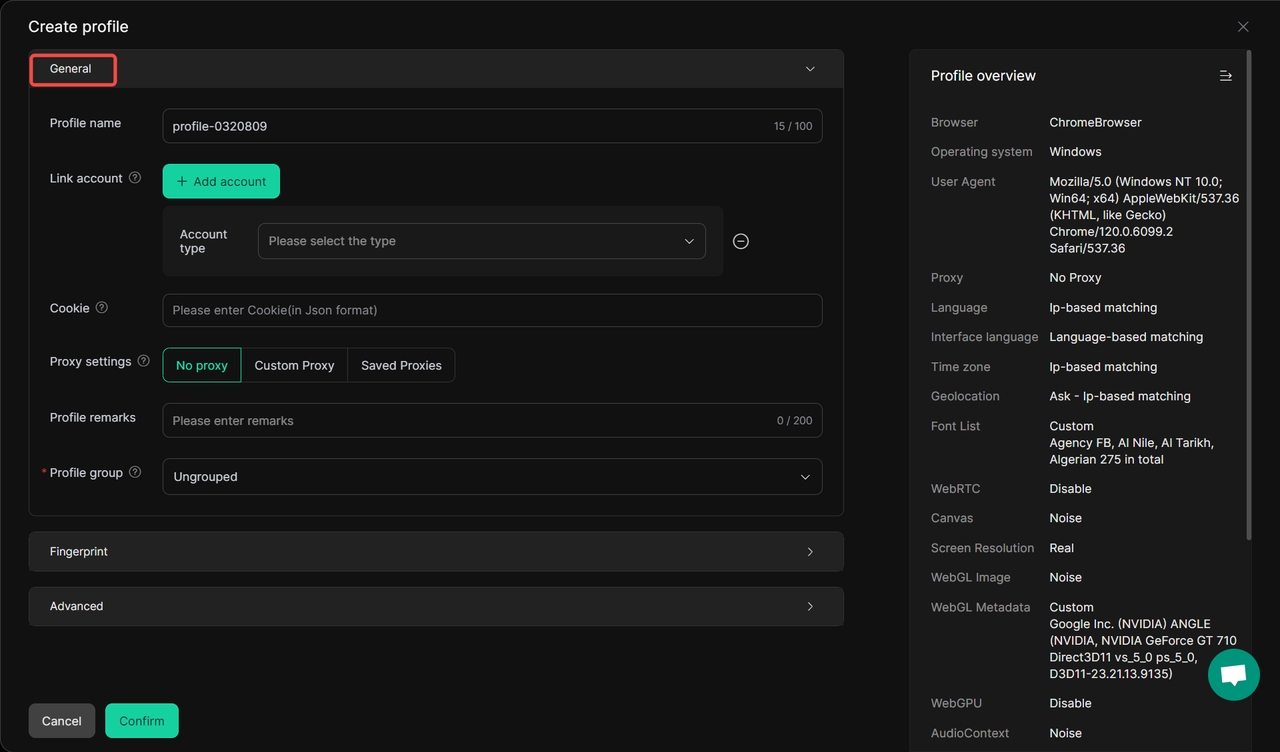

1. Empfohlener Antidetect-Browser: DICloak

Hauptmerkmale und Vorteile

DICloak ist ein fortschrittlicher Anti-Detect-Browser , der entwickelt wurde, um mehrere Online-Konten sicher und anonym zu verwalten. Im Vergleich zu typischen Proxy-Browsern bietet es zusätzliche Funktionen wie die Verwaltung digitaler Fingerabdrücke und die Profilisolierung und bietet ein höheres Maß an Privatsphäre und Sicherheit für Benutzer, die mehrere Konten verwalten oder die Erkennung umgehen müssen.

- Profilisolation: Jedes Browserprofil funktioniert unabhängig und stellt sicher, dass sich Cookies, Cache und lokaler Speicher nicht zwischen Konten überschneiden, wodurch das Risiko von Kreuzkontaminationen und Kontosperren verringert wird.

- Proxy-Konfiguration: DICloak unterstützt verschiedene Proxy-Protokolle, einschließlich HTTP, HTTPS und SOCKS5, sodass Benutzer jedem Profil unterschiedliche Proxys zuweisen können, um die Anonymität zu verbessern.

- Erweiterte Fingerabdrucksimulation: DICloak ermöglicht es Benutzern, Browser-Fingerabdrücke anzupassen, einschließlich Benutzeragenten, Bildschirmauflösungen, Zeitzonen und Sprachen, um eindeutige digitale Identitäten für jedes Konto zu erstellen.

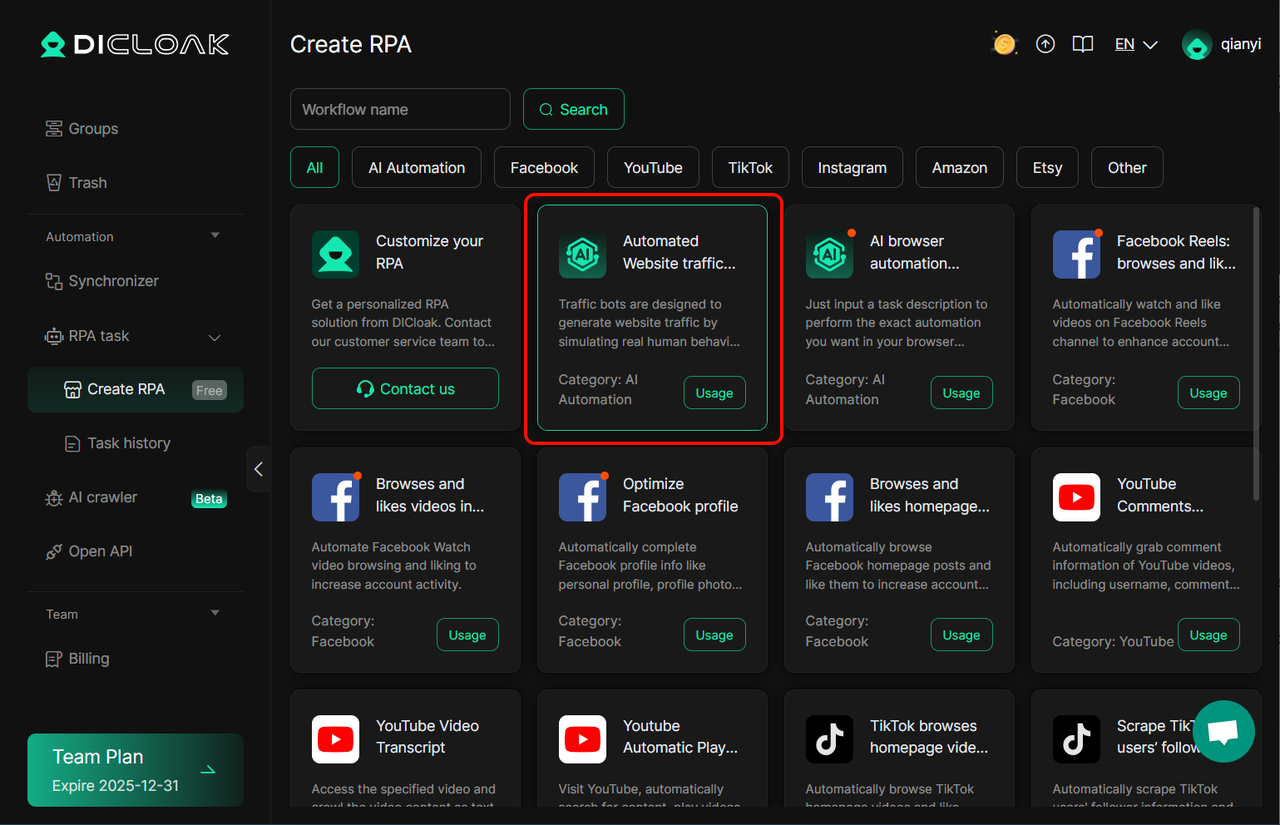

- RPA-Automatisierung: Das integrierte Robotic Process Automation (RPA)-System ermöglicht es Benutzern, sich wiederholende Aufgaben über mehrere Profile hinweg zu automatisieren, Zeit zu sparen und die Effizienz zu steigern.

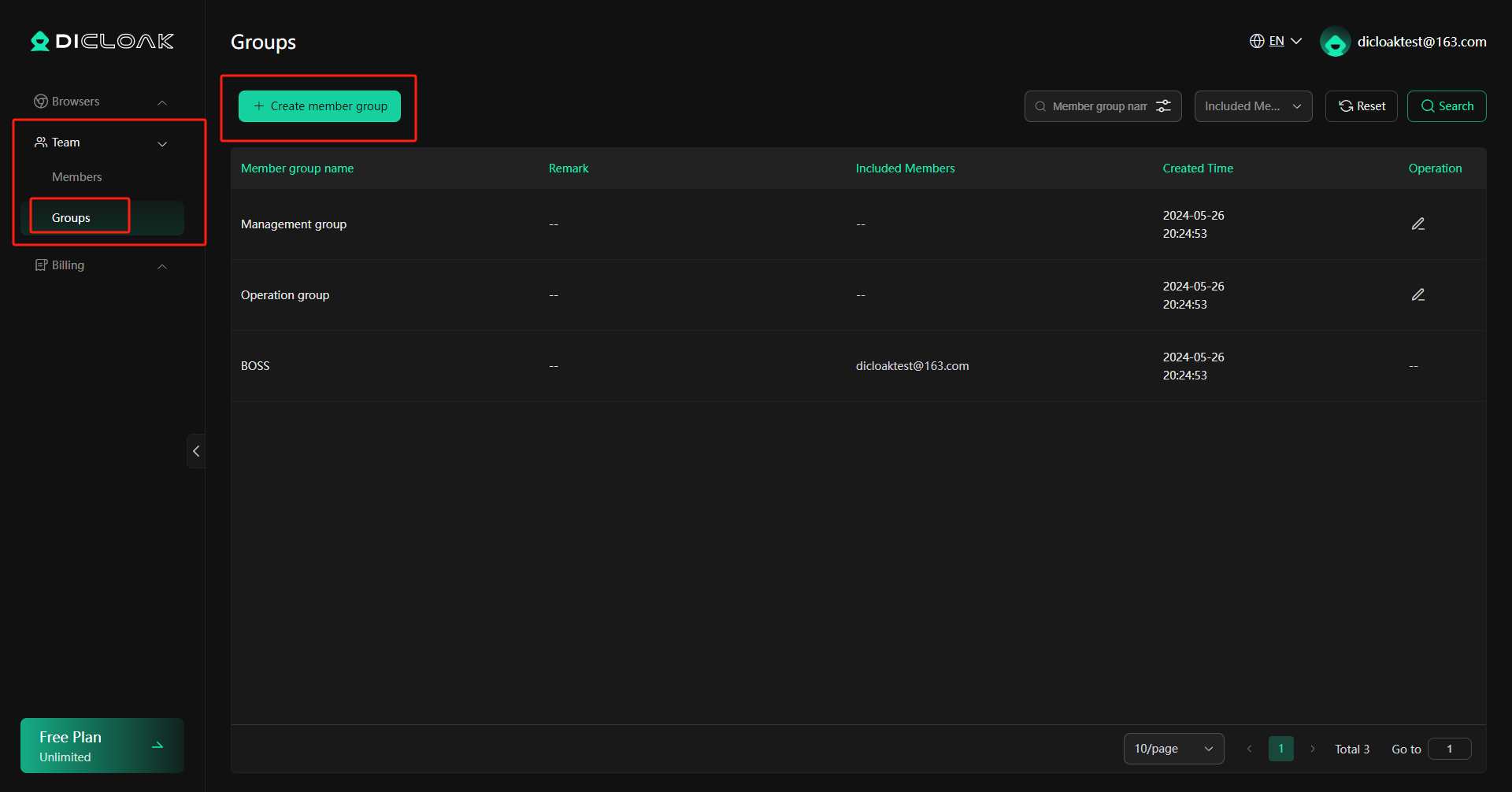

- Teamarbeitsmanagement: DICloak bietet Funktionen wie Profilfreigabe, Berechtigungsverwaltung und Datenisolierung, die eine sichere Teamarbeit und Zusammenarbeit ermöglichen.

Häufige Anwendungsfälle

DICloak wird in verschiedenen Branchen für Aufgaben eingesetzt, die sichere und anonyme Online-Aktivitäten erfordern:

- Social Media Marketing: Verwalten Sie mehrere Social-Media-Konten ohne das Risiko von Verboten oder Entdeckung und sorgen Sie so für reibungslose und ununterbrochene Marketingkampagnen.

- E-Commerce-Operationen: Betreiben Sie mehrere Online-Shops oder Marktplätze gleichzeitig und pflegen Sie für jeden separate Identitäten, um eine Kontosperrung zu vermeiden.

- Affiliate-Marketing: Betreiben Sie zahlreiche Affiliate-Konten mit eindeutigen digitalen Fingerabdrücken, um Link-Assoziationen und potenzielle Kontosperren zu verhindern.

- Web Scraping: Sammeln Sie Daten von Websites, ohne Anti-Bot-Maßnahmen auszulösen, indem Sie Profile und Proxys rotieren.

Preise und Pläne

DICloak bietet eine Reihe von Preisplänen, um unterschiedlichen Benutzerbedürfnissen gerecht zu werden:

Darüber hinaus können Sie einen Plan an Ihre spezifischen Bedürfnisse anpassen .

| Plan | Preis | Angehörige | Profile | Tägliche Öffnungszeiten | Funktionen |

| Kostenloser Plan | $0/Monat | 1 | 5 | 15 | Anpassen von Browser-Fingerabdrücken, Flexible Proxy-Konfiguration, Kostenlos testen |

| Aktienplan | $8/Monat | 3 | 50 | 1000 | Enthält alle Funktionen des kostenlosen Plans, Batch-Vorgänge, Datensynchronisierung und mehr, Teamzusammenarbeit, ideal für kleine Teams |

| Plus-Plan | 28,8 $/Monat | 1 | 100 | 50000 | Voller Funktionszugriff, Anmeldung auf mehreren Geräten für Teammitglieder, Unterstützung von RPA-Automatisierung, Fenstersynchronisierung und mehr, Unterstützung von 1-zu-1-Kontomanagern |

2.1Browser

- Funktionen: 1Browser bietet eine vollständige Isolierung für jedes Browserprofil und stellt sicher, dass Ihre Browserdaten, Cookies und Ihr Verlauf vollständig getrennt bleiben. Dies macht es perfekt für die Verwaltung mehrerer Konten auf verschiedenen Plattformen, wie z. B. Social-Media- oder E-Commerce-Websites, ohne das Risiko von Cross-Leakage.

- Anwendungsfälle: Ideal für datenschutzbewusste Nutzer, Vermarkter und Social-Media-Manager, die mehrere Konten gleichzeitig verwalten müssen. Es lässt sich auch nahtlos in Proxys und VPNs integrieren, um Benutzern zu helfen, geografische Beschränkungen zu umgehen.

- Plattformunterstützung: Verfügbar für Windows und macOS.

3. Smartproxy X Browser

- Eigenschaften: Mit dem Smartproxy X Browser können Sie unbegrenzt viele Browserprofile erstellen, jedes mit einem einzigartigen digitalen Fingerabdruck. Es unterstützt auch die Verschlüsselung des Datenverkehrs und bietet Massen-Proxy-Importe mit einem Klick für eine einfache Bedienung.

- Anwendungsfälle: Perfekt für Benutzer, die mehrere Profile auf derselben Website benötigen oder häufig standortbezogene Beschränkungen umgehen, z. B. diejenigen, die im E-Commerce, im Social-Media-Management oder im digitalen Marketing arbeiten.

- Plattformunterstützung: Windows und macOS. Erfordert ein Smartproxy-Abonnement ab 7 US-Dollar.

4. Tor-Browser

- Funktionen: Tor bietet eine mehrschichtige Verschlüsselung, die Ihre Surfaktivitäten sicher hält. Es löscht Cookies und den Browserverlauf nach jeder Sitzung automatisch und ist damit ideal für datenschutzbewusste Personen.

- Anwendungsfälle: Am besten geeignet, um auf das Dark Web zuzugreifen, Zensur zu umgehen und Surfaktivitäten in Ländern privat zu halten, in denen Tor nicht verboten ist.

- Plattformunterstützung: Windows, Linux, macOS und Android. Tor ist völlig kostenlos.

5.Hide.me Proxy-Browser

- Merkmale: Ein unkomplizierter und benutzerfreundlicher Proxy-Browser von Hide.me, der 3 kostenlose Proxys, Seitenverschlüsselung und URL-Verschlüsselung bietet. Es ist eine einfache Lösung, um einige geografische Beschränkungen mit einem moderaten Maß an Privatsphäre zu umgehen.

- Anwendungsfälle: Ideal für Benutzer, die gelegentlich auf blockierte Websites mit einem angemessenen Maß an Anonymität zugreifen müssen.

- Plattform-Unterstützung: Web-App. Völlig kostenlos.

6.IPRoyal Proxy-Browsererweiterung

- Funktionen: Die IPRoyal Proxy-Erweiterung verwandelt Ihren Browser in einen Proxy-Browser und ermöglicht so ein einfaches Umschalten zwischen mehreren Proxy-Profilen. Es unterstützt jeden Proxy-Anbieter und macht es überflüssig, die Systemeinstellungen anzupassen.

- Anwendungsfälle: Ideal für Benutzer, die zwischen verschiedenen Proxys wechseln möchten, um geografische Beschränkungen zu umgehen, das Surfen in öffentlichen WLANs zu sichern und mehrere Konten zu verwalten.

- Plattformunterstützung: Firefox- und Chrome-Erweiterungen. Kostenlos nutzbar beim Kauf von Proxys.

7.Oxy Proxy Browser-Erweiterung

- Funktionen: Oxy Proxy ist ein Browser-Proxy-Manager, mit dem Sie einfach zwischen mehreren Proxy-Profilen wechseln können, mit spezieller Unterstützung für Oxylabs Residential Proxys. Es bietet auch nahtlose Änderungen an Proxy-Sitzungen, ohne Benutzernamen zu bearbeiten.

- Anwendungsfälle: Perfekt für Benutzer, die häufig Proxys wechseln oder mehrere Konten verwalten müssen, insbesondere zur Vermeidung von IP-Sperren und Blacklistings.

- Plattformunterstützung: Android-App und Chrome-Erweiterung. Kostenlos zu nutzen, mit dem Kauf von Proxys.

8. Epic Datenschutz-Browser

- Funktionen: Epic Privacy Browser ist ein Chromium-basierter Browser, der einen verschlüsselten Proxy und integrierte Anti-Tracking-Funktionen enthält. Es blockiert Werbung, Cookies von Drittanbietern und Fingerabdruckvektoren von Haus aus.

- Anwendungsfälle: Ideal für das tägliche Surfen, bei dem Sie das Tracking von Google vermeiden und geografische Beschränkungen umgehen möchten, ohne ein separates VPN zu verwenden.

- Plattformunterstützung: Windows, macOS, Android, iOS/iPadOS. Kostenlos.

9.Aloha-Browser

- Funktionen: Aloha Browser kombiniert ein integriertes VPN/Proxy, einen Werbeblocker und einen Dateimanager mit einem starken Fokus auf den Datenschutz. Es enthält auch einen verschlüsselten Proxy und unterstützt eine Zero-Log-Richtlinie.

- Anwendungsfälle: Ideal für sicheres Surfen in öffentlichen WLANs, Streaming und P2P-Downloads, insbesondere für mobile Benutzer.

- Plattformunterstützung: Android, iOS/iPadOS, Windows und macOS (Desktop-Beta). Kostenloses Kontingent mit Premium-Optionen verfügbar.

Häufige Anwendungsfälle und Beispiele

1. Häufige Anwendungsfälle

Schutz der Privatsphäre

Ein Proxy-Browser schützt Ihre Online-Identität, indem er Ihre echte IP-Adresse maskiert. Dies erschwert es Websites, Werbetreibenden und sogar Hackern, Ihre Online-Aktivitäten zu verfolgen. Die Verwendung eines Proxy-Browsers kann beispielsweise verhindern, dass Werbetreibende Daten über Ihre Surfgewohnheiten sammeln, was Ihre Privatsphäre verbessert.

Umgehung von geografischen Beschränkungen

Viele Websites und Streaming-Dienste schränken den Zugriff basierend auf Ihrem geografischen Standort ein. Mit einem Proxy-Browser können Sie auf Inhalte zugreifen, die in Ihrer Region möglicherweise blockiert sind, indem Sie Ihren Internetverkehr über einen Server in einem anderen Land leiten. Dadurch wird es so aussehen, als würden Sie vom Standort des Proxyservers aus auf das Internet zugreifen, sodass Sie regional gesperrte Inhalte anzeigen können.

2.Beispiele aus der Praxis

1. Streaming-Dienste

Streaming-Plattformen wie Netflix und BBC iPlayer haben oft unterschiedliche Inhaltsbibliotheken für verschiedene Länder. Wenn Sie einen Proxy-Browser verwenden, können Sie auf Inhalte zugreifen, die in anderen Regionen verfügbar sind. Wenn Sie sich beispielsweise in den USA befinden und eine Sendung sehen möchten, die nur in Großbritannien verfügbar ist, kann Ihnen ein Proxy-Browser beim Zugriff auf diese Inhalte helfen.

2. Zugriff auf eingeschränkte Websites

In einigen Ländern ist der Zugang zu bestimmten Websites eingeschränkt oder zensiert. Ein Proxy-Browser kann Ihnen helfen, diese Einschränkungen zu umgehen und auf die benötigten Informationen zuzugreifen. Wenn Sie sich beispielsweise in einem Land befinden, in dem Social-Media-Plattformen blockiert sind, können Sie mit einem Proxy-Browser eine Verbindung zu diesen Plattformen herstellen.

3. Erhöhte Sicherheit im öffentlichen WLAN

Öffentliche WLAN-Netzwerke sind oft ungesichert, was es Hackern erleichtert, Ihre Daten abzufangen. Die Verwendung eines Proxy-Browsers kann eine zusätzliche Sicherheitsebene hinzufügen, indem Ihr Internetverkehr über einen sicheren Server geleitet wird, um Ihre persönlichen Daten vor potenziellen Bedrohungen zu schützen.

4.Verwalten mehrerer Konten

Wenn Sie mehrere Konten auf derselben Website verwalten müssen, kann Ihnen ein Proxy-Browser dabei helfen, ohne wegen verdächtiger Aktivitäten markiert zu werden. Indem Sie für jedes Konto unterschiedliche Proxy-Server verwenden, können Sie Ihre Aktivitäten getrennt und sicher halten.

Auswahl des richtigen Proxys für Ihren Proxy-Browser

Die Auswahl des geeigneten Proxys ist bei der Verwendung eines Proxy-Browsers von entscheidender Bedeutung, um optimale Leistung, Sicherheit und Anonymität zu gewährleisten. Im Folgenden sind die drei wichtigsten Arten von Proxys aufgeführt, die häufig verwendet werden:

1. Proxys für Privathaushalte

Was sind sie? Proxys für Privathaushalte verwenden IP-Adressen, die von Internet Service Providern (ISPs) für Hausbesitzer bereitgestellt werden. Diese Proxys erscheinen als reguläre Benutzer von Websites, was sie ideal für Aufgaben macht, die eine hohe Anonymität erfordern.

Am besten geeignet für:

- Web Scraping und Datenerfassung

- Umgehung von geografischen Beschränkungen

- Vermeidung von IP-Sperren und CAPTCHAs

Profis:

- Hohe Anonymität und geringe Erkennungsraten

- Zugriff auf geografisch eingeschränkte Inhalte

- Reduziertes Risiko von IP-Blacklisting

Nachteile:

- Höhere Kosten im Vergleich zu anderen Proxys

- Potenziell langsamere Geschwindigkeiten durch gemeinsame Nutzung

Beispiel für einen Anwendungsfall:

Ein digitaler Vermarkter verwendet Proxys für Privathaushalte über einen Proxy-Browser , um Preisdaten von Mitbewerbern zu sammeln, ohne deren Identität preiszugeben oder Anti-Bot-Maßnahmen auszulösen.

2. Proxys für Rechenzentren

Was sind sie? Rechenzentrumsproxys sind nicht mit ISPs verbunden und werden in Rechenzentren gehostet. Sie sind schneller und kostengünstiger, aber leichter zu erkennen.

Am besten geeignet für:

- Allgemeines Browsen und Zugreifen auf öffentliche Websites

- Automatisierte Aufgaben wie SEO-Monitoring

- Testen der Website-Leistung von verschiedenen Standorten aus

Profis:

- Kostengünstige und schnelle Verbindungen

- Geeignet für Massenaufgaben und Automatisierung

Nachteile:

- Höheres Risiko der Erkennung und Blockierung

- Eingeschränkter Zugriff auf geografisch eingeschränkte Inhalte

Beispiel für einen Anwendungsfall:

Ein Entwickler verwendet Rechenzentrums-Proxys mit einem Proxy-Browser , um die Ladezeiten einer Website aus verschiedenen Regionen zu testen, ohne ihren tatsächlichen Standort preiszugeben.

3. Mobile Proxys

Was sind sie? Mobile Proxys leiten den Datenverkehr über Mobilfunkanbieter und lassen sie so aussehen, als ob sie von einem mobilen Gerät aus aufgerufen würden. Aufgrund ihrer legitimen Natur ist es weniger wahrscheinlich, dass sie entdeckt werden.

Am besten geeignet für:

- Verwaltung mehrerer Social-Media-Konten

- Zugriff auf mobilspezifische Inhalte

- Umgehung mobilspezifischer geografischer Beschränkungen

Profis:

- Hohe Legitimität und niedrige Erkennungsraten

- Zugriff auf mobilspezifische Inhalte und Dienste

Nachteile:

- Höhere Kosten und potenziell langsamere Geschwindigkeiten

- Eingeschränkte Verfügbarkeit im Vergleich zu anderen Proxy-Typen

Beispiel für einen Anwendungsfall:

Ein Social-Media-Manager verwendet mobile Proxys mit einem Proxy-Browser , um mehrere Instagram-Konten zu betreiben, ohne Verbote oder CAPTCHAs zu riskieren.

Häufig gestellte Fragen

1.Was ist ein Proxy-Browser?

Ein Proxy-Browser ist ein spezieller Webbrowser, der Ihren Internetverkehr über einen zwischengeschalteten Server, den sogenannten Proxy, leitet. Dieses Setup maskiert Ihre echte IP-Adresse, verbessert die Privatsphäre und ermöglicht es Ihnen, auf Inhalte zuzugreifen, als ob Sie von einem anderen Standort aus surfen würden. Es ist besonders nützlich, um mehrere Online-Konten zu verwalten, geografische Beschränkungen zu umgehen und persönliche Daten zu schützen.

2.Kann ich einen Proxy-Browser kostenlos verwenden?

Ja, DICloak bietet eine kostenlose 7-Tage-Testversion an. Sie können den offiziellen Kundendienst hinzufügen und an einer Umfrage teilnehmen, um Zugang zur Testversion zu erhalten.

Zusammenfassend lässt sich sagen, dass ein Proxy-Browser ein wertvolles Werkzeug ist, um die Privatsphäre zu verbessern, mehrere Konten zu verwalten und geografische Beschränkungen zu umgehen. DICloak zeichnet sich durch seine einzigartigen Funktionen wie Profilisolierung und Proxy-Integration aus und ist damit eine ausgezeichnete Wahl für sichere Online-Aktivitäten. Wie bei jedem Proxy-Dienst ist es jedoch entscheidend, einen vertrauenswürdigen Anbieter zu wählen. DICloak bietet ein Gleichgewicht zwischen Privatsphäre, Benutzerfreundlichkeit und Kosteneffizienz und stellt sicher, dass Ihre Online-Aktivitäten sicher und anonym bleiben.