Avez-vous déjà voulu naviguer sur Internet sans révéler votre véritable adresse IP ? Ou peut-être avez-vous été confronté à des restrictions d’accès à certains sites Web en fonction de votre emplacement ? Que vous cherchiez à protéger votre vie privée, à éviter le suivi ou à contourner les limites géographiques, un navigateur proxy pourrait être la solution idéale.

Un navigateur proxy fonctionne en agissant comme un intermédiaire entre vous et les sites Web que vous visitez. Il masque votre adresse IP réelle, en la remplaçant par une autre d’un serveur proxy. Ce processus permet de préserver l’anonymat et la sécurité de votre activité en ligne, en vous protégeant contre la surveillance et les cybermenaces potentielles. Il est particulièrement utile pour les utilisateurs qui doivent préserver leur confidentialité tout en gérant des données sensibles ou en contournant les restrictions basées sur la localisation.

Dans cet article, nous allons explorer les fonctions de base d’un navigateur proxy, ses avantages et son fonctionnement pour protéger votre présence en ligne. Préparez-vous à découvrir comment cet outil peut améliorer votre expérience de navigation et vous fournir la protection ultime contre le suivi indésirable !

Qu’est-ce qu’un navigateur proxy ?

Un navigateur proxy est un navigateur Web spécialisé qui achemine votre trafic Internet via un serveur proxy, plutôt que de se connecter directement aux sites Web que vous visitez. Cette méthode permet de masquer votre véritable adresse IP, améliorant ainsi votre confidentialité et votre sécurité en ligne.

Fonctions clés d’un navigateur proxy :

- Masquer l’adresse IP réelle : En utilisant un serveur proxy, le site Web ne peut voir que l’adresse IP du serveur proxy, et non votre adresse réelle, ce qui permet de protéger votre identité.

- Contournement des restrictions géographiques : les navigateurs proxy vous permettent d’accéder à des sites Web restreints en fonction de votre emplacement en choisissant un serveur proxy d’une autre région.

- Sécurité renforcée : Ils peuvent également vous protéger contre les sites Web malveillants et réduire le risque de violation de données.

Cybersécurité et navigateurs proxy

1.Types de navigateurs proxy

Les navigateurs proxy se présentent sous différentes formes, chacune servant des objectifs différents. Il est essentiel de comprendre ces types de menaces pour reconnaître les menaces potentielles.

- Navigateurs proxy anonymes : ils masquent l’adresse IP réelle de l’utilisateur, mais s’identifient toujours comme des proxys. Ils sont couramment utilisés pour la protection générale de la vie privée.

- Rotation des navigateurs proxy : Ceux-ci changent fréquemment d’adresses IP, ce qui rend difficile la détection et le blocage des activités malveillantes. Ils sont souvent utilisés dans le web scraping et les attaques automatisées.

- Navigateurs proxy mobiles : Utilisant des appareils et des réseaux mobiles réels, ces proxys imitent le comportement légitime des utilisateurs mobiles, ce qui complique les efforts de détection.

- Extensions proxy basées sur un navigateur : Il s’agit d’outils légers intégrés aux navigateurs, permettant aux utilisateurs d’acheminer facilement le trafic via des proxys. Bien que pratiques, ils peuvent être exploités à des fins malveillantes.

2. Défis de détection

La détection de l’utilisation d’un navigateur proxy pose des défis importants en raison de plusieurs facteurs :

- Mimétisme du comportement du trafic : le trafic proxy malveillant ressemble souvent au comportement légitime des utilisateurs, ce qui rend difficile la distinction entre les deux.

- Infrastructure partagée : les attaquants utilisent souvent une infrastructure partagée avec des utilisateurs légitimes, ce qui complique les efforts de détection.

- Trafic chiffré : De nombreux navigateurs proxy utilisent le chiffrement, empêchant les méthodes traditionnelles d’analyse du trafic d’identifier les activités malveillantes.

- Techniques d’évasion avancées : les attaquants utilisent des méthodes sophistiquées, telles que la rotation des adresses IP et l’utilisation de proxys résidentiels, pour échapper à la détection.

3. Mesures de défense

Pour atténuer les risques associés à l’utilisation abusive d’un navigateur proxy, les entreprises et les particuliers peuvent mettre en œuvre plusieurs stratégies :

- Analyse améliorée du trafic : utilisez des analyses avancées pour détecter les modèles de trafic inhabituels indiquant l’utilisation d’un proxy.

- Mettre en œuvre des défis CAPTCHA : déployez des systèmes CAPTCHA pour différencier les utilisateurs humains des scripts automatisés.

- Surveiller le comportement de l’utilisateur : suivez les activités de l’utilisateur pour identifier les anomalies susceptibles de suggérer l’utilisation d’un proxy.

- Adoptez l’authentification multifacteur (MFA) : mettez en œuvre l’authentification multifacteur pour ajouter une couche de sécurité supplémentaire, ce qui rend plus difficile l’accès des utilisateurs non autorisés.

- Éduquer les utilisateurs : Organisez des sessions de formation pour les sensibiliser aux risques des navigateurs proxy et à la façon de reconnaître les menaces potentielles.

- Audits de sécurité réguliers : Effectuez des évaluations de sécurité régulières pour identifier et corriger les vulnérabilités qui pourraient être exploitées par le biais de navigateurs proxy.

En comprenant les types de navigateurs proxy, en reconnaissant les défis de détection et en mettant en œuvre des mesures de défense efficaces, les individus et les organisations peuvent mieux se protéger contre l’utilisation abusive des navigateurs proxy dans le cadre de la cybercriminalité.

Les meilleurs navigateurs proxy pour une confidentialité et une sécurité accrues en 2025

Si vous cherchez à maximiser votre confidentialité et à améliorer la sécurité de votre navigation, un bon navigateur proxy est un outil inestimable. Voici quelques-uns des meilleurs navigateurs disponibles aujourd’hui :

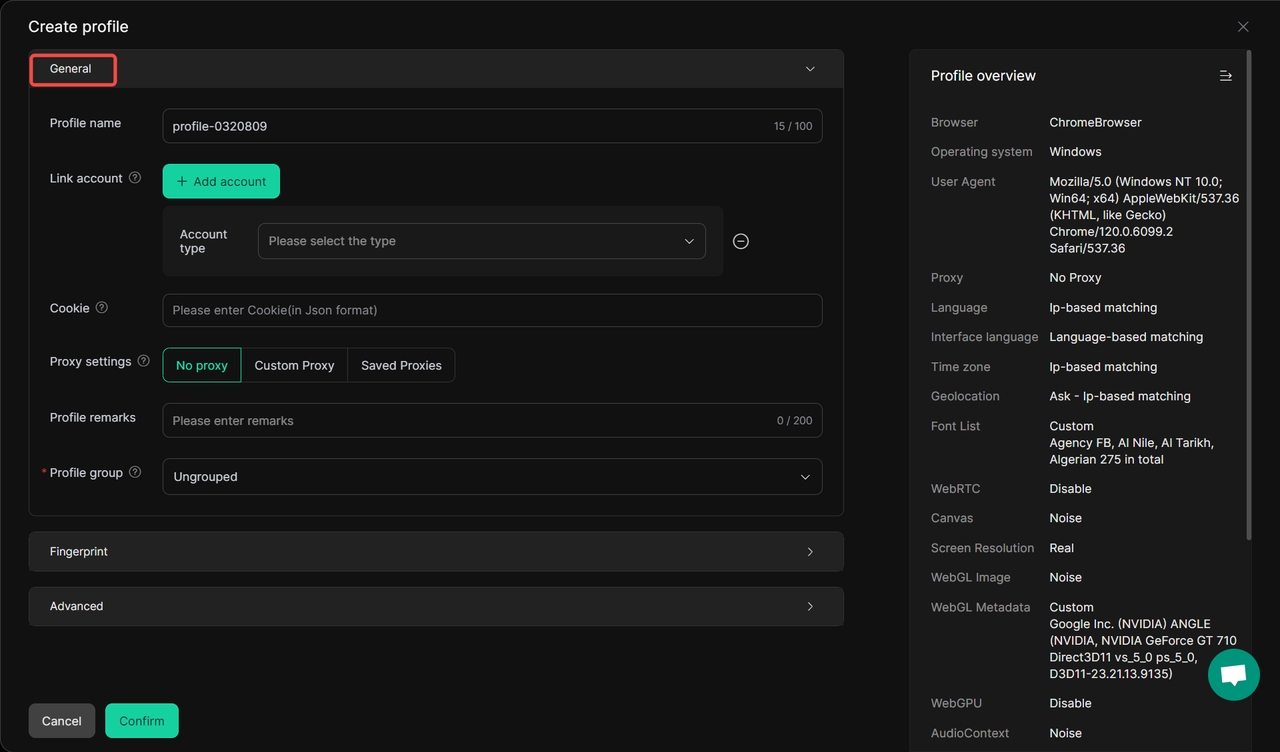

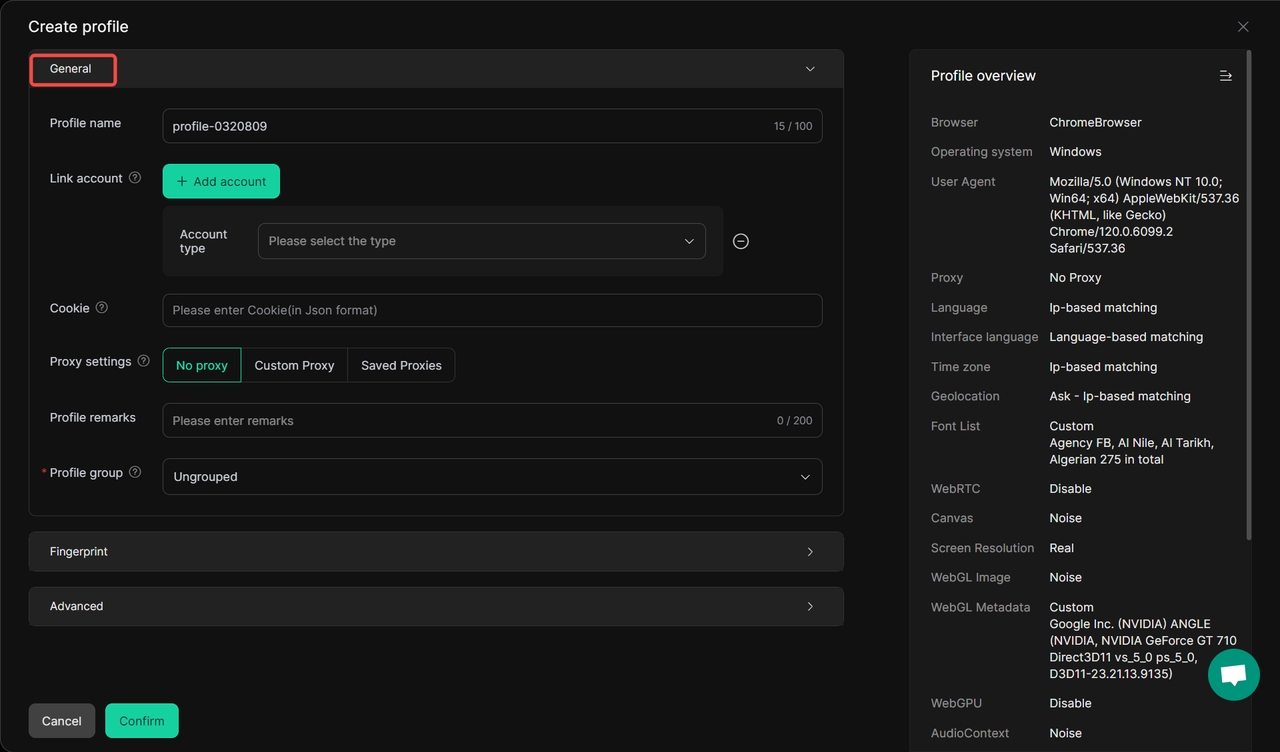

1. Navigateur antidétection recommandé : DICloak

Caractéristiques et avantages clés

DICloak est un navigateur anti-détection avancé conçu pour gérer plusieurs comptes en ligne de manière sécurisée et anonyme. Par rapport aux navigateurs proxy classiques, il offre des fonctionnalités supplémentaires telles que la gestion des empreintes digitales numériques et l’isolation des profils, offrant un niveau plus élevé de confidentialité et de sécurité pour les utilisateurs qui doivent gérer plusieurs comptes ou contourner la détection.

- Isolation du profil : chaque profil de navigateur fonctionne indépendamment, ce qui garantit que les cookies, le cache et le stockage local ne se chevauchent pas entre les comptes, ce qui réduit le risque de contamination croisée et d’interdictions de compte.

- Configuration du proxy : DICloak prend en charge divers protocoles proxy, notamment HTTP, HTTPS et SOCKS5, ce qui permet aux utilisateurs d’attribuer différents proxys à chaque profil pour un meilleur anonymat.

- Simulation avancée d’empreintes digitales : DICloak permet aux utilisateurs de personnaliser les empreintes digitales du navigateur, y compris les agents utilisateurs, les résolutions d’écran, les fuseaux horaires et les langues, afin de créer des identités numériques uniques pour chaque compte.

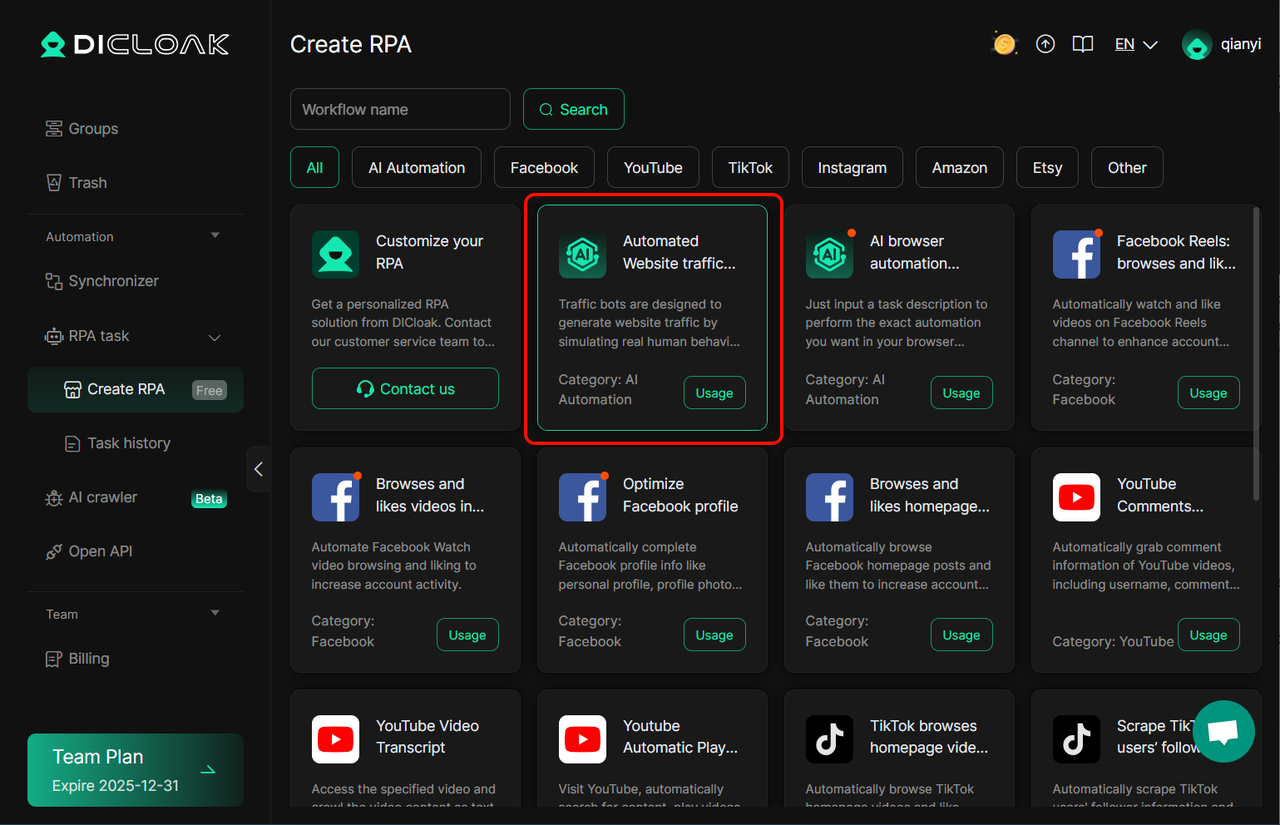

- Automatisation RPA : Le système intégré d’automatisation des processus robotiques (RPA) permet aux utilisateurs d’automatiser les tâches répétitives sur plusieurs profils, ce qui permet de gagner du temps et d’augmenter l’efficacité.

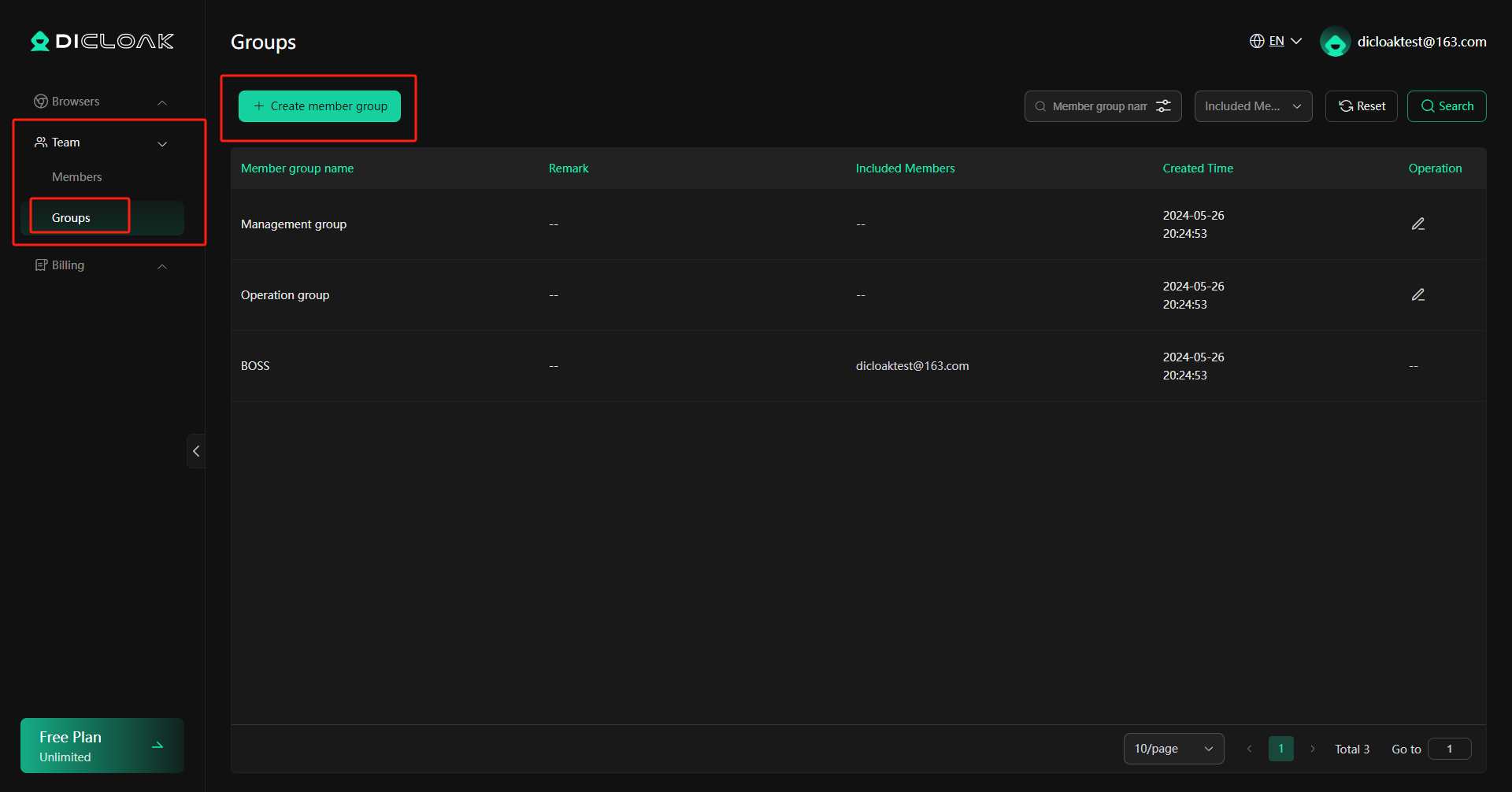

- Gestion du travail d’équipe : DICloak offre des fonctionnalités telles que le partage de profils, la gestion des autorisations et l’isolation des données, facilitant le travail d’équipe et la collaboration en toute sécurité.

Cas d’utilisation courants

DICloak est utilisé dans divers secteurs pour des tâches qui nécessitent des activités en ligne sécurisées et anonymes :

- Marketing des médias sociaux : Gérez plusieurs comptes de médias sociaux sans risque d’interdiction ou de détection, garantissant ainsi des campagnes marketing fluides et ininterrompues.

- Opérations de commerce électronique : exploitez plusieurs boutiques ou places de marché en ligne simultanément, en conservant des identités distinctes pour chacune d’entre elles afin d’éviter la suspension du compte.

- Marketing d’affiliation : Gérez de nombreux comptes d’affiliation avec des empreintes numériques distinctes, évitant ainsi les associations de liens et les interdictions de compte potentielles.

- Web Scraping : collectez des données à partir de sites Web sans déclencher de mesures anti-bots en faisant pivoter les profils et les proxys.

Prix et plans

DICloak propose une gamme de plans tarifaires pour répondre aux différents besoins des utilisateurs :

De plus, vous pouvez personnaliser un plan en fonction de vos besoins spécifiques.

| Plan | Prix | Membres | Profils | Heures d’ouverture quotidiennes | Fonctionnalités |

| Plan gratuit | 0 $/mois | 1 | 5 | 15 | Personnalisation des empreintes digitales du navigateur, Configuration flexible du proxy, Essai gratuit |

| Partager le plan | 8 $/mois | 3 | 50 | 1000 | Comprend toutes les fonctionnalités du plan gratuit, les opérations par lots, la synchronisation des données, etc., la collaboration d’équipe, idéale pour les petites équipes |

| Forfait Plus | 28,8 $/mois | 1 | 100 | 50000 | Accès complet aux fonctionnalités, connexion multi-appareils pour les membres de l’équipe, prise en charge de l’automatisation RPA, de la synchronisation des fenêtres, etc., prise en charge individuelle du gestionnaire de compte |

2.1Navigateur

- Caractéristiques : 1Browser offre une isolation complète pour chaque profil de navigation, garantissant que vos données de navigation, vos cookies et votre historique restent entièrement séparés. Cela le rend parfait pour gérer plusieurs comptes sur diverses plateformes, telles que les médias sociaux ou les sites de commerce électronique, sans risque de fuite croisée.

- Cas d’utilisation : Idéal pour les utilisateurs soucieux de leur confidentialité, les spécialistes du marketing et les gestionnaires de médias sociaux qui doivent gérer plusieurs comptes à la fois. Il s’intègre également de manière transparente aux proxys et aux VPN pour aider les utilisateurs à contourner les restrictions géographiques.

- Prise en charge de la plate-forme : disponible sur Windows et macOS.

3. Navigateur Smartproxy X

- Caractéristiques : Avec Smartproxy X Browser, vous pouvez créer un nombre illimité de profils de navigateur, chacun avec une empreinte numérique unique. Il prend également en charge le cryptage du trafic et propose des importations proxy de masse en un clic pour une facilité d’utilisation.

- Cas d’utilisation : Parfait pour les utilisateurs qui ont besoin de plusieurs profils sur le même site Web ou qui contournent fréquemment les restrictions basées sur la localisation, comme ceux qui travaillent dans le commerce électronique, la gestion des médias sociaux ou le marketing numérique.

- Prise en charge de la plate-forme : Windows et macOS. Nécessite un abonnement Smartproxy à partir de 7 $.

4.Navigateur Tor

- Caractéristiques : Tor offre un cryptage multicouche, assurant la sécurité de votre activité de navigation. Il efface automatiquement les cookies et l’historique de navigation après chaque session, ce qui le rend idéal pour les personnes soucieuses de la confidentialité.

- Cas d’utilisation : Idéal pour accéder au dark web, contourner la censure et garder l’activité de navigation privée dans les pays où Tor n’est pas interdit.

- Prise en charge des plates-formes : Windows, Linux, macOS et Android. Tor est entièrement gratuit.

5.Hide.me Navigateur proxy

- Caractéristiques : Un navigateur proxy simple et facile à utiliser de Hide.me, offrant 3 proxys gratuits, le cryptage des pages et le cryptage des URL. C’est une solution simple pour contourner certaines restrictions géographiques avec un niveau de confidentialité modéré.

- Cas d’utilisation : Idéal pour les utilisateurs qui ont occasionnellement besoin d’accéder à des sites Web bloqués avec un niveau d’anonymat décent.

- Prise en charge de la plate-forme : Application Web. Entièrement gratuit.

6.Extension de navigateur proxy IPRoyal

- Caractéristiques : L’extension proxy IPRoyal transforme votre navigateur en un navigateur proxy, permettant de basculer facilement entre plusieurs profils proxy. Il prend en charge n’importe quel fournisseur de proxy et élimine le besoin d’ajuster les paramètres du système.

- Cas d’utilisation : Idéal pour les utilisateurs qui souhaitent basculer entre différents proxys pour contourner les restrictions géographiques, sécuriser la navigation sur le Wi-Fi public et gérer plusieurs comptes.

- Prise en charge de la plate-forme : Extensions Firefox et Chrome. Utilisation gratuite avec l’achat de proxys.

7. Extension de navigateur Oxy Proxy

- Caractéristiques : Oxy Proxy est un gestionnaire de proxy de navigateur qui vous permet de basculer facilement entre plusieurs profils de proxy, avec une prise en charge spéciale des proxys résidentiels Oxylabs. Il fournit également des modifications transparentes aux sessions proxy sans modifier les noms d’utilisateur.

- Cas d’utilisation : Parfait pour les utilisateurs qui changent fréquemment de proxy ou qui doivent gérer plusieurs comptes, en particulier pour éviter les bannissements d’IP et les listes noires.

- Prise en charge de la plate-forme : application Android et extension Chrome. Utilisation gratuite, avec l’achat de proxys.

8. Navigateur de confidentialité Epic

- Caractéristiques : Epic Privacy Browser est un navigateur basé sur Chromium qui comprend un proxy crypté et des fonctions anti-pistage intégrées. Il bloque les publicités, les cookies tiers et les vecteurs d’empreintes digitales prêts à l’emploi.

- Cas d’utilisation : Idéal pour la navigation quotidienne où vous souhaitez éviter le suivi de Google et contourner les restrictions géographiques sans utiliser un VPN distinct.

- Prise en charge de la plate-forme : Windows, macOS, Android, iOS/iPadOS. Libre.

9. Navigateur Aloha

- Caractéristiques : Aloha Browser combine un VPN/proxy intégré, un bloqueur de publicités et un gestionnaire de fichiers avec un fort accent sur la confidentialité. Il inclut également un proxy chiffré et prend en charge une politique de zéro journal.

- Cas d’utilisation : Idéal pour la navigation sécurisée sur le Wi-Fi public, le streaming et les téléchargements P2P, en particulier pour les utilisateurs mobiles.

- Prise en charge de la plate-forme : Android, iOS/iPadOS, Windows et macOS (bêta de bureau). Niveau gratuit avec options premium disponibles.

Cas d’utilisation courants et exemples

1. Cas d’utilisation courants

Protection de la vie privée

Un navigateur proxy permet de protéger votre identité en ligne en masquant votre véritable adresse IP. Il est donc plus difficile pour les sites Web, les annonceurs et même les pirates de suivre vos activités en ligne. Par exemple, l’utilisation d’un navigateur proxy peut empêcher les annonceurs de collecter des données sur vos habitudes de navigation, améliorant ainsi votre confidentialité.

Contourner les restrictions géographiques

De nombreux sites Web et services de streaming restreignent l’accès en fonction de votre emplacement géographique. Un navigateur proxy vous permet d’accéder à du contenu qui peut être bloqué dans votre région en acheminant votre trafic Internet via un serveur situé dans un autre pays. Cela donne l’impression que vous accédez à Internet à partir de l’emplacement du serveur proxy, ce qui vous permet d’afficher du contenu verrouillé par région.

2. Exemples concrets

1. Services de streaming

Les plateformes de streaming comme Netflix et BBC iPlayer ont souvent des bibliothèques de contenu différentes pour différents pays. À l’aide d’un navigateur proxy, vous pouvez accéder au contenu disponible dans d’autres régions. Par exemple, si vous êtes aux États-Unis et que vous souhaitez regarder une émission disponible uniquement au Royaume-Uni, un navigateur proxy peut vous aider à accéder à ce contenu.

2. Accès aux sites Web restreints

Dans certains pays, l’accès à certains sites web est restreint ou censuré. Un navigateur proxy peut vous aider à contourner ces restrictions et à accéder aux informations dont vous avez besoin. Par exemple, si vous vous trouvez dans un pays où les plateformes de médias sociaux sont bloquées, l’utilisation d’un navigateur proxy peut vous permettre de vous connecter à ces plateformes.

3. Sécurité renforcée sur les réseaux Wi-Fi publics

Les réseaux Wi-Fi publics ne sont souvent pas sécurisés, ce qui permet aux pirates d’intercepter plus facilement vos données. L’utilisation d’un navigateur proxy peut ajouter une couche de sécurité supplémentaire en acheminant votre trafic Internet via un serveur sécurisé, protégeant ainsi vos informations personnelles contre les menaces potentielles.

4. Gestion de plusieurs comptes

Si vous devez gérer plusieurs comptes sur le même site Web, un navigateur proxy peut vous aider à le faire sans être signalé pour activité suspecte. En utilisant des serveurs proxy différents pour chaque compte, vous pouvez garder vos activités séparées et sécurisées.

Choisir le bon proxy pour votre navigateur proxy

La sélection du proxy approprié est cruciale lors de l’utilisation d’un navigateur proxy pour garantir des performances, une sécurité et un anonymat optimaux. Vous trouverez ci-dessous les trois principaux types de proxys couramment utilisés :

1. Proxys résidentiels

De quoi s’agit-il ? Les proxys résidentiels utilisent les adresses IP fournies par les fournisseurs d’accès à Internet (FAI) aux propriétaires. Ces proxys apparaissent comme des utilisateurs réguliers des sites Web, ce qui les rend idéaux pour les tâches nécessitant un anonymat élevé.

Idéal pour :

- Grattage Web et collecte de données

- Contourner les restrictions géographiques

- Éviter les bannissements d’IP et les CAPTCHA

Avantages:

- Anonymat élevé et faibles taux de détection

- Accès au contenu géo-restreint

- Réduction du risque de mise sur liste noire d’IP

Contre:

- Coût plus élevé par rapport aux autres proxys

- Vitesses potentiellement plus lentes en raison de l’utilisation partagée

Exemple de cas d’utilisation :

Un spécialiste du marketing numérique utilise des proxys résidentiels via un navigateur proxy pour recueillir des données sur les prix des concurrents sans révéler leur identité ni déclencher de mesures anti-bots.

2. Proxys de centre de données

De quoi s’agit-il ? Les proxys de centre de données ne sont pas affiliés aux FAI et sont hébergés dans des centres de données. Ils sont plus rapides et plus abordables, mais sont plus faciles à détecter.

Idéal pour :

- Navigation générale et accès aux sites Web publics

- Tâches automatisées comme la surveillance SEO

- Tester les performances d’un site web à partir de différents endroits

Avantages:

- Connexions économiques et à haut débit

- Convient aux tâches en vrac et à l’automatisation

Contre:

- Risque plus élevé de détection et de blocage

- Accès limité au contenu géo-restreint

Exemple de cas d’utilisation :

Un développeur utilise des proxys de centre de données avec un navigateur proxy pour tester les temps de chargement d’un site Web à partir de différentes régions sans révéler leur emplacement réel.

3. Proxys mobiles

De quoi s’agit-il ? Les proxys mobiles acheminent le trafic via les opérateurs mobiles, ce qui donne l’impression qu’il est accessible à partir d’un appareil mobile. Ils sont moins susceptibles d’être détectés en raison de leur nature légitime.

Idéal pour :

- Gestion de plusieurs comptes de médias sociaux

- Accéder à du contenu spécifique aux appareils mobiles

- Contourner les restrictions géographiques spécifiques aux mobiles

Avantages:

- Légitimité élevée et faibles taux de détection

- Accès à des contenus et services spécifiques aux mobiles

Contre:

- Coût plus élevé et vitesses potentiellement plus lentes

- Disponibilité limitée par rapport à d’autres types de proxy

Exemple de cas d’utilisation :

Un gestionnaire de médias sociaux utilise des proxys mobiles avec un navigateur proxy pour exploiter plusieurs comptes Instagram sans risquer d’être banni ou CAPTCHA.

Foire aux questions

1.Qu’est-ce qu’un navigateur proxy ?

Un navigateur proxy est un navigateur Web spécialisé qui achemine votre trafic Internet via un serveur intermédiaire, appelé proxy. Cette configuration masque votre véritable adresse IP, améliorant la confidentialité et vous permettant d’accéder au contenu comme si vous naviguiez à partir d’un autre endroit. Il est particulièrement utile pour gérer plusieurs comptes en ligne, contourner les restrictions géographiques et protéger les informations personnelles.

2.Puis-je utiliser un navigateur proxy gratuitement ?

Oui, DICloak propose un essai gratuit de 7 jours. Vous pouvez ajouter le service client officiel et répondre à une enquête pour obtenir un accès d’essai.

En résumé, un navigateur proxy est un outil précieux pour améliorer la confidentialité, gérer plusieurs comptes et contourner les restrictions géographiques. DICloak se distingue par ses fonctionnalités uniques telles que l’isolation de profil et l’intégration de proxy, ce qui en fait un excellent choix pour les activités en ligne sécurisées. Cependant, comme pour tout service proxy, il est crucial de choisir un fournisseur de confiance. DICloak offre un équilibre entre confidentialité, facilité d’utilisation et rentabilité, garantissant que vos activités en ligne restent sûres et anonymes.

Outils gratuits

Extension de cookie

Générateur UA

Quel est le User Agent de mon navigateur

Générateur d'adresse MAC

Générateur d'IP

Liste des adresses IP

Générateur de code 2FA

Horloge mondiale

Vérification Anonyme

WebRTC Leak Test

Générateur UUID

Vérificateur de proxy

Vérificateur d'annonces FB

Extraction de données web par IA

Outils SMM gratuits

Vérificateur d'ombre bannissement Twitter