A impressão digital do navegador é uma maneira de rastreá-lo online. Ele usa dados do seu dispositivo. Os sites coletam detalhes como tamanho da tela, fontes e plug-ins. Eles constroem uma "impressão digital" única. Essa impressão digital pode segui-lo em todos os sites. As empresas usam impressões digitais para proteger os dados. Os bancos verificam as impressões digitais para impedir fraudes. Os anunciantes os usam para anúncios melhores. No entanto, os usuários se preocupam com a privacidade pessoal. Nesse caso, o CreepJS ajuda a equilibrar os dois lados. Aumenta a conscientização e orienta projetos mais seguros.

O que é CreepJS e como funciona

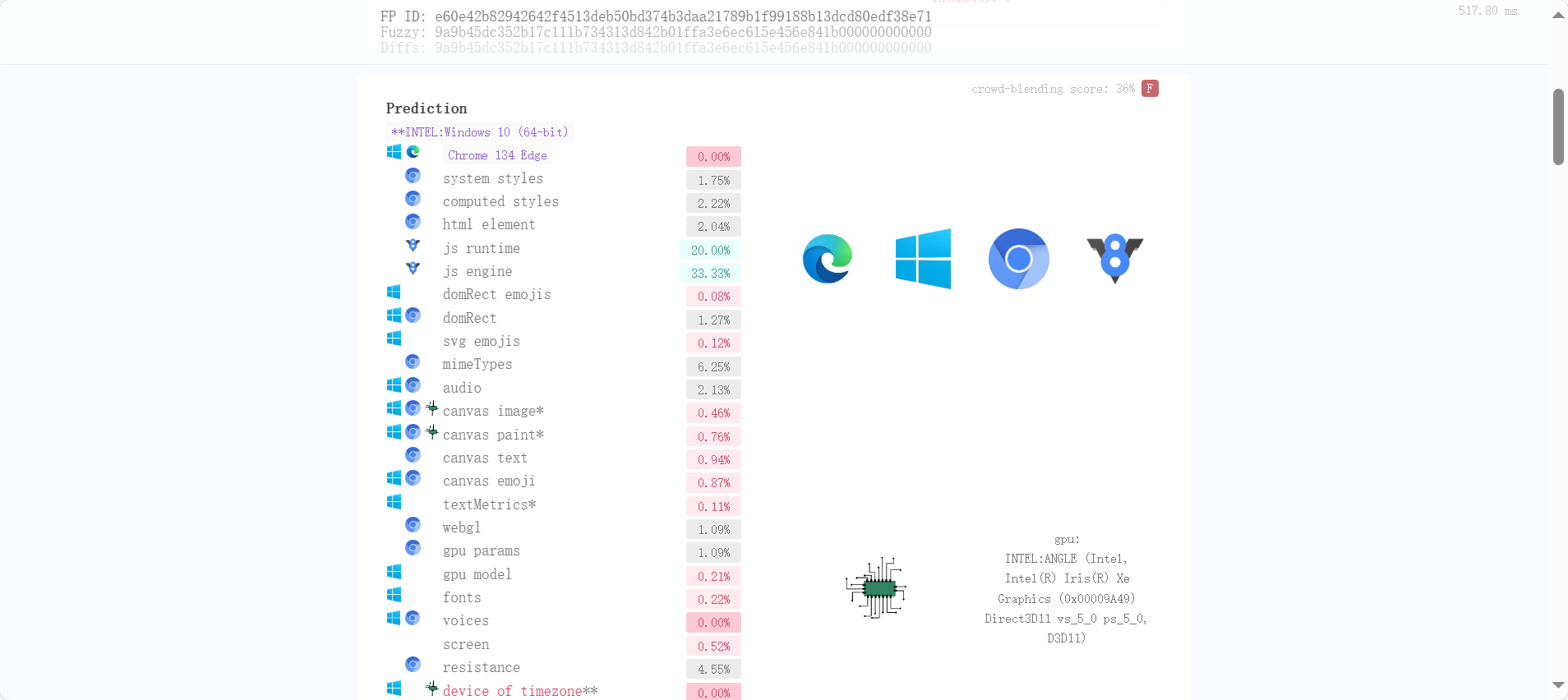

CreepJS é uma ferramenta gratuita e de código aberto para testes de impressão digital do navegador. Ele executa pequenos scripts JavaScript em seu navegador. Em seguida, ele reúne muitos pontos de dados. Ele verifica a string do agente do usuário para saber o navegador e a versão. Ele lê dados de tela e WebGL para ver como seu dispositivo desenha imagens. Ele registra as fontes instaladas e o tamanho da tela, que variam de um usuário para outro. Ele ainda observa o fuso horário, o contexto de áudio e a memória do dispositivo, fornecendo pistas extras sobre sua máquina.

O CreepJS também inspeciona cabeçalhos HTTP. Ele vê quais idiomas seu navegador aceita e se você usa cookies ou configurações de não rastrear. Ele testa o WebRTC para revelar endereços IP locais. Todos esses detalhes formam um perfil único. Os sites chamam esse perfil de sua "impressão digital".

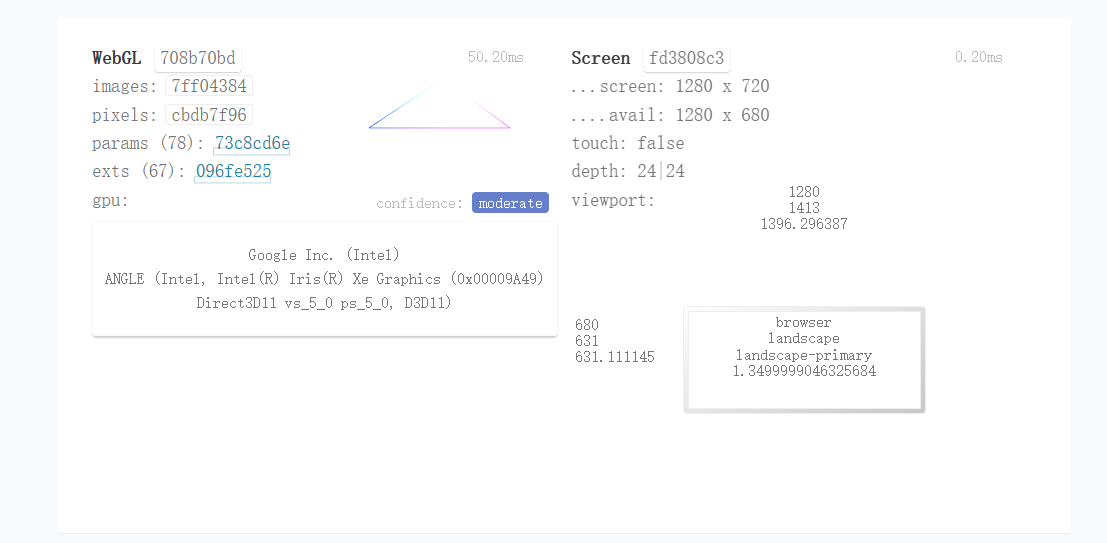

Com o CreepJS, os desenvolvedores veem exatamente quais sites de dados podem usar. Por exemplo, o CreepJS pode desenhar uma imagem oculta em sua tela e, em seguida, ler os dados de pixel. Esse mapa de pixels geralmente é exclusivo da placa gráfica e do driver do seu dispositivo. A resolução da tela, as fontes instaladas, a lista de plug-ins e até o status da bateria adicionam mais exclusividade. O CreepJS registra cada valor e mostra quais se repetem nos testes.

Ao executar o CreepJS em diferentes máquinas ou perfis, as equipes podem comparar os resultados lado a lado. Eles podem classificar quais pontos de dados são mais estáveis e quais variam com frequência. Isso os ajuda a decidir o que mascarar ou randomizar. Resumindo, o CreepJS oferece uma janela clara para a impressão digital do navegador. Ele aponta exatamente onde os vazamentos de privacidade podem ocorrer e onde os engenheiros precisam se concentrar.

Qual é o benefício de usar Creepjs?

Quando você executa o CreepJS em seu navegador, ele acessa várias APIs da Web principais. Primeiro, ele usa a API do Console para registrar os resultados. O console é uma ferramenta de navegador integrada que mostra mensagens e estruturas de dados. O CreepJS imprime um objeto JSON lá. JSON (JavaScript Object Notation) é um formato de texto simples. Ele facilita a leitura e análise dos dados. Você pode copiar esse JSON e salvá-lo em um arquivo.

O CreepJS calculará uma pontuação de estabilidade para cada ponto de dados. Essa pontuação mostra o quão confiável é um valor entre as execuções. Por exemplo, a resolução da tela raramente muda. Então essa pontuação é alta. Mas as fontes podem mudar se você instalar novas, de modo que a pontuação é menor. Ao classificar essas pontuações, você vê quais valores são mais importantes. Então você sabe onde concentrar seus esforços de mascaramento ou randomização.

Nos bastidores, o CreepJS usa a API Canvas e o WebGL para criar gráficos de impressão digital. A API do Canvas desenha formas e texto 2D. O CreepJS desenha formas ocultas e lê os dados de pixel. Este mapa de pixels é um "hash de tela" exclusivo. O WebGL acessa sua GPU para renderização 3D. O CreepJS solicita ao WebGL strings de fornecedor e renderizador. Juntos, canvas e WebGL fornecem uma impressão digital poderosa.

Para proteger seu site, você pode substituir essas APIs. No DICloak ou no código personalizado, você cria o stub do método HTMLCanvasElement.prototype.getContext. Em seguida, você retorna dados de pixel aleatórios em vez dos dados reais. Você também pode bloquear totalmente as chamadas WebGL.

Depois de aplicar essas correções em seu código ou perfil DICloak, basta executar novamente o CreepJS. O console ou arquivo de log agora deve mostrar hashes de tela variados, agentes de usuário falsos e outros valores deslocados. Essa visão clara de antes e depois prova que suas contramedidas funcionam.

Usar o CreepJS dessa maneira ajuda você a atender aos requisitos de conformidade, como GDPR e CCPA. Essas leis exigem que você minimize a coleta de dados e proteja a privacidade do usuário. Ao testar com o CreepJS, você pode certificar que seu site coleta apenas o estritamente necessário. Por sua vez, você cria a confiança do usuário, reduz o risco legal e fica à frente das ameaças da Web em evolução. O CreepJS, portanto, serve como uma ferramenta de diagnóstico e um guia para as melhores práticas na defesa de impressão digital do navegador.

Emparelhando o CreepJS com um navegador antidetecção

Você pode usar o CreepJS junto com um navegador antidetecção para testar as defesas do mundo real. Primeiro, execute o CreepJS em um navegador normal. Observe quais pontos de dados vazam. Em seguida, mude para o DICloak, um poderoso navegador anti-detecção. O DICloak mascara ou randomiza esses mesmos pontos.

Ao iniciar o CreepJS dentro do DICloak, você verá um resultado diferente. Seus dados de tela mudam. A string do agente do usuário muda. Plugins e fontes se escondem atrás de padrões seguros. O fuso horário e o contexto de áudio não correspondem mais ao seu dispositivo real. Isso mostra que o DICloak impede o CreepJS de construir uma impressão digital estável.

Este emparelhamento traz dois benefícios principais. Primeiro, prova que sua configuração antidetecção funciona. Você obtém registros claros e lado a lado de antes e depois. Dois, ajuda a ajustar as configurações. Se o CreepJS ainda encontrar um ponto de dados, você poderá ajustar as regras do DICloak até que ele desapareça.

Por exemplo, uma equipe de marketing pode testar a frequência com que o CreepJS identifica um usuário recorrente. Eles executam dez testes em um navegador padrão. Todos os dez compartilham a mesma impressão digital. Em seguida, eles executam dez testes no DICloak. Cada um parece único. Isso reduz os riscos de rastreamento e redirecionamento de anúncios.

Ao combinar o CreepJS com o DICloak, você atende às metas de privacidade e conformidade. Você prova que seu site não pode rastrear visitantes reais por impressão digital. E você garante que ferramentas como o CreepJS não possam expor seus usuários. Isso cria confiança e mantém você à frente das ameaças da Web em evolução.

Fluxo de trabalho: Testando o CreepJS com o DICloak

- Prepare suas ferramentasObtenha o CreepJS de seu repositório GitHub: CreepJS GitHub.Ou instale via NPM: npm install creepjs (CreepJS NPM). Baixe o DICloak do site oficial: DICloak.Revise as etapas de configuração nos documentos: Documentação do DICloak.

- Execute a impressão digital da linha de baseAbra um navegador padrão (Chrome, Firefox, etc.). Crie uma página HTML simples que carregue o script CreepJS. Abra o console da página e anote os valores de impressão digital (hash de tela, fontes, plug-ins, fuso horário). Salve esses resultados como sua linha de base.

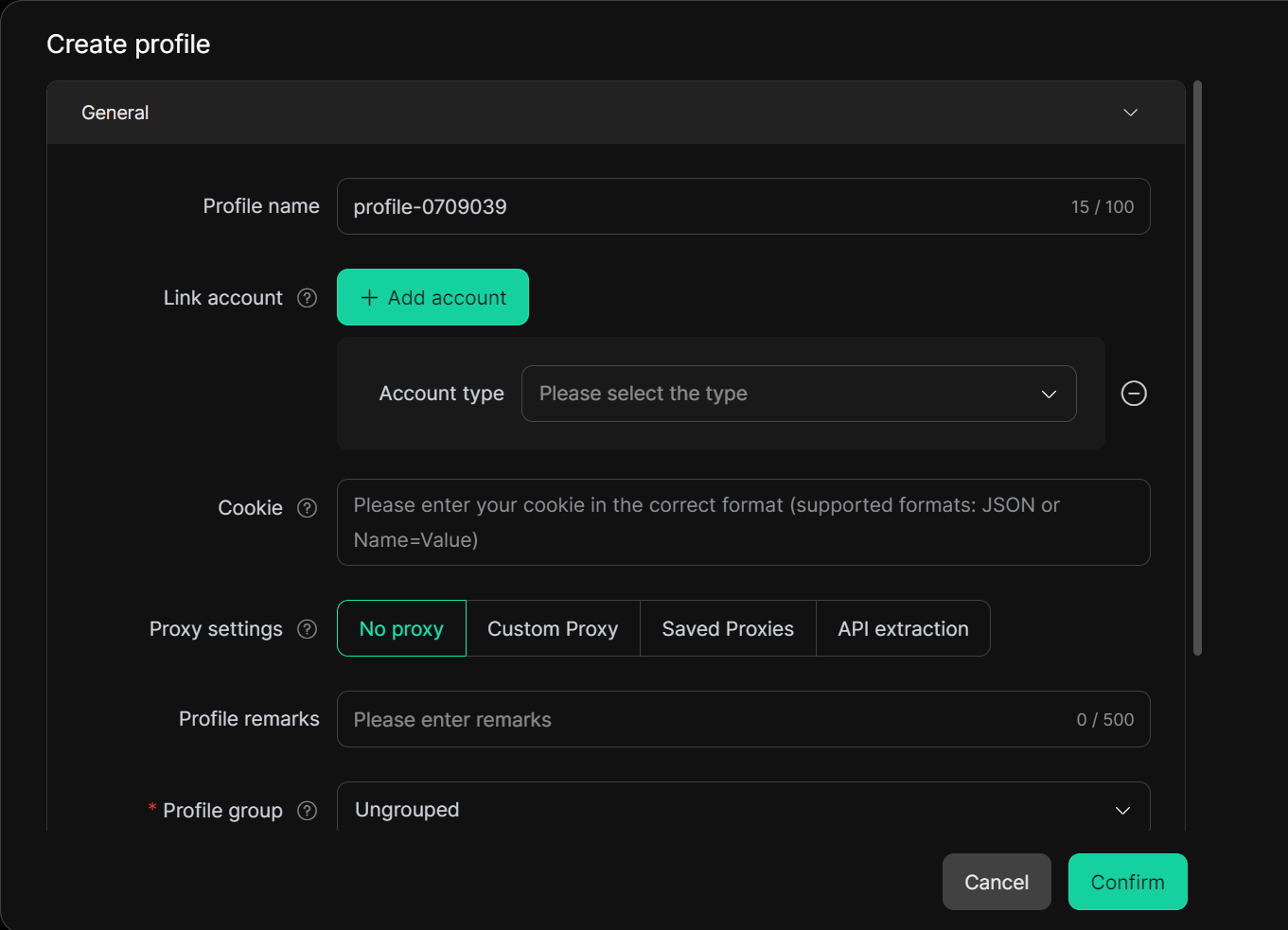

- Configurar o perfil do DICloakInicie o DICloak e crie um novo perfil de navegador. Nas configurações do perfil, ative a randomização de impressão digital. Escolha qualquer opção de máscara para tela, WebGL, fontes e áudio. Salve e inicie o perfil.

4. Execute o CreepJS dentro do DICloakNa janela do navegador do DICloak, carregue a mesma página de teste HTML. Abra o console novamente para visualizar a nova impressão digital. Compare esses valores com sua linha de base. Você deve ver alterações nos dados da tela, fontes e fuso horário.

5. Analise e ajusteSe o CreepJS ainda captar um valor constante, retorne às configurações do DICloak. Ajuste o nível de aleatoriedade ou adicione máscaras personalizadas. Repita o teste até que todos os principais pontos de dados variem a cada execução.

6. Seguindo este fluxo de trabalho claro, você valida que o DICloak impede que o CreepJS crie uma impressão digital estável. Esse processo atende às necessidades de privacidade e conformidade. Ele também cria confiança no mundo real em sua configuração anti-detecção.

Casos de uso para CreepJS com um navegador antidetecção

- Teste de segurança na Web Uma equipe de segurança executa o CreepJS em um site de teste. Em seguida, eles repetem os testes no DICloak. Eles detectam pontos fracos rapidamente. Esse processo mostra se usuários reais podem se esconder da impressão digital. Ajuda a corrigir falhas de segurança.

- Verificação de anúncios: uma agência de publicidade verifica se os anúncios alcançam usuários únicos. Eles usam o CreepJS para detectar impressões digitais repetidas. Em seguida, eles mudam para perfis DICloak. Cada perfil parece novo. Isso garante relatórios de anúncios justos.

- Detecção de fraudes no setor bancário Um banco testa os fluxos de login. Eles carregam o CreepJS nas páginas de login. Eles identificam quando os scripts sinalizam visitantes repetidos. Em seguida, eles usam o DICloak para imitar diferentes dispositivos. Isso ajuda a treinar modelos de fraude.

- Auditorias de conformidade de privacidade Um oficial de conformidade executa o CreepJS para medir vazamentos de dados. Eles registram quais valores os sites coletam. Em seguida, eles mascaram esses valores em DICloak. Isso mostra se o site atende às regras do GDPR ou CCPA.

- Automação de comércio eletrônico Um vendedor gerencia muitas contas de loja. Eles testam checkouts com CreepJS. Eles veem como a impressão digital pode bloquear bots. Em seguida, eles executam os mesmos fluxos no DICloak. Isso mantém a automação suave e não detectada.

- Cada caso usa CreepJS para revelar impressões digitais do navegador. Em seguida, ele usa o DICloak para cobri-los. Esse emparelhamento prova segurança e privacidade. Ele também atende aos padrões profissionais de teste e conformidade.

Perguntas frequentes

Pergunta 1. trimestre. A impressão digital do navegador é ilegal?

R: A impressão digital do navegador em si não é ilegal. É um método de rastreamento. Leis como GDPR e CCPA limitam como você usa os dados. Você deve obter consentimento se armazenar ou compartilhar impressões digitais. Ferramentas como o CreepJS podem ajudá-lo a testar a conformidade.

Pergunta 2. trimestre. Qual é a utilidade do FingerprintJS?

R: FingerprintJS é uma biblioteca JS popular para impressão digital. Ele coleta pontos de dados para criar um perfil de dispositivo. Muitos sites o usam para detectar fraudes e bots. Você pode compará-lo com o CreepJS para ver o que cada ferramenta revela.

Pergunta 3. trimestre. A impressão digital do navegador é boa ou ruim?

R: A impressão digital do navegador pode ser ambas. Ajuda a combater fraudes e melhorar a segurança. Mas também pode prejudicar a privacidade do usuário. O uso do CreepJS mostra exatamente quantos dados um site pode coletar. Em seguida, você pode optar por proteger ou limitar a impressão digital.

Pergunta 4. trimestre. Qual é a melhor biblioteca de impressões digitais do navegador?

R: Não existe uma "melhor" biblioteca. O FingerprintJS é rico em recursos. O CreepJS é simples e gratuito para testes. Outras opções incluem AmIUnique e ClientJS. Você deve escolher a ferramenta que atenda às suas necessidades e metas de conformidade.

Pergunta 5. Os hackers podem roubar minha impressão digital?

R: Os hackers podem ler sua impressão digital se executarem scripts em seu navegador. Eles podem usá-lo para rastreamento ou para contornar as verificações de segurança. Ao testar com CreepJS e mascarar com um navegador anti-detecção, você pode ver e bloquear essas tentativas.

Ferramentas Gratuitas

Cookie Plugin

Gerador de UA

Qual é o User Agent do meu navegador

Gerador de Endereço MAC

Gerador de Endereço IP

Lista de Endereços IP

Gerador de Código 2FA

Relógio Mundial

Verificação de Anonimato

WebRTC Leak Test

Gerador de UUID

Verificador de Proxy

Verificador de Anúncios FB

Coleta Web com IA

Ferramentas SMM Grátis

Verificador de Shadowban do Twitter

Verificador de Nomes do Instagram