Qu’est-ce que la technologie des FAI dans l’écosystème numérique moderne

Un fournisseur de services Internet (FAI) est une entité fondamentale dans l’infrastructure numérique mondiale, agissant comme la principale porte d’entrée pour les utilisateurs et les organisations afin d’accéder à Internet. Techniquement, un FAI facilite la connexion entre un environnement réseau local et le vaste réseau décentralisé de serveurs et routeurs mondiaux. Sans ce service intermédiaire, le routage des paquets de données à travers des réseaux hétérogènes serait impossible pour les acteurs individuels.

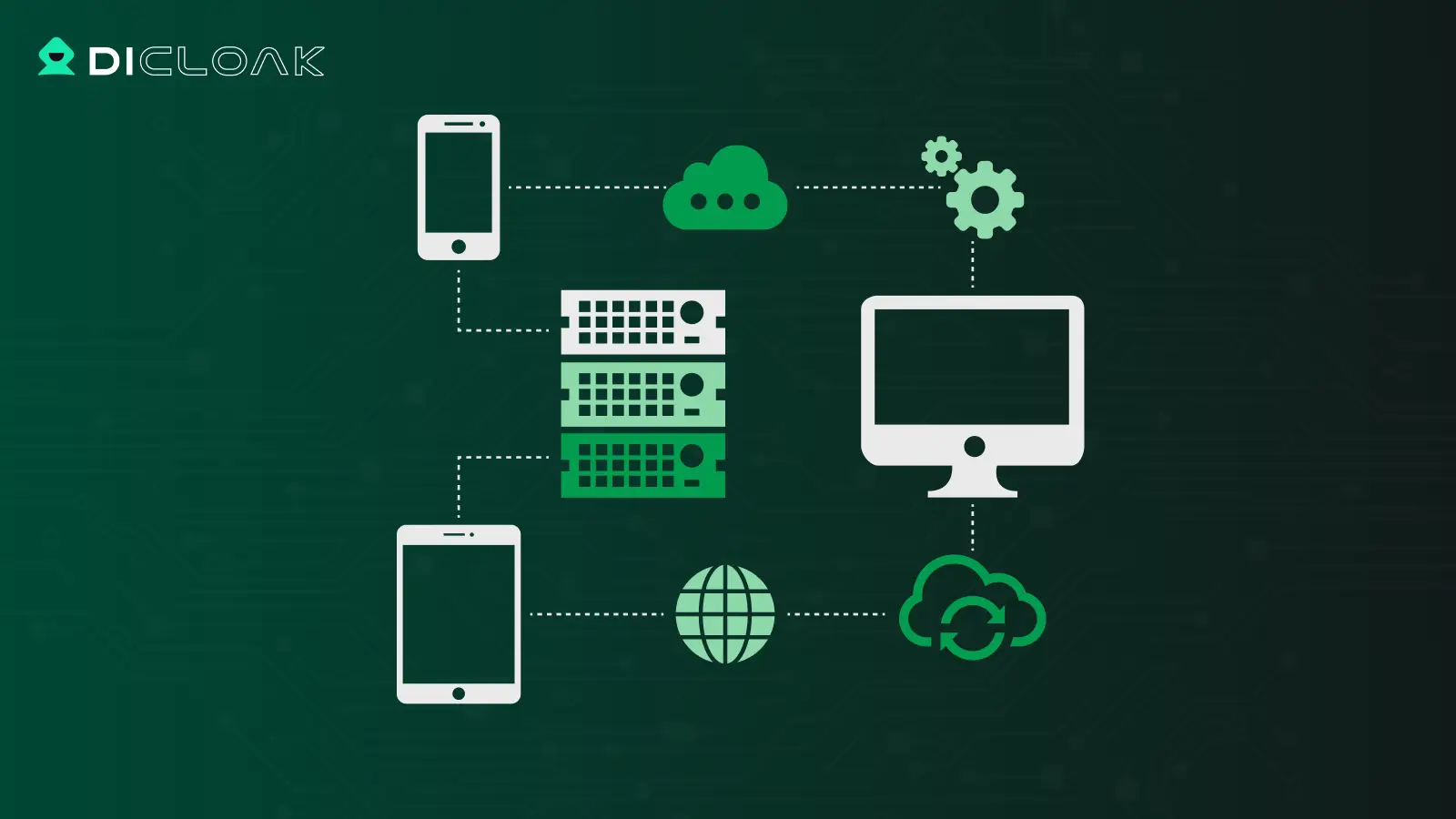

Le mécanisme de la connectivité repose sur une architecture physique et logique complexe. Les FAI maintiennent l’infrastructure dorsale nécessaire pour assurer le transit des données, traduisant les requêtes locales en paquets routtables à travers le web mondial. Une fonction centrale du FAI est la gestion et l’attribution des adresses du protocole Internet (IP). Ces adresses fonctionnent comme des identifiants réseau uniques, permettant une communication précise avec les appareils. D’un point de vue cybersécurité, l’adresse IP est un point de données critique qui détermine comment les plateformes externes perçoivent et font confiance à la connexion entrante.

L’infrastructure centrale : comment les entités FAI facilitent la connectivité

Les FAI utilisent plusieurs technologies distinctes pour faciliter le transfert de données, chacune ayant des propriétés physiques uniques et des implications pour la performance du réseau.

- Fibre optique : Cette infrastructure transmet les données sous forme de pulsations lumineuses à travers des brins de verre ou de plastique en utilisant le principe de la réflexion interne totale. Il est immunisé contre les interférences électromagnétiques (EMI), offrant une connectivité à grande bande passante et faible latence, qui constitue la norme actuelle pour les opérations haute performance.

- DSL (ligne d’abonné numérique) : La connectivité est assurée via les lignes téléphoniques en cuivre existantes. Il utilise le multiplexage de fréquences pour séparer les signaux vocaux des signaux de données à haute vitesse, permettant une utilisation simultanée de la ligne.

- Câble : Cette méthode utilise des câbles coaxiaux — la même infrastructure que celle de la télévision par câble. Il offre une bande passante importante en employant une large gamme de fréquences pour la transmission de données.

- Sans fil : Cela utilise la transmission radiofréquence (RF) via des antennes cellulaires ou des protocoles Wi-Fi pour faire le pont entre le « dernier kilomètre » entre le fournisseur et l’appareil utilisateur.

Le rôle de l’attribution d’IP statique vs. dynamique

Les stratégies d’isolation du réseau dépendent fortement de la manière dont un FAI gère l’allocation IP. Les adresses IP dynamiques sont assignées temporairement et changent périodiquement, ce qui peut créer des incohérences dans la persistance de la session. Inversement, les adresses IP statiques — courantes dans les environnements proxy professionnels des FAI — restent fixes. Pour les experts en croissance numérique, une IP statique fournit une signature réseau cohérente, garantissant que la réputation d’un compte géré reste stable et n’est pas associée au « churn » des IP résidentielles tournantes.

Analyse du rôle des proxys ISP dans la gestion multi-comptes

Dans le paysage professionnel de l’architecture réseau, les proxies ISP sont officiellement appelés « proxys résidentiels statiques ». Ces adresses représentent une infrastructure hybride : les adresses IP sont hébergées dans un centre de données pour une grande disponibilité et une grande rapidité, mais elles sont enregistrées sous le numéro de système autonome (ASN) d’un fournisseur d’accès Internet grand public légitime.

La valeur stratégique d’un proxy d’ISP repose sur sa réputation ASN. Les algorithmes de sécurité sur les principales plateformes de commerce électronique et de réseaux sociaux catégorisent le trafic entrant en fonction de l’ASN. Les ASN appartenant aux centres de données sont souvent associés à des scrapers automatisés ou des scripts côté serveur, ce qui entraîne une surveillance accrue ou un blocage immédiat. Les proxies du FAI portent l’ASN d’un fournisseur domestique, signalant à la plateforme cible que l’utilisateur est un consommateur résidentiel légitime. Cette association de haute confiance est essentielle lors de la gestion de plusieurs profils, car elle réduit la probabilité de déclencher des systèmes de détection de fraude.

Décomposition technique : comparaison des architectures réseau

Choisir la bonne architecture réseau est une exigence pour maintenir la sécurité opérationnelle à travers différents flux de travail.

Risques d’infrastructure et de détection des centres de données

Les proxys de centre de données utilisent des plages IP détenues par des entreprises secondaires ou des fournisseurs d’hébergement cloud. Bien qu’ils offrent une vitesse supérieure pour des tâches gourmandes en données, leurs plages prévisibles et leur classification ASN « Hosting » les rendent très vulnérables à la détection. Ils ne conviennent généralement pas à la gestion sensible de comptes où l’apparence d’un utilisateur humain est requise.

Réseaux résidentiels pair-à-pair

Cette architecture exploite un pool de plus de 400 millions d’IP mondiales provenant d’appareils pairs réels répartis dans 195 pays. Ces réseaux sont souvent basés sur le consentement, utilisant des infrastructures résidentielles pour offrir le plus haut niveau de diversité de propriété intellectuelle. Bien qu’excellents pour contourner les restrictions géographiques, la nature rotative de ces IP peut être un désavantage pour les tâches nécessitant une persistance de session à long terme sur une seule identité.

Architecture proxy statique des fournisseurs d’accès Internet pour la fiabilité à haute vitesse

L’architecture statique du FAI offre la stabilité d’un centre de données avec la réputation d’une ligne résidentielle. Avec un pool de plus de 1,3 million de proxys résidentiels statiques, cette architecture est le choix privilégié pour la gestion de comptes à enjeux élevés. Il offre la faible latence nécessaire à une exécution rapide tout en maintenant une signature réseau résidentielle qui résiste à toute mise sur liste noire.

Comment les services d’accès Internet influencent l’empreinte digitale et l’isolement des navigateurs

L’empreinte digitale est un mécanisme de suivi avancé qui va au-delà de la simple saisie IP. Il implique l’exécution côté client de scripts qui interrogent le moteur de rendu et les API matérielles du navigateur. Par exemple, l’empreinte digitale Canvas force le navigateur à dessiner une image invisible ; les données pixelisées résultantes varient selon la version du GPU et du pilote, créant un hachage unique ou « empreinte digitale ».

Lorsque plusieurs comptes sont accédés depuis une même connexion FAI, ils deviennent « associés » via des métadonnées réseau partagées et des empreintes digitales qui se chevauchent. Même si l’adresse IP est unique, une signature matérielle partagée peut relier des dizaines de comptes à un seul opérateur. Une véritable isolation réseau nécessite de découper à la fois l’adresse IP et l’identité matérielle du navigateur.

Conseil professionnel : Ne mélangez jamais de proxies résidentiels peer-to-peer et de centres de données dans la même session de compte. Des métadonnées ASN incohérentes en un court laps de temps constituent un signal de haute confiance pour les systèmes automatisés de détection de fraude et peuvent entraîner une suspension immédiate du compte.

Scénarios opérationnels : atténuation des risques dans le commerce électronique et les flux de travail sur les réseaux sociaux

Gérer une flotte de 50+ comptes sur les réseaux sociaux ou affiliés représente un défi technique important. Accéder à ces comptes depuis une seule connexion d’accès Internet à domicile ou au bureau crée un point de défaillance unique. Si un compte est signalé pour une violation de politique, les métadonnées réseau partagées permettent à la plateforme d’identifier et de terminer simultanément tous les comptes associés.

Pour atténuer ce risque, les analystes professionnels mettent en place des outils comme DICloak. DICloak fonctionne comme un middleware pour l’isolation du navigateur, interceptant et usurpant les appels API qui révèlent l’identité matérielle. En automatisant la génération de métadonnées uniques Canvas, WebGL et matériels pour chaque profil, cela garantit que chaque compte possède une empreinte digitale distincte. Lorsqu’il est associé à des proxies d’accès Internet configurés par l’utilisateur, chaque profil semble provenir d’un fournisseur de services unique et légitime. Cette stratégie d’isolation à double couche — en usurpant le matériel au niveau du navigateur et l’ASN au niveau réseau — est la norme industrielle pour la réduction des risques.

Comparaison de la connectivité standard à l’isolation avancée avec DICloak

| Caractéristiques |

Connexion ISP standard |

DICloak + Gestion de proxys ISP |

| Signature réseau |

Point de défaillance unique, non isolé, |

IP unique et statique du FAI configurée par profil |

| Profil d’empreintes digitales |

Hachages matériels identiques entre comptes |

Métadonnées matérielles uniques et usurpées |

| Réputation ASN |

ASN résidentiel/business célibataire |

Configuration des proxys frexible |

| Évolutivité |

Risque élevé d’interdictions de « maillages en chaîne » |

Sessions isolées simultanées |

Avantages et inconvénients de la gestion professionnelle des procurations :

- Avantages : infrastructure IP 100 % éthique, réduction significative des risques liés à la « liaison » des comptes, et performances de centres de données à haute vitesse.

- Inconvénients : Augmentation des dépenses opérationnelles (OPEX) par rapport à l’internet grand public ; nécessite une configuration disciplinée des profils.

Mise en œuvre stratégique : une méthodologie étape par étape pour la protection des comptes

Approvisionnement en infrastructures ISP alignées sur l’éthique

La base de toute opération sécurisée est l’utilisation d’infrastructures issues de sources éthiques. Les proxies de FAI professionnels sont dérivés de réseaux résidentiels de pairs basés sur le consentement. Cette source éthique garantit que les IP ne sont pas associées à des botnets malveillants, ce qui améliore considérablement la capacité de « vieillir » d’un compte lorsqu’il est soumis à des audits de sécurité de plateforme.

Configuration des profils de navigateur pour une isolation maximale

Les profils doivent être configurés avec une attention granulaire aux détails. Cela inclut l’attribution d’un proxy dédié au FAI à chaque profil de navigateur et la garantie que les métadonnées matérielles usurpées (résolution d’écran, version du système d’exploitation, signatures WebGL) restent cohérentes pendant toute la durée du compte.

Surveillance de l’état du réseau et de la santé IP

Une gestion efficace des risques nécessite une surveillance continue de l’état du réseau. En utilisant des proxies d’accès Internet configurés par l’utilisateur, les opérateurs peuvent maintenir des connexions stables et à long terme. Des contrôles périodiques doivent être effectués pour s’assurer que l’IP reste associée au bon fournisseur d’accès Internet et n’a pas été signalée sur les listes noires publiques (DNSBL).

Foire aux questions sur ce qu’est la connectivité des fournisseurs d’accès Internet et la gestion réseau

Quelle est la différence entre un FAI et un proxy ?

Un FAI est le principal fournisseur de votre infrastructure internet physique et de l’attribution initiale de l’IP. Un proxy est une couche intermédiaire qui achemine votre trafic via un autre serveur, remplaçant l’adresse IP de votre FAI principal par une nouvelle — idéalement une IP résidentielle statique provenant du FAI pour des tâches à haute confiance.

Pourquoi les proxies des FAI sont-ils considérés comme plus fiables pour le e-commerce ?

La fiabilité dans le e-commerce est liée à la réputation ASN. Les proxies des FAI utilisent des adresses IP enregistrées auprès des fournisseurs grand public plutôt que chez les fournisseurs d’hébergement cloud. Les plateformes considèrent ces points comme de « vrais » clients, ce qui minimise le déclenchement de points de contrôle automatisés lors du paiement ou de la connexion.

Comment un FAI affecte-t-il mon empreinte digitale ?

Le FAI fournit l’adresse IP et l’ASN. Les systèmes de détection de fraude utilisent l’ASN pour distinguer les utilisateurs résidentiels du trafic basé sur les serveurs. Sans isolation, les métadonnées de votre FAI servent d’ancrage persistant capable de relier plusieurs profils de navigateur à un seul emplacement physique.

Quelles technologies les FAI utilisent-ils pour fournir Internet ?

Les FAI utilisent diverses technologies de transmission, notamment la fibre optique (utilisant des impulsions lumineuses), le DSL (utilisant le multiplexage de fréquence sur cuivre), le câble (haut débit sur coaxial) et le sans fil (transmission RF). Chaque méthode varie dans sa capacité de bande passante et sa susceptibilité aux interférences.

Outils gratuits

Extension de cookie

Générateur UA

Générateur d'adresse MAC

Générateur d'IP

Liste des adresses IP

Générateur de code 2FA

Horloge mondiale

Vérification Anonyme

Vérificateur de proxy

Vérificateur d'annonces FB

Extraction de données web par IA

Outils SMM gratuits

Vérificateur d'ombre bannissement Twitter