Einleitung: Schutz Ihres Unternehmens in einem Markt mit hohem Einsatz

Jedes Quartal verarbeitet eBay über 2,3 Milliarden US-Dollar an Transaktionen und ist damit eine Kraftquelle des globalen E-Commerce. Doch hinter dieser beeindruckenden Zahl verbirgt sich ein verborgenes Risiko für Verkäufer: Multimillionen-Dollar-Unternehmen wurden zerstört, weil eBays Algorithmen "verdächtige Muster" erkannten, die eigentlich nur gute Geschäftspraktiken waren. Hier wird ein stealth-eBay-Konto nicht mehr zu einem Werkzeug zur Täuschung, sondern zu einer entscheidenden Überlebensstrategie.

Das Konzept eines "Stealth-Accounts" bezieht sich im Wesentlichen auf den Schutz des Unternehmens. Dabei werden mehrere unabhängige eBay-Konten erstellt und verwaltet, sodass verhindert wird, dass sie durch eBays aggressive und oft fehlerhafte Erkennungssysteme verknüpft werden. Dieser Artikel bietet einen umfassenden Leitfaden für ernsthafte Verkäufer , wie man eine erfolgreiche Tarnidentität eines eBay-Kontos erstellt. Das Ziel ist es nicht, das System zu manipulieren, sondern nachhaltige, geschützte Einkommensquellen zu schaffen, die der Volatilität der Plattform standhalten und Ihre finanzielle Zukunft sichern.

Warum jeder ernsthafte eBay-Verkäufer eine Stealth-Kontostrategie benötigt

Über die Angst vor einem plötzlichen Bann hinaus ist die Nutzung mehrerer Konten eine sinnvolle Geschäftsstrategie. Für ehrgeizige Verkäufer ist Diversifikation der Schlüssel zu Wachstum, Stabilität und Risikomanagement. EBay arbeitet jedoch aktiv daran, Konten zu verknüpfen, von denen es glaubt, dass sie einem einzelnen Nutzer gehören, was eine erhebliche operative Herausforderung darstellt, die mit einem professionellen Sicherheitsprotokoll überwunden werden muss.

Das Kernproblem ist die Kontoverknüpfung. eBay verwendet ausgeklügelte Browser-Fingerabdrücke und andere Überwachungstechniken, um Beziehungen zwischen Konten zu identifizieren. Wenn ein Link gefunden wird, können alle zugehörigen Konten gleichzeitig gesperrt werden, selbst wenn nur eines wegen eines geringfügigen Verstoßes markiert wurde. Das macht eine Stealth-Strategie für jeden Verkäufer, der seine Abläufe sicher skalieren möchte, unerlässlich, einschließlich des Lernens, wie man eine erfolgreiche Stealth-Ebay-Kontoidentität erstellt.

Legitime Gründe für mehrere eBay-Konten

- Produktdiversifikation: Verkauf verschiedener Produktlinien unter einzigartigen und separaten Markenidentitäten.

- Geografische Ausdehnung: Wir richten sich an verschiedene internationale Märkte mit lokalen Filialen und Strategien.

- Risikomanagement: Sie schützen Ihr Hauptgeschäft vor Plattformrisiken, indem Sie Backup-Konten betreiben.

- Geschäftsskalierung: Das Management eines hohen Verkaufsvolumens effektiver über mehrere spezialisierte Geschäfte hinweg.

- Familienunternehmen: So können mehrere Familienmitglieder von einem gemeinsamen Standort aus eigene, unterschiedliche Unternehmen führen.

Die schwerwiegenden Folgen der Entdeckung

Wenn eBay Ihre Konten verknüpft, können die Folgen für Ihr Unternehmen katastrophal sein:

- Sofortige Aussetzung aller verbundenen Konten.

- Verlust des Zugangs zu den auf Ihren Konten gehaltenen Gelder.

- Ein dauerhafter Bann verhindert, dass du neue Konten erstellen kannst.

- Mögliche rechtliche Schritte bei Verstößen gegen die Richtlinien.

Um eine unzerbrechliche Verteidigung aufzubauen, musst du zunächst ein Experte für die gegen dich eingesetzten Waffen werden, einschließlich der erfolgreichen Stealth-Ebay-Kontoidentität.

Die Erkennungsmethoden von eBay zur Erlernen, wie man eine erfolgreiche Tarnidentität eines eBay-Kontos erstellt

Um eine unzerbrechliche Verteidigung aufzubauen, muss man zunächst ein Experte für die gegen einen eingesetzten Waffen werden. Dieser Abschnitt analysiert das Überwachungsarsenal von eBay Stück für Stück, damit du jede Bedrohung neutralisieren kannst. Die Methoden von eBay sind ausgeklügelt und vielschichtig und analysieren alles von Ihrer Hardware bis hin zu Ihren Listing-Gewohnheiten.

Digitales Fingerabdrücken

Dies ist der Prozess, bei dem einzigartige Informationen über Ihre Browser- und Computereinstellungen gesammelt werden, um einen eigenen "Fingerabdruck" zu erstellen. Auch ohne Cookies kann eBay Ihr Gerät mit bemerkenswerter Genauigkeit identifizieren, indem es Folgendes analysiert:

- Browsertyp und Version

- Bildschirmauflösung und Farbtiefe

- Installierte Schriftarten und Plugins

- Zeitzone und Spracheinstellungen

- Hardware-Spezifikationen (Canvas, WebGL, Audio-Kontext)

Netzwerkanalyse

eBay überwacht genau, wie Sie sich mit seiner Plattform verbinden, um gemeinsame Netzwerke zu identifizieren, was ein großes Warnsignal für verknüpfte Konten ist. Dazu gehört das Tracking:

- IP-Adressen und ihre Geolokalisierung

- Proxy-Erkennungsalgorithmen, die minderwertige oder Rechenzentrum-IPs markieren

- Netzwerkroutingmuster

Verhaltensmuster

Deine Aktionen auf der Seite erzeugen ein Muster, das Algorithmen analysieren können. Die Systeme von eBay suchen nach Ähnlichkeiten in der Nutzeraktivität, die darauf hindeuten, dass eine einzelne Person mehrere Konten betreibt, wie zum Beispiel:

- Auflistungsmuster und der Zeitpunkt neuer Beiträge

- Preisstrategien

- Kommunikationsstile, die in Kundennachrichten verwendet werden

- Anmeldezeiten und Häufigkeit der Aktivität

Zahlungs- und Versandverbindungen

Die einfachste Art und Weise, wie Konten verknüpft werden, ist durch geteilte logistische und finanzielle Informationen. Dies sind harte Datenpunkte, die schwer zu bestreiten sind:

- Bankkonten und Kreditkarten

- PayPal-Konten

- Versand- und Rücksendeadressen

- Telefonnummern

Jetzt, da Sie die Bedrohungen verstehen, ist es Zeit, die operative Sicherheitsinfrastruktur aufzubauen, die nötig ist, um sie zu besiegen, und zu lernen , wie man eine erfolgreiche Tarnidentität eines eBay-Kontos erstellt.

Aufbau Ihrer Stealth-eBay-Kontoinfrastruktur für Erfolg

Ein erfolgreiches stealth-eBay-Konto basiert auf einer soliden Grundlage mit den richtigen Tools und Strategien. Diese Grundlage ruht auf drei Säulen: der Schaffung separater digitaler Identitäten, der Verwaltung Ihrer IP-Adressen und der Sicherstellung der Gerätetrennung. Mit diesem sorgfältig aufgebauten Fundament sind Sie kein Ziel mehr, sondern ein Betreiber.

Getrennte digitale Identitäten

Jedes Ihrer eBay-Konten muss wie eine völlig andere Person auf einem anderen Computer erscheinen. Ein AntiDetect-Browser ist das unverzichtbare Werkzeug dafür. Dies widerspricht eBays Digital Fingerprinting direkt, indem sichergestellt wird, dass die einzigartige Signatur jedes Kontos (Canvas, WebGL, Schriftarten) vollständig isoliert ist.

DICloak bietet die notwendigen Funktionen, um diese isolierten Identitäten zu erstellen:

- Einzigartige Browser-Fingerabdrücke für jedes Konto.

- Getrennte Cookie- und Session-Speicherung, um Datenlecks zu verhindern.

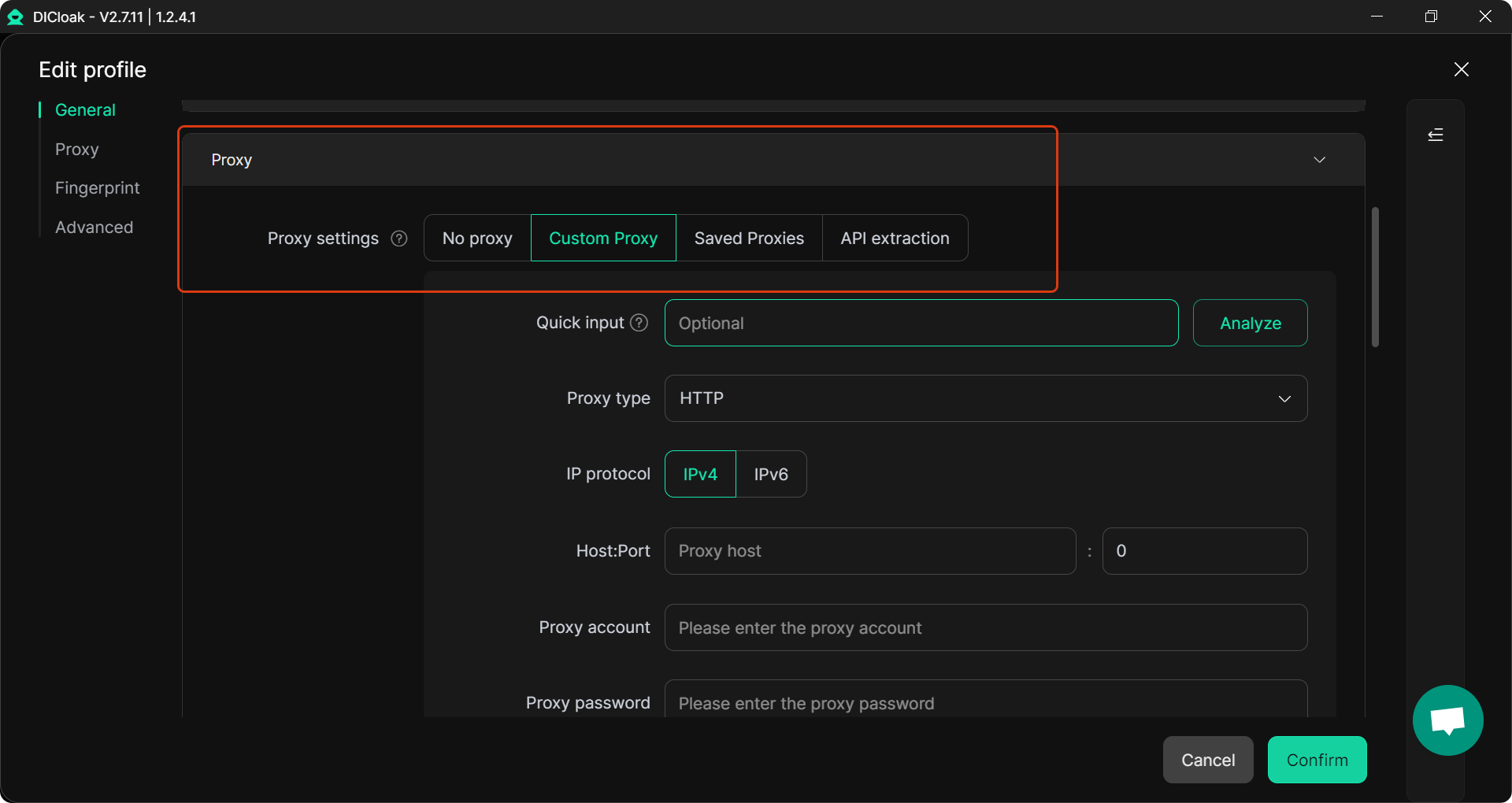

- Benutzerdefinierte Proxy-Konfiguration.

- Isoliertes Durchstöbern von Profilen.

IP-Adressverwaltung

Die Verwendung derselben IP-Adresse für mehrere Konten ist ein kritischer Fehler, der von eBays Network Analysis leicht erkannt werden kann. Ein ordnungsgemäßes IP-Management ist nicht verhandelbar und erfordert Folgendes:

- Verwenden Sie saubere Wohn-Proxys aus verschiedenen geografischen Regionen.

- Pflegen Sie für jedes spezifische Konto eine konsistente IP, um das normale Nutzerverhalten nachzuahmen.

- Vermeiden Sie IPs mit einer Vorgeschichte von eBay-Verstößen oder solchen, die auf öffentlichen Schwarzen Listen stehen.

Gerätetrennung

Abgesehen vom Browser-Fingerabdruck sollte jedes Konto von einem anderen physischen Gerät stammen. Ein Antidetect-Browser trägt dazu bei, diese Illusion zu erzeugen, indem er es ermöglicht, wichtige Hardware- und Softwareparameter für jedes Profil zu steuern und zu variieren. Zu den Faktoren, die zu dieser Trennung beitragen, gehören:

- Verschiedene Betriebssysteme (z. B. Windows, macOS).

- Verschiedene Bildschirmauflösungen.

- Separate Geräteemulationsprofile.

Mit dieser Infrastruktur sind Sie nun bereit, den präzisen, mehrstufigen Prozess durchzuführen, Ihr erstes Stealth-Konto zum Leben zu erwecken und zu verstehen , wie Sie eine erfolgreiche Stealth-Ebay-Kontoidentität erstellen.

Ein Schritt-für-Schritt-Leitfaden zur Erstellung eines Stealth-eBay-Kontos und zur Wahrung der Identität

Dieser Abschnitt bietet eine klare, gestaffelte Roadmap zur Erstellung eines langlebigen Stealth-Accounts. Diesen Prozess zu überstürzen ist der schnellste Weg, entdeckt zu werden. Geduld und akribische Detailgenauigkeit sind Ihre größten Stärken, sodass jeder Schritt sorgfältig ausgeführt wird, bevor Sie zum nächsten übergehen.

Phase 1: Vorbereitung

- Richten Sie Ihre Infrastruktur ein: Installieren Sie DICloak, erwerben Sie hochwertige Wohnproxies und bereiten Sie separate, veraltete E-Mail-Adressen, unbestimmte Telefonnummern und unterschiedliche Zahlungsmethoden für jedes Konto vor, das Sie erstellen möchten.

- Einzigartige Identitäten schaffen: Entwickeln Sie für jedes Konto eine vollständige und eigenständige Verkäuferpersona. Dazu gehören ein anderer Firmenname, eine spezifische Produktnische, einzigartige Branding-Elemente und eine klare Zielgruppe.

Phase 2: Kontoerstellung und Erwärmung

- Technische Einrichtung: Erstelle in DICloak ein neues Browserprofil. Konfigurieren Sie seinen digitalen Fingerabdruck so, dass er einzigartig ist, damit er mit dem Gerät und Ort übereinstimmt, den Sie emulieren möchten. Verbinden Sie dieses Profil mit einem Ihrer sauberen Wohn-Proxys.

- Klare Daten: Löschen Sie alle Cookies und Browserdaten, bevor Sie zu eBay navigieren.

- Kontoregistrierung: Verwenden Sie Ihre vorbereiteten Informationen – die veraltete E-Mail, einen einzigartigen Benutzernamen und konsistente persönliche Daten –, um das neue Konto bei eBay zu registrieren. Führen Sie die Telefonverifizierung sofort durch.

- Zahlungsaufstellung: Richte ein PayPal-Konto mit Informationen ein, die zu deiner neuen Verkäuferpersona passen.

- Anfängliche Kontoerwärmung: Listen Sie in den ersten Tagen keine Artikel auf. Nutze das Konto nur, um Produkte zu durchstöbern und ein paar kleine Einkäufe zu tätigen. Hinterlassen Sie als Käufer positives Feedback, um eine anfängliche Vertrauens- und Aktivitätsgeschichte aufzubauen.

Phase 3: Entwicklung des Verkäuferkontos

- Listing-Strategie: Beginnen Sie damit, einige Gegenstände mit geringem Wert und geringem Risiko aufzulisten. Es ist entscheidend, einzigartige Produktfotos (niemals Stockbilder), unterschiedliche Listing-Beschreibungen und unterschiedliche Preise zu verwenden. Vermeiden Sie es, Details von Ihren anderen Konten zu kopieren.

- Reputation aufbauen: Konzentrieren Sie sich darauf, exzellenten Kundenservice zu bieten und die Artikel schnell zu verschicken, um positives Feedback zu erhalten. Wenn eBay Ihre Verkaufslimits erhöht, können Sie die Anzahl und den Wert Ihrer Angebote schrittweise und natürlich steigern.

Die Beherrschung dieses grundlegenden Prozesses ist die Voraussetzung für die Implementierung der fortschrittlichen operativen Sicherheit, die für langfristiges Wachstum erforderlich ist, und das Lernen , wie man eine erfolgreiche, unauffällige eBay-Kontoidentität erstellt , ist der Schlüssel zum Erfolg.

Häufige Fehler, die zur Erkennung führen, wie man eine erfolgreiche Stealth-eBay-Kontoidentität erstellt

Selbst mit einer professionellen Einrichtung können einfache betriebliche Fehler Ihr gesamtes Netzwerk von Konten gefährden. Diese häufigen Fehler zu vermeiden, ist genauso wichtig wie die richtigen Werkzeuge. Dieser Abschnitt dient als kritische Checkliste für das, was man nicht tun sollte.

Technische Fehler

- Browser-Fingerabdrucküberlappung: Verwendung ähnlicher Browser- oder Gerätekonfigurationen über verschiedene Konten hinweg ermöglicht es Algorithmen, ein Muster zu erkennen. Dies ist ein Hauptgrund, warum eine erfolgreiche Stealth-Ebay-Konto-Identität scheitern kann.

- Wiederverwendung von IP-Adressen: Versehentlich mit einer für ein anderen vorgesehenen IP-Adresse in ein Konto eingeloggt. Dies ist ein entscheidender Fehler beim Lernen , wie man eine erfolgreiche Stealth-Ebay-Konto-Identität erstellt.

- Cookie-Kontamination: Versäumnis, vollständig isolierte Browsersitzungen zu verwenden, sodass Tracking-Cookies von einem Konto in ein anderes "durchsickern" können. Das kann die Bemühungen, eine Tarnidentität zu schaffen, untergraben.

- Verwendung von minderwertigen Proxys: Einsatz von Rechenzentrum- oder schwarzgelisteten Proxys, die von den Erkennungssystemen von eBay leicht markiert werden können. Die Verwendung der falschen Proxys ist ein entscheidender Fehler bei der Ermittlung einer erfolgreichen Stealth-eBay-Kontoidentität.

Verhaltensmuster

- Kopieren von Produktbeschreibungen: Wiederverwendung von Titeln, Beschreibungen oder sogar Teilen von Beschreibungen über verschiedene Konten hinweg. Das kann ein Warnsignal sein, wenn man versucht, eine erfolgreiche Stealth-Ebay-Konto-Identität aufzubauen.

- Zur gleichen Zeit einlisten: Neue Angebote erstellen oder Auktionen zu gleichen Zeiten beenden, was auf eine automatisierte oder Einzelbenutzer-Operation hindeutet. Dies ist eines der Verhaltensweisen, die Sie vermeiden sollten, wenn Sie lernen, wie man eine erfolgreiche Tarnidentität eines eBay-Kontos erstellt.

- Verwendung identischer Shop-Richtlinien: Kopieren und Einfügen von Rückgabebedingungen, Versandbedingungen oder anderen Geschäftsinformationen. Dies kann zu Kontoverknüpfungen führen und die Bemühungen stören, eine Tarnidentität aufrechtzuerhalten.

- Ein einheitlicher Kommunikationsstil: Kundenanfragen mit demselben Ton, derselben Formulierung oder Vorlagen beantworten. Um zu schützen , wie man eine erfolgreiche, unauffällige eBay-Kontoidentität erstellt, müssen Sie sicherstellen, dass jedes Konto einen einzigartigen Kommunikationsstil hat.

Geschäftsbeziehungen

- Gemeinsame Zahlungsmethoden: Nutzung desselben Bankkontos, Kreditkarten- oder PayPal-Kontos für mehr als einen eBay-Shop. Dies ist ein schwerwiegender Fehler, der gegen die erfolgreiche Stealth-Strategie für eBay-Konten verstößt.

- Verwendung ähnlicher Adressen: Listen von Versand- oder Rücksendadressen an, die geografisch zu nah beieinander liegen oder eine ähnliche Formatierung haben. Das untergräbt Ihre Bemühungen, für jedes Konto separate Identitäten zu pflegen.

- Wiederverwendung von Telefonnummern: Verknüpfung mehrerer Konten mit derselben Telefonnummer zur Verifizierung oder Kontaktzwecke. Um wirklich zu verstehen , wie man eine erfolgreiche, unauffällige eBay-Kontoidentität erstellt, vermeiden Sie diesen Fehler.

- Beschaffung von identischen Lieferanten: Logistische Muster erstellen, indem identische Produkte von denselben Lieferantenadressen geliefert werden. Dies ist ein Fehler, der die erfolgreiche Stealth-Ebay-Kontoidentität beeinträchtigen kann.

Indem Sie diese Fehler sorgfältig vermeiden, können Sie von der einfachen Kontoerstellung zur proaktiven Verwaltung übergehen, die für langfristige Gesundheit und Wachstum notwendig ist, und gleichzeitig lernen, wie man eine erfolgreiche, stealth-eBay-Kontoidentität erstellt.

Langfristige Gesundheit erhalten und Ihre Stealth eBay-Konto-Identität skalieren

Ein Stealth-Konto zu erstellen ist erst der Anfang. Die eigentliche Arbeit liegt darin, die Sicherheit über die Zeit aufrechtzuerhalten und Ihren Betrieb sicher zu skalieren. Dieser Abschnitt bietet fachkundige Strategien für ein langfristiges Management und hilft Ihnen, Ihre Vermögenswerte zu schützen, während Ihr Unternehmen wächst.

Regelmäßige Sicherheitsprüfungen

Führen Sie monatliche Überprüfungen Ihrer Infrastruktur und Ihrer Konten durch, um sicherzustellen, dass alles sicher und getrennt bleibt. Wichtige Prüfungspunkte sind:

- Proxy-Performance: Überprüfen Sie, ob Ihre IPs sauber sind und nicht auf einer Blacklist stehen. Die Pflege einer erfolgreichen stealth-eBay-Kontoidentität beginnt mit der Verwendung hochwertiger Proxys.

- Eindeutigkeit der Browser-Fingerabdrücke: Überprüfen Sie, dass Ihre Browserprofile in DICloak unterschieden bleiben und nicht kompromittiert wurden. Dies stellt sicher, dass die Identität jedes Kontos isoliert bleibt – ein entscheidender Bestandteil der erfolgreichen Stealth-Ebay-Konto-Identität.

- Konto-Leistungskennzahlen: Überwachen Sie Ihre Verkäuferbewertungen, um potenzielle Probleme zu vermeiden, die unerwünschte Aufmerksamkeit erregen könnten. Dies ist besonders wichtig für die fortlaufende Gesundheit Ihrer Identität, wie man erfolgreiche Stealth eBay-Konto-Identität erstellt.

Skalierungsüberlegungen

Wenn Sie bereit sind, neue Konten zu Ihrem Portfolio hinzuzufügen, folgen Sie diesen Best Practices, um das Risiko zu minimieren:

- Verschieben Sie die Erstellung neuer Accounts um mehrere Wochen. Das hilft, getrennte Identitäten aufrechtzuerhalten und zu lernen , wie man eine erfolgreiche, unauffällige eBay-Kontoidentität effektiv erstellt .

- Nutze für jedes neue Konto eine komplett andere Infrastruktur. Das ist entscheidend, um langfristig eine erfolgreiche, stealth-eBay-Kontoidentität aufzubauen und aufrechtzuerhalten.

- Entwickeln Sie klare Geschäftsmodelle und operative Verfahren, um Muster zu vermeiden, die die erfolgreiche Stealth-Ebay-Konto-Identität gefährden könnten.

Risikomanagementstrategien

Schützen Sie Ihr Unternehmen finanziell und operativ, indem Sie Ihre Vermögenswerte diversifizieren und Ihre Exponierung gegenüber einem einzelnen Konto minimieren.

- Kontodiversifikation:

- Lagerbestände auf mehrere Konten und verschiedene Produktkategorien verteilen.

- Zielen Sie verschiedene Kundensegmente an.

- Pflegen Sie getrennte Lieferantenbeziehungen. Diese Praktiken sind unerlässlich, um die erfolgreiche Stealth-Account-Identität eines eBay-Kontos zu gewährleisten.

- Finanzielle Schutzmaßnahmen:

- Verwenden Sie separate Geschäftsbankkonten und PayPal-Konten für jedes Geschäft, um Ihre Finanzen zu isolieren. Das stellt sicher, dass Sie nicht gefährden, wie Sie eine erfolgreiche Stealth-eBay-Kontenidentität aufbauen , indem Sie Finanzen vermischen.

- Halten Sie nur minimale Gelder auf einem einzigen Konto, indem Sie regelmäßig Einkünfte abheben. Dies minimiert das Risiko und hilft, wie man eine erfolgreiche, unauffällige eBay-Kontoidentität erstellt.

Das manuelle Management dieser Komplexität ist fehleranfällig, weshalb ein professionelles Tool wie DICloak unverzichtbar ist, um Verkäufer zu skalieren und zu lernen, wie man eine erfolgreiche, unauffällige eBay-Kontoidentität erstellt.

Wie man DICloak verwendet, um die Identität Ihres Stealth-eBay-Kontos zu schützen

Für professionelle eBay-Verkäufer, die mehrere Konten verwalten müssen, bietet DICloak eine umfassende Lösung, die Sicherheit, Effizienz und Skalierbarkeit kombiniert. Es ist darauf ausgelegt, die Komplexität der Pflege separater digitaler Identitäten zu bewältigen, sodass Sie sich auf das Wachstum Ihres Unternehmens konzentrieren können, anstatt sich um die Erkennung zu sorgen. Es ist einfacher, mit den richtigen Werkzeugen eine erfolgreiche Tarnidentität eines eBay-Kontos zu meistern .

Hier sind die wichtigsten Vorteile der Nutzung von DICloak für Ihre eBay-Geschäfte:

- Vollständige Kontoisolation: Jedes Konto profitiert von unabhängiger Sitzungsverwaltung und isolierter lokaler Speicheranlage, sodass eBay keine digitalen Hinweise mehr bekommt. DICloak verleiht jedem eBay-Konto seinen eigenen einzigartigen Browser-Fingerabdruck, sodass es so aussieht, als würden sie von verschiedenen Personen auf verschiedenen Computern betrieben. Dies ist entscheidend, um zu lernen , wie man eine erfolgreiche Stealth-eBay-Kontoidentität erstellt.

- Benutzerdefinierte Proxy-Konfiguration: DICloak ermöglicht es Ihnen, Ihre eigenen Proxys zu integrieren, was dazu beiträgt, die Integrität der erfolgreichen stealth-eBay-Kontoidentität zu erhalten.

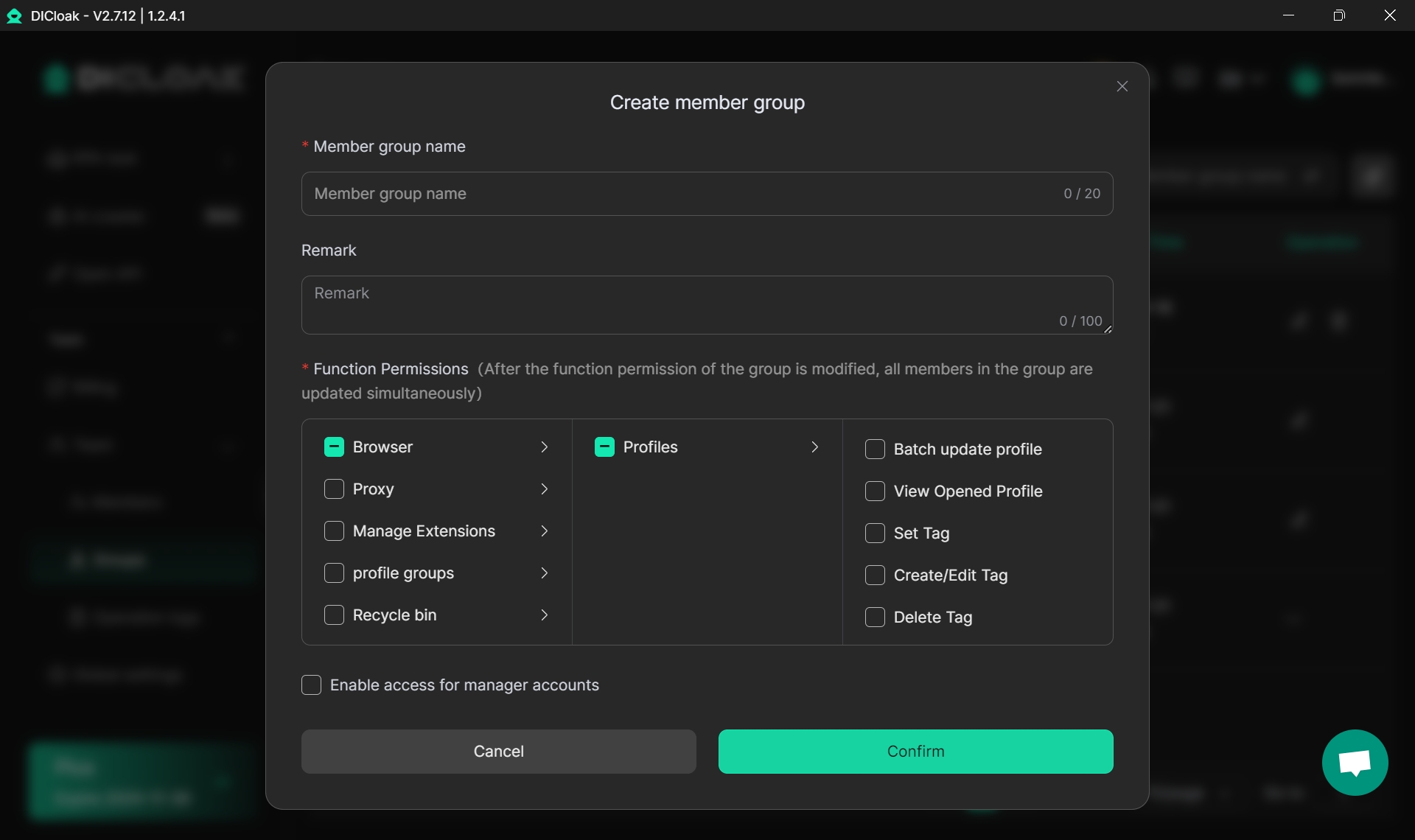

- Team-Kollaborationsfunktionen: Mit dem Wachstum Ihres Unternehmens können Sie Browserprofile sicher mit Teammitgliedern teilen, deren Zugriffsniveaus verwalten und alle Kontoaktivitäten überwachen, ohne die Sicherheit zu gefährden. Das macht es skalierbar, wie man eine erfolgreiche Stealth-Ebay-Konto-Identität skalierbar und kooperativ macht.

Mit den richtigen operativen Sicherheitswerkzeugen ist es entscheidend, den breiteren Kontext der verantwortungsvollen Durchführung dieser Art von Betrieb zu adressieren.

Rechtliche und ethische Überlegungen bei der Schaffung einer erfolgreichen Stealth eBay-Kontoidentität

Es ist naheliegend, Fragen zur Legitimität des Betriebs von Stealth-Konten zu haben. Wenn diese Strategie korrekt und aus den richtigen Gründen umgesetzt wird, geht es um verantwortungsbewusstes Geschäftsmanagement und Risikominderung, nicht um Täuschung. Vertrauen aufzubauen beginnt damit, jedes Konto ethisch und professionell zu führen, was entscheidend ist, um eine erfolgreiche, unauffindliche eBay-Kontenidentität zu schaffen.

- Einhaltung der Bedingungen von eBay: Während Sie Ihre Konten trennen, muss jedes einzelne Konto dennoch alle eBay-Richtlinien einhalten. Das bedeutet, genaue Informationen bereitzustellen, alle Verkäuferregeln zu befolgen und einen eigenständigen Geschäftsbetrieb zu vertreten. Das ist essenziell, um zu lernen , wie man eine erfolgreiche Stealth-Ebay-Kontoidentität erstellt.

- Geschäftslegitimität: Behandeln Sie jedes Stealth-Konto als echtes, eigenständiges Unternehmen. Dazu gehört die Verwaltung separater Lagerbestände, die Bereitstellung eines engagierten Kundenservices und die Pflege unabhängiger Finanzaufzeichnungen. Das Ziel ist operative Trennung, nicht nur technische Maskierung, was entscheidend ist, um eine erfolgreiche Tarnidentität eines eBay-Kontos zu erstellen.

- Steuerliche und rechtliche Compliance: Sie sind voll verantwortlich für die rechtlichen und finanziellen Verpflichtungen Ihrer Unternehmen. Dazu gehört die Meldung aller Einkünfte aus jedem Konto bei den zuständigen Steuerbehörden und die Einhaltung aller lokalen und nationalen Geschäftsvorschriften. Die Behandlung jedes Kontos als eigenständiges Unternehmen ist ein wesentlicher Bestandteil, um eine erfolgreiche Stealth-Ebay-Kontoidentität zu erstellen.

Der Schlüssel ist, jedes Konto als separates, legitimes Unternehmen mit eigener Identität, eigenen Abläufen und Kundenbasis zu behandeln. Dadurch können Sie ein widerstandsfähiges und diversifiziertes E-Commerce-Portfolio aufbauen. Der Einsatz professioneller Tools wie DICloak ist der Schlüssel, um diese Strategie sicher, effektiv und großflächig umzusetzen und sicherzustellen, dass die erfolgreiche Tarnidentität eines eBay-Kontos über mehrere Konten hinweg aufrechterhalten wird.

Häufig gestellte Fragen (FAQs)

Ist es legal, heimliche eBay-Konten zu erstellen?

Das Erstellen mehrerer eBay-Konten ist nicht illegal, muss aber im Einklang mit den Nutzungsbedingungen von eBay geschehen. Jedes Konto sollte einen legitimen, separaten Geschäftsbetrieb mit eigenem Lagerbestand, Lieferanten und Abläufen darstellen. Zu lernen , wie man eine erfolgreiche, unauffällige eBay-Kontenidentität erstellt , bedeutet, sicherzustellen, dass Ihre Konten diesen Vorschriften entsprechen.

Wie viele eBay-Konten kann ich sicher verwalten?

Es gibt keine feste Begrenzung für die Anzahl der Konten, die du verwalten kannst. Der Erfolg hängt vollständig davon ab, dass Sie in der Lage sind, für jede Einheit eine vollständige betriebliche, technische und verhaltensbezogene Trennung aufrechtzuerhalten. Am besten fangt man klein mit 2-3 Konten an und skaliert langsam, während man perfektioniert, wie man eine erfolgreiche Stealth-eBay-Kontoidentität erstellt.

Was passiert, wenn eBay herausfindet, dass meine Stealth-Konten verknüpft sind?

Wenn eBays Systeme Ihre Konten verknüpfen, können sie alle gleichzeitig sperren, selbst solche mit perfekter Leistungsbilanz. Deshalb ist der Einsatz professioneller Tools für Fingerabdruck- und IP-Management unerlässlich, um eine Erkennung zu verhindern und zu schützen, wie man eine erfolgreiche unauffällige eBay-Kontenidentität erstellt.

Kann ich dieselben Produkte auf verschiedenen Stealth-Konten verkaufen?

Es ist riskant, identische Produkte über Konten hinweg zu verkaufen, da dies die Erkennungssysteme von eBay auslösen kann. Konzentrieren Sie sich auf verschiedene Produktkategorien, Lieferanten oder Zielmärkte für jedes Konto, um die Trennung zu wahren und sicherzustellen, dass die Identität eines erfolgreichen stealth eBay-Kontos erhalten bleibt.

Wie viel Zeit sollte ich zwischen der Erstellung neuer eBay-Konten einplanen?

Um das Risiko zu minimieren, solltest du mindestens 2–4 Wochen zwischen der Erstellung neuer Konten warten. Es ist außerdem entscheidend, für jedes neue Konto eine völlig andere und neue Infrastruktur (Proxys, E-Mails, Zahlungsmethoden) zu verwenden, um Verknüpfungen zu vermeiden und sicherzustellen, dass die erfolgreiche Stealth-Identität eines eBay-Kontos nicht kompromittiert wird.