Chaque action que vous entreprenez en ligne, de la visite d’un site web à un cliquer sur un lien, laisse une trace numérique. Bien que la plupart d’entre nous connaissent le concept de cookies, une technologie plus puissante et persistante est en jeu : l’empreinte digitale des appareils. Cette méthode sophistiquée permet aux sites web d’identifier et de suivre votre appareil avec une précision remarquable, souvent sans votre connaissance ni votre consentement.

Ce guide offre une explication simple et complète de ce qu’est l’empreinte digitale d’appareil et son fonctionnement. Nous explorerons ses usages courants, allant de l’amélioration de la sécurité à la mise en valeur des publicités ciblées, et découvrirons les risques importants liés à la vie privée. Plus important encore, nous présenterons des étapes claires et concrètes que vous pouvez entreprendre pour protéger votre identité numérique et reprendre le contrôle de votre vie privée en ligne.

Qu’est-ce que l’empreinte digitale des appareils ? Une explication simple

Avant d’entrer dans les risques ou bénéfices, il est crucial de comprendre ce qu’est fondamentalement l’empreinte digitale d’appareil et en quoi elle diffère des technologies de suivi plus familières comme les cookies. Au fond, c’est une méthode d’identification qui va au-delà des simples fichiers stockés sur votre ordinateur, créant un profil unique de votre machine elle-même.

Définition de l’empreinte digitale

L’empreinte digitale d’appareil est le processus de collecte d’informations sur la configuration matérielle et logicielle unique d’un appareil afin de créer un identifiant très spécifique, ou « empreinte digitale ». Cette technique combine des dizaines de points de données — tels que votre système d’exploitation, la version du navigateur, les polices installées et la résolution de l’écran — pour former un profil distinct parmi des millions d’autres utilisateurs.

Cette méthode est également connue sous plusieurs autres noms, notamment empreintes digitales par navigateur et empreintes digitales en toile, qui désignent des variantes spécifiques de la technique de base. L’objectif reste le même : reconnaître votre appareil à chaque visite d’un site web.

En quoi l’empreinte digitale des appareils diffère des cookies

La principale différence entre l’empreinte digitale des appareils et les cookies réside dans l’endroit où les données sont stockées et dans leur contrôle. Les cookies sont de petits fichiers texte que les sites web placent sur votre appareil, que vous pouvez facilement consulter, supprimer ou bloquer. En revanche, une empreinte digitale d’appareil est créée par un site web et stockée sur ses propres serveurs, ce qui la rend invisible et beaucoup plus difficile à contrôler pour vous.

| Cookies caractéristiques | | Empreintes digitales de l’appareil |

| Emplacement de stockage |

Stocké sur l’appareil de l’utilisateur (côté client). |

Stocké sur les serveurs de l’entreprise (côté serveur). |

| Contrôle utilisateur |

Élevé. Peut être facilement consulté, bloqué ou supprimé. |

Très bas. Le processus est invisible pour l’utilisateur. |

| Persévérance |

Bas. Peut être effacée par l’utilisateur ou le navigateur. |

Élevé. Plus stable et difficile à modifier ou à effacer. |

Empreinte digitale du navigateur vs. empreinte digitale de l’appareil

Bien que les termes soient souvent utilisés de manière interchangeable, il existe une distinction technique. L’empreinte digitale dans le navigateur consiste à collecter les points de données disponibles via votre navigateur web, tels que sa version, ses plugins installés, les paramètres de langue et l’agent utilisateur.

L’empreinte digitale des appareils est une méthode plus complète et puissante. Il inclut toutes les données issues de l’empreinte digitale du navigateur ainsi que des informations sur l’ensemble de l’appareil, telles que son matériel (CPU, GPU, mémoire), son système d’exploitation et ses paramètres réseau (adresse IP, fuseau horaire). Cet ensemble plus large d’attributs crée un identifiant beaucoup plus unique et stable, ce qui en fait une technologie de suivi très efficace.

Cette section a défini le « quoi ». Explorons maintenant les détails techniques de la création de ces empreintes digitales uniques.

La mécanique de l’empreinte digitale des appareils : comment êtes-vous identifié ?

La puissance et la précision de l’empreintes digitales des appareils proviennent de la grande variété de données qu’il collecte. Bien que chaque information puisse être courante, la combinaison spécifique de dizaines d’attributs rend le profil de votre appareil statistiquement unique. Cette section détaille exactement quelles informations sont collectées et comment elles sont utilisées pour construire ce profil.

Quelles informations recueillent les empreintes digitales des appareils ?

Les sites web utilisent des scripts pour rassembler une large gamme d’informations non personnelles identifiables qui, combinées, créent un identifiant unique. Voici les principaux points de données recueillis :

- Détails sur le navigateur et le système d’exploitation

- Type de navigateur (Chrome, Firefox, etc.) et version

- Systèmes d’exploitation (Windows, macOS, Android, etc.) et versions

- Paramètres linguistiques (par exemple, EN-US)

- Chaîne d’agent utilisateur

- Spécifications matérielles

- Type de processeur et nombre de cœurs (

hardwareConcurrency)

- Détails du GPU (via rendu WebGL)

- Mémoire du périphérique (

deviceMemory)

- État et niveau de la batterie

- Paramètres de l’écran et de l’affichage

- Résolution de l’écran et profondeur de couleur

- Capacités de support tactile

- Logiciels et plugins

- Liste des plugins et extensions de navigateur installés

- Liste des polices système installées

- Liste des types de mime pris en charge

- Informations sur le réseau

- Adresse IP

- Fuseau horaire

- Données de géolocalisation (dérivées de l’adresse IP)

Le processus étape par étape

La création et l’utilisation d’une empreinte digitale de dispositif suit un processus clair en quatre étapes :

- Collecte de données : Lorsque vous visitez un site web, un script (généralement écrit en JavaScript) s’exécute en arrière-plan. Ce script collecte silencieusement les différents attributs de l’appareil et du navigateur mentionnés ci-dessus, sans que vous ayez à agir.

- Agrégation des données : Tous les points de données collectés sont combinés en un profil unique et complet qui représente la configuration unique de votre appareil à ce moment-là.

- Hachage : Ce profil agrégé est ensuite converti en une chaîne unique de caractères de taille fixe à l’aide d’un algorithme de hachage. Cette chaîne résultante est l'« empreinte digitale » ou « hachage de l’appareil ».

- Stockage et correspondance : L’empreinte unique est stockée dans une base de données sur les serveurs du site. Lors de votre visite suivante, le processus se répète, et l’empreinte nouvellement générée est comparée à la base de données pour vérifier si votre appareil a déjà été détecté.

Avec cette base technique, nous pouvons désormais examiner les diverses applications concrètes de cette technologie.

Utilisations courantes de l’empreinte digitale des appareils aujourd’hui

Malgré ses importantes implications en matière de vie privée, l’empreinte digitale des appareils n’est pas uniquement utilisée pour le suivi invasif. La technologie remplit une variété de fonctions légitimes et essentielles dans différents secteurs, allant de l’amélioration de la sécurité en ligne à l’amélioration de la commodité pour l’utilisateur.

Améliorer la sécurité et prévenir la fraude

L’une des applications les plus importantes de l’empreinte digitale des appareils se trouve dans les secteurs financier et du commerce électronique pour lutter contre la fraude. En créant un identifiant unique pour chaque appareil, les entreprises peuvent :

- Prévenir la fraude financière : Les banques et les processeurs de paiement peuvent identifier des activités suspectes, telles que plusieurs comptes accédés depuis un même appareil ou des transactions provenant d’un appareil précédemment signalé pour comportement frauduleux.

- Détection de la prise de contrôle de compte (ATO) : Si un utilisateur tente de se connecter depuis un nouvel appareil non reconnu, le système peut signaler la tentative comme à haut risque et déclencher des étapes d’authentification supplémentaires, comme l’authentification à deux facteurs (2FA), afin de vérifier l’identité de l’utilisateur et d’empêcher tout accès non autorisé.

Propulser la publicité et l’analyse en ligne

À mesure que les utilisateurs prennent plus de contrôle sur les cookies, les annonceurs se tournent vers l’empreinte digitale des appareils comme alternative plus persistante pour le suivi et l’attribution. Cela leur permet de suivre le parcours de l’utilisateur à travers différents sites web et sessions, même si les cookies sont supprimés.

Par exemple, Anna, en cherchant un voyage à Paris en ligne, clique sur une bannière publicitaire d’une agence de voyages mais ne réserve rien immédiatement. Ils ferment leur navigateur, ce qui peut supprimer tout cookie publicitaire. Le lendemain, ils décident de visiter directement le site web de l’agence de voyage et de réserver le voyage. Sans cookies, l’agence ne pouvait pas lier la vente à la publicité originale. Cependant, avec l’empreinte digitale des appareils, ils peuvent reconnaître l’appareil de l’utilisateur comme étant le même qui a cliqué sur la publicité, ce qui leur permet de mesurer avec précision le retour sur investissement (ROI) de la publicité.

Personnaliser votre expérience en ligne

Les sites web utilisent également l’empreinte digitale des appareils pour offrir une expérience utilisateur plus fluide et personnalisée. En reconnaissant votre appareil lors d’une visite de retour, un site peut se souvenir de vos préférences — telles que la langue, le thème ou d’autres paramètres — sans avoir à vous connecter à un compte. Cela offre une expérience personnalisée tout en réduisant les frictions pour l’utilisateur.

Bien que ces usages offrent des avantages évidents, cette même technologie introduit des risques importants pour la vie privée personnelle.

Les risques et inconvénients de l’empreinte digitale des appareils

Les mêmes caractéristiques qui font de l’empreinte digitale des appareils un outil puissant pour la sécurité et le marketing créent également des risques importants pour la vie privée personnelle, l’autonomie et l’équité en ligne. Du point de vue de l’utilisateur, ce suivi invisible peut sembler être une violation de la confiance et du contrôle.

Une menace majeure pour la vie privée des utilisateurs

Le risque le plus important est l’érosion de la vie privée en ligne. Sans votre consentement explicite ni même votre connaissance, les entreprises peuvent utiliser l’empreinte digitale des appareils pour créer des profils détaillés de votre comportement en ligne, y compris vos habitudes de navigation, vos centres d’intérêt et vos routines quotidiennes. Ces données peuvent être utilisées pour une publicité hautement ciblée, ou vendues à des courtiers en données et à d’autres tiers, créant ainsi un profil complet de votre vie numérique qui existe hors de votre contrôle.

Manque de contrôle et de transparence

Contrairement aux cookies, qui peuvent être gérés via les paramètres du navigateur, l’empreinte digitale des appareils fonctionne en arrière-plan, laissant aux utilisateurs très peu de contrôle. Il n’y a pas de bouton simple pour « désactiver » l’empreinte digitale ni de moyen simple de savoir quels sites vous suivent.

Ironiquement, certains efforts pour protéger la vie privée peuvent vous rendre plus reconnaissable. Comme l’a noté Avenga, plus vous installez d’extensions de navigateur axées sur la confidentialité (comme les bloqueurs de publicité), plus la configuration de votre navigateur devient unique. Cela fait ressortir encore plus votre empreinte digitale, vous rendant plus facile à suivre.

Le potentiel de discrimination injuste

Les données collectées par empreintes digitales peuvent servir à bien plus que la simple publicité. Cela peut conduire à une discrimination de prix, où une entreprise facture différents clients des prix différents pour le même produit ou service. Par exemple, une entreprise pourrait déduire le pouvoir d’achat d’un utilisateur en se basant sur son appareil (par exemple, un MacBook Pro neuf par rapport à un ancien ordinateur portable abordable) ou sur l’historique de navigation et ajuster les prix en conséquence. Cela peut entraîner un traitement injuste et un manque de transparence pour les consommateurs.

Ces risques n’ont pas échappé, et les régulateurs commencent à s’attaquer aux défis posés par cette technologie.

Le paysage juridique de l’empreinte digitale des dispositifs

À mesure que la sensibilisation du public au suivi en ligne s’est accrue, les gouvernements et les organismes de régulation du monde entier ont commencé à mettre en place des lois qui influencent directement la manière dont les entreprises peuvent utiliser l’empreinte digitale des appareils. Ces réglementations visent à donner aux consommateurs un meilleur contrôle sur leurs données personnelles.

Le Règlement général sur la protection des données (RGPD) en Europe

Selon le RGPD européen, les données collectées pour créer une empreinte digitale d’appareil sont considérées comme des « données personnelles » car elles peuvent être utilisées pour isoler et identifier une personne. Cette classification a des conséquences majeures :

- À des fins de publicité et de marketing, les entreprises doivent obtenir le consentement explicite et éclairé des utilisateurs avant de collecter des données d’empreintes digitales.

- Pour des raisons de sécurité, telles que la prévention de la fraude, les entreprises peuvent être en mesure de justifier la collecte de données sur la base juridique d’un « intérêt légitime ». Cependant, cet intérêt doit être soigneusement équilibré avec les droits fondamentaux à la vie privée de l’utilisateur.

Lois sur la vie privée aux États-Unis

Aux États-Unis, le droit de la vie privée est plus fragmenté. La réglementation la plus importante est la California Consumer Privacy Act (CCPA), qui accorde aux résidents californiens des droits spécifiques sur leurs données. En vertu de la CCPA, les consommateurs ont le droit de savoir quelles informations personnelles sont collectées à leur sujet et le droit de se retirer de la vente de ces informations à des tiers. Les entreprises utilisant l’empreinte digitale des appareils doivent divulguer cette pratique et offrir un moyen clair pour les utilisateurs d’exercer leurs droits de désinscription.

Bien que ces lois offrent une couche cruciale de protection, la meilleure défense de l’utilisateur est souvent proactive.

Pouvez-vous vous protéger contre l’empreinte digitale des appareils ?

Bloquer complètement l’empreinte digitale des appareils est difficile en raison de sa nature côté serveur, mais ce n’est pas impossible. Bien que les outils standards de confidentialité offrent une protection limitée, il existe des stratégies efficaces et des technologies spécialisées qui peuvent considérablement améliorer votre anonymat et votre vie privée en ligne.

Les limites des outils standards de confidentialité

De nombreux outils courants de confidentialité ne sont pas conçus pour lutter contre l’empreinte digitale des appareils et ne sont donc pas pleinement efficaces.

- Mode incognito/privé : Ce mode empêche votre navigateur d’enregistrer localement votre historique, vos cookies et vos données de site. Cependant, il ne cache pas les caractéristiques uniques de votre appareil aux sites web que vous visitez. Votre empreinte digitale reste tout aussi visible.

- Mandataires : Bien que les proxies soient utiles pour changer votre adresse IP et votre localisation, ils ne couvrent qu’une seule couche de détection de plateforme. Les techniques modernes d’empreinte digitale identifient encore les utilisateurs via les attributs du navigateur, les signaux matériels et les configurations système, que les proxies ne peuvent pas dissimuler seules.

- Suppression des cookies : Cela n’a aucun effet sur l’empreinte digitale de l’appareil car l’identifiant n’est pas stocké sur votre appareil. Effacer vos cookies n’empêche pas un serveur de reconnaître l’empreinte unique de votre appareil lors de votre prochaine visite.

L’essor de la technologie anti-empreintes digitales

Pour remédier aux lacunes des outils traditionnels, une nouvelle catégorie de logiciels a émergé : le navigateur anti-détection (également appelé navigateur anti-antidétection). Ces navigateurs sont spécifiquement conçus pour lutter contre l’empreinte digitale des appareils. Ils fonctionnent en gérant, modifiant ou « usurpant » les données d’empreintes digitales que votre navigateur envoie aux sites web. En masquant votre empreinte digitale réelle ou en vous permettant de créer et gérer plusieurs empreintes digitales entièrement nouvelles, ces outils brisent la chaîne de suivi et restaurent l’anonymat des utilisateurs.

Cette technologie représente une approche proactive de la confidentialité, allant au-delà de la défense pour une gestion active de l’identité.

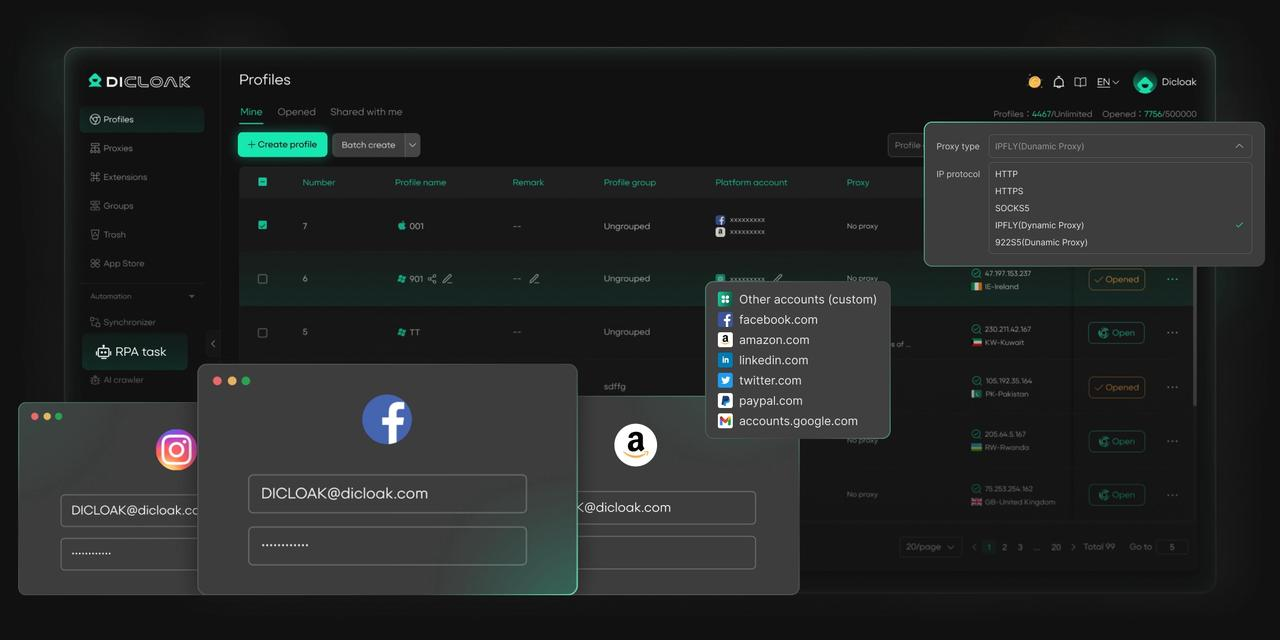

Une solution proactive : présentation du navigateur antidétection DICloak

Pour les utilisateurs à la recherche d’un moyen puissant et accessible de lutter contre l’empreinte digitale des appareils, DICloak propose une solution conviviale conçue pour vous aider à reprendre le contrôle de votre identité numérique. Cela va au-delà du simple blocage des traceurs pour vous donner le pouvoir de gérer votre apparence en ligne.

Qu’est-ce que DICloak ?

DICloak est un navigateur antidétection spécialisé, conçu pour protéger la vie privée des utilisateurs en vous permettant de créer et de gérer plusieurs profils de navigateur isolés. Surtout, chaque profil fonctionne comme un navigateur Chrome privé, mais fonctionne comme une machine virtuelle — plus rapide et moins coûteux. Chaque profil que vous créez possède sa propre empreinte digitale unique et distincte, ce qui le fait apparaître aux yeux des sites comme un appareil distinct et authentique.

Comment DICloak vous protège du suivi

Pour contrer la collecte de données détaillée précédemment, DICloak fonctionne en interceptant et en modifiant (ou « usurpant ») les paramètres clés que les sites web utilisent pour construire une empreinte digitale de dispositif. Cela inclut des données cruciales comme votre adresse IP, votre géolocalisation, les cookies, WebGL, WebGPU et les données canvas.

Comme expliqué plus haut, les spécifications matérielles uniques de votre appareil, telles que les détails GPU recueillis via le rendu WebGL, constituent une part essentielle de votre empreinte digitale. DICloak vise directement cela en modifiant les données retournées, empêchant les sites web d’identifier votre matériel spécifique. Le résultat est puissant : chaque profil de navigateur apparaît comme un utilisateur totalement distinct et authentique. Cela rend impossible pour les trackers de relier votre activité entre différents profils ou de constituer un historique complet de vos habitudes de navigation sur divers sites.

Qu’est-ce qui distingue DICloak ?

✅ Gérez 1 000+ comptes sur un seul appareil : Arrêtez de gaspiller de l’argent sur du matériel supplémentaire ! DICloak vous permet de gérer plusieurs comptes sur un seul appareil, réduisant ainsi les coûts et augmentant l’efficacité.

✅ Sécurité garantie des comptes, sans risques de bannissement : Chaque compte dispose de son propre profil navigateur isolé avec des empreintes digitales personnalisées et des adresses IP, réduisant considérablement le risque de bannissements. Vos comptes, votre contrôle !

✅ Configuration flexible du proxy pour des performances maximales : Intégrez sans problème avec tous les principaux protocoles proxy (HTTP/HTTPS, SOCKS5) et gérez votre pool de proxy avec des opérations en masse. Plus de difficultés avec la gestion de la propriété intellectuelle — DICloak a ce qu’il vous faut.

✅ Collaboration d’équipe simplifiée pour de meilleurs résultats : Gérez facilement votre équipe avec des outils avancés comme le partage de profil, les paramètres d’autorisation, l’isolement des données et les journaux d’opérations. Votre équipe travaille plus intelligemment, pas plus durement.

✅ Automatisez le grind avec RPA : le RPA intégré à DICloak vous fait gagner des heures de travail manuel. Automatisez les tâches répétitives, rationalisez les flux de travail et concentrez-vous sur ce qui compte vraiment : faire croître votre entreprise.

✅ Outils puissants de masse pour faire évoluer vos opérations : Créez, importez et lancez plusieurs profils navigateur en un seul clic. DICloak facilite la croissance de votre entreprise.

✅ Compatible avec tous les principaux systèmes d’exploitation : Basé sur le cœur Chrome, DICloak prend en charge la simulation des systèmes d’exploitation Windows, Mac, iOS, Android et Linux. Peu importe la plateforme dont vous avez besoin, DICloak a ce qu’il vous faut.

🔗 Prêt à commencer ?

Visitez le site web de DICloak pour en savoir plus et choisir le forfait qui vous convient. Commencez gratuitement dès aujourd’hui et découvrez la puissance d’une gestion multi-comptes sécurisée, efficace et évolutive !

Qui a besoin d’un navigateur anti-détection comme DICloak ?

Bien qu’un navigateur anti-détection soit un outil essentiel pour toute personne au sérieux concernant la vie privée en ligne, ses applications pratiques s’étendent à un large éventail de domaines professionnels où la gestion de multiples identités numériques est cruciale pour le succès et la sécurité.

Vendeurs en ligne et affiliés

Les professionnels du marché numérique s’appuient sur la gestion de plusieurs comptes pour développer leur activité.

- Vendeurs en ligne : Les vendeurs sur des plateformes comme Amazon, eBay, Lazada, Shopee et Shopify peuvent utiliser DICloak pour gérer en toute sécurité plusieurs vitrines. En s’assurant que chaque boutique fonctionne sous une empreinte digitale unique, les vendeurs peuvent éviter de déclencher des restrictions automatisées de plateforme conçues pour détecter plusieurs comptes provenant d’un même hachage d’appareil.

- Marketeurs affiliés : Les marketeurs peuvent gérer de nombreux comptes publicitaires sur différentes plateformes (comme Facebook ou Google) sans risquer que leurs comptes soient liés ou bannis. Cet isolement est essentiel pour atténuer les risques, car un signal d’alerte sur un seul compte ne mettrait pas en péril l’ensemble de l’opération.

Agences numériques et gestionnaires de réseaux sociaux

Les agences qui gèrent des comptes en ligne pour plusieurs clients font face à d’importants défis de sécurité et opérationnels. DICloak leur permet de :

- Gérez plusieurs comptes clients sur les réseaux sociaux et les plateformes publicitaires depuis un seul tableau de bord de manière sécurisée.

- Travailler efficacement sans transférer constamment des mots de passe sensibles ni se connecter ou se déconnecter de différents comptes, évitant ainsi les blocages de comptes et améliorant le flux de travail.

Individus soucieux de la vie privée

Au-delà des cas d’usage professionnels, DICloak est la solution idéale pour toute personne souhaitant prendre une position définitive contre le suivi en ligne omniprésent. Elle fournit les moyens techniques pour empêcher les annonceurs, les courtiers en données et autres tiers de surveiller votre activité en ligne, de constituer les profils détaillés abordés dans cet article et de monétiser vos données personnelles sans votre consentement.

Foire aux questions sur l’empreinte digitale des appareils

Voici des réponses à certaines des questions les plus courantes concernant l’empreinte digitale des appareils et la confidentialité en ligne.

L’empreinte digitale de l’appareil est-elle illégale ?

Ce n’est pas intrinsèquement illégal, mais il est fortement réglementé dans de nombreuses régions du monde. Des lois comme le RGPD européen exigent que les entreprises obtiennent un consentement explicite des utilisateurs avant d’utiliser l’empreinte digitale pour la publicité ou le marketing. Cependant, son utilisation à des fins de sécurité, telles que la prévention de la fraude, est souvent autorisée sous prétexte d'« intérêt légitime ».

Le mode incognito ou un proxy peut-il empêcher l’empreinte digitale des appareils ?

Non. Un proxy se concentre sur le masquage IP et le routage du trafic, tandis que l’empreinte digitale moderne repose sur de nombreux autres signaux tels que la configuration du navigateur, les attributs système et les données matérielles. Le mode navigation privée n’affecte que le comportement de stockage local et ne modifie pas les informations d’empreintes digitales que les sites web peuvent collecter.

L’empreinte digitale des appareils est-elle utilisée uniquement à des fins malveillantes ?

Non, il a des usages légitimes importants, notamment la prévention de la fraude bancaire, la sécurisation des comptes pour les prises de contrôle et la personnalisation du contenu du site web. La principale préoccupation en matière de confidentialité découle de son utilisation pour le suivi et le profilage inter-sites à des fins publicitaires sans consentement clair des utilisateurs.

Pourquoi l’empreintement des appareils de-vient-il plus courant que les cookies ?

Il gagne en popularité car les utilisateurs peuvent facilement supprimer ou bloquer les cookies, et de nombreux navigateurs éliminent activement les cookies tiers. L’empreinte digitale des appareils est bien plus persistante et difficile à contrôler pour l’utilisateur moyen, ce qui en fait une alternative de suivi plus fiable pour les annonceurs et les collecteurs de données.

Comment puis-je voir l’empreinte de mon propre appareil ?

Plusieurs outils en ligne peuvent analyser votre navigateur et vous montrer quelles informations sont exposées ainsi que l’unicité de votre empreinte. Des sites comme Panopticlick et iphey.com sont des exemples où vous pouvez vérifier la configuration de votre navigateur et voir à quel point vous pouvez facilement être identifié.

Conclusion

L’empreinte digitale d’appareil est discrètement devenue l’une des technologies de suivi les plus puissantes et omniprésentes sur Internet, remplaçant en grande partie les cookies comme méthode privilégiée pour identifier les utilisateurs. Bien qu’elle joue un rôle crucial dans des fonctions légitimes comme la prévention de la fraude, sa capacité à un suivi persistant et intersite représente un risque significatif et indéniable pour la vie privée.

L’équilibre entre sécurité et confidentialité est délicat, mais vous n’êtes pas impuissant. Les outils standards comme les proxies et le mode incognito n’offrent qu’une protection partielle. Pour vraiment retrouver votre autonomie numérique, une stratégie proactive est nécessaire.

Un navigateur anti-détection comme DICloak représente la défense la plus efficace, vous permettant de contrôler votre apparence en ligne et de couper les liens que les trackers utilisent pour vous suivre. En prenant en main votre identité numérique, vous pouvez naviguer en toute confiance en garantissant que votre vie privée est protégée. Pour commencer, DICloak propose un forfait gratuit, facilitant la tâche pour chacun de faire le premier pas vers une expérience en ligne plus sécurisée et privée.

Outils gratuits

Extension de cookie

Générateur UA

Quel est le User Agent de mon navigateur

Générateur d'adresse MAC

Générateur d'IP

Liste des adresses IP

Générateur de code 2FA

Horloge mondiale

Vérification Anonyme

WebRTC Leak Test

Générateur UUID

Vérificateur de proxy

Vérificateur d'annonces FB

Extraction de données web par IA

Outils SMM gratuits

Vérificateur d'ombre bannissement Twitter